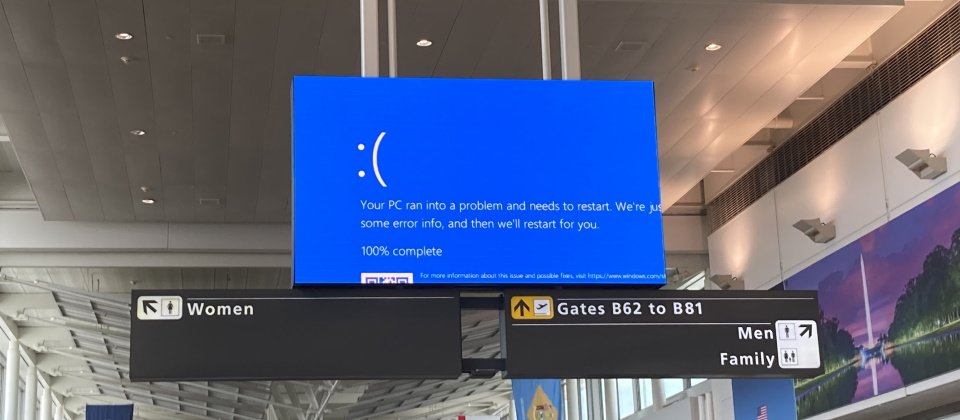

圖片來源/reivax - Dulles Airport CrowdStruck, CC BY-SA 2.0, 連結

為防去年CrowdStrike事故造成數百萬臺Windows裝置停擺事件重演,微軟最新合作夥伴計畫顯示,可能不再讓第三方防毒軟體存取Windows核心。

微軟是宣布Microsoft Virus Initiative(MVI)3.0計畫勾勒出最新規畫。MVI是在去年七月CrowdStrike更新出包,引發超過850萬臺Windows PC或伺服器當機而生。CrowdStrike事件後,微軟於同年九月召集防毒及端點安全方案業者,發起了MVI以提升Windows韌性,並釐清彼此責任。

目前MVI已進入3.0。最新一代要求合作夥伴「採取特定行動」以改善Windows安全及穩定性。現有成果包括要求防毒軟體更新必須漸進式,並監控可能的不良影響、測試事件回應流程,Windows端點更新的安全部署實踐(safe deployment practices,SDP)等。

微軟預告,下個月將發布Windows端點安全平臺的不公開預覽版給部份MVI廠商。新Windows功能將允許他們開始「打造在Windows核心外執行的方案」。這意謂安全產品如防毒和端點安全解決方案可和一般App一樣,執行在使用者模式(user mode)中。微軟說最新變更可幫助安全廠商提穩定性及回復更簡單,以便在發生不預期問題時,「減少對Windows裝置的影響」。微軟說在預覽測試中,將和合作夥伴進行協調。

參加MVI計畫的資安業者包括Bitdefender、CrowdStrike、ESET、SentinelOne、Sophos、Trellix、趨勢科技、WithSecure、

CrowdStrike事件影響超過850萬臺Windows機器,客戶不乏機場、航空公司或金融、醫療、911緊急電話系統。究其原因出在其軟體能存取Windows核心,進而觸發了Windows錯誤。

媒體分析,事件責任不在微軟身上,但引發的結果促使微軟下決心解決,以免歷史重演。Cybernews觀察此事,將此新方案定義為微軟將第三方安全軟體踢出Windows核心。

Ars Technica則認為,雖然新功能看似提供第三方安全業者選擇,使其可以不在Windows核心執行,但是否為微軟將第三方安全軟體趕出Windows核心的第一步,還是真的是供第三方軟體開發商一個彈性選項,還有待觀察。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-06

2026-03-06