資安業者Rapid7提出警告,他們發現在8.3.7版法庭錄影解決方案JAVS Viewer發現後門程式,攻擊者能夠藉此控制受害設備,呼籲已安裝該版本程式的用戶應儘速完整重設裝置,並重設相關的帳密因應,並改用8.3.8版的JAVS Viewer。

Justice AV Solutions(JAVS)是專門為法庭環境提供數位影音記錄開庭內容的美國軟體開發公司,他們的系統提供法庭、陪審團室、看守所、議會、聽證會、演講室使用,號稱全球有超過1萬處部署。

研究人員在本月10日著手調查一起事故,發現受害電腦存放JAVS Viewer應用程式的當中,名為fffmpeg.exe的檔案正在執行(正常應該ffmpeg.exe,而本次被偵測到異常的執行檔檔名卻多了1個f)。他們追蹤後發現,其感染來源是名為JAVS Viewer Setup 8.3.7.250-1.exe的執行檔,但值得留意的是,該檔案於3月5日自JAVS網站下載,卻經由發行授與者為Vanguard Tech Limited的Authenticode憑證進行簽署。

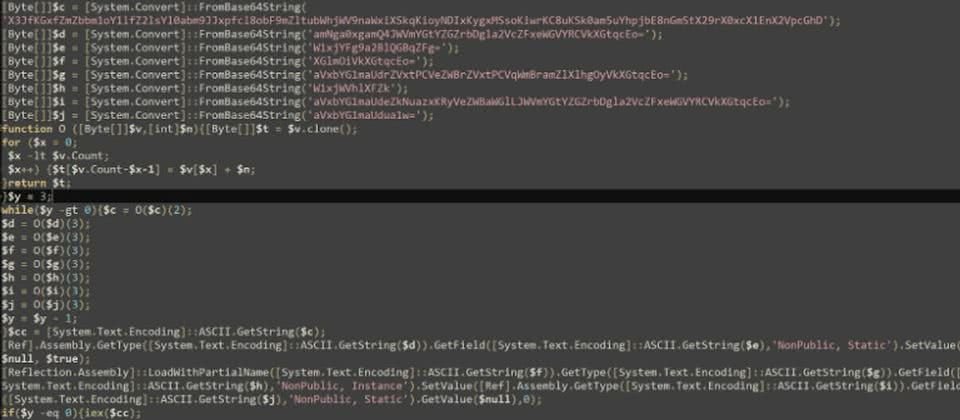

而上述的fffmpeg.exe運作過程裡,研究人員看到會執行加密處理的PowerShell指令碼,攻擊者藉此停用Windows事件追蹤器(ETW),並繞過反惡意程式碼掃描介面(AMSI)。

接著,研究人員看到對方從C2伺服器下載其他惡意程式的有效酬載,執行後會產生Python指令碼,搜刮電腦上瀏覽器的帳密資料。

他們與開源威脅情資比對,研判fffmpeg.exe與GateDoor、Rustdoor兩隻惡意程式有關。針對這起事故,研究人員登記為CVE-2024-4978進行列管。

對此,JAVS也在5月22日做出回應,表示他們藉由持續監控並與政府機關合作,察覺有人竄改他們在網站上提供的8.3.7版JAVS Viewer,隨後便撤下所有相關的檔案,並重設密碼,並對所有JAVS系統進行調查。

他們確認,JAVS.com網站上的檔案沒有再出現惡意軟體,再者,本次資安事故當中,JAVS原始碼、憑證、內部系統並未受到影響,其他版本軟體也並未受害。

該公司也呼籲已安裝該版本檢視器的用戶,應檢查是否有fffmpeg.exe的處理程序正在執行,藉此識別電腦是否遭遇相關攻擊。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-02

2026-03-03