背景圖片來源/思科

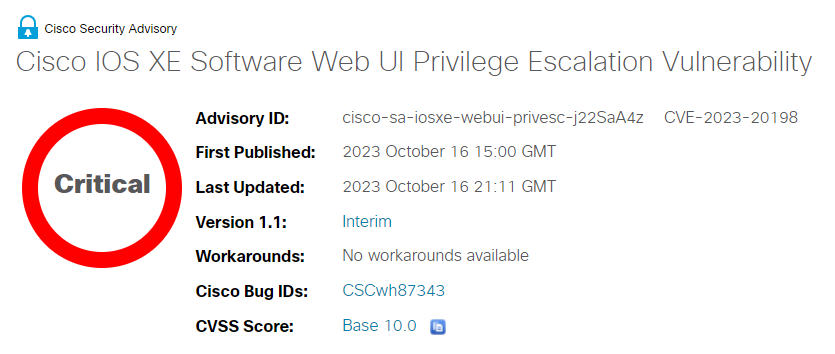

思科(Cisco)周一(10/16)揭露了一個已遭駭客攻擊的零時差漏洞CVE-2023-20198,該漏洞位於Cisco IOS XE作業系統的網頁使用者介面(Web User Interface,Web UI)中,當該功能曝露於公開網路或不可靠的網路時,就可能遭到濫用,主要影響執行IOS XE且啟用HTTP或HTTPS伺服器功能的實體或虛擬裝置。

IOS XE為思科替許多網通設備所開發的作業系統,被應用在交換器、無線網路控制器、無線基地臺與路由器上,而成功攻擊CVE-2023-20198漏洞將允許駭客取得最高等級的Level 15權限,等同於可完全控制被駭裝置,並執行各種命令。

思科表示,該公司的技術協助中心(Technical Assistance Center,TAC)是在9月28日發現客戶裝置上的可疑活動,調查後顯示相關活動最早可追溯至9月18日,涉及一名來自可疑IP位址且未經授權的使用者,建立了一個名為cisco_tac_admin的本地端使用者帳戶,但並未有其它行為。

一直到10月12日,Cisco Talos事件應變小組(Talos IR)與TAC再度發現,有來自另一個可疑IP的未經授權使用者,建立了另一個名為cisco_support的使用者帳戶,還植入了一個可用來變更配置的檔案。雖然駭客所植入的檔案在重新開機後就會被移除,但所建立的使用者帳戶卻會一直存在,而且具備最高權限。

CVE-2023-20198漏洞允許駭客存取裝置並建立新使用者帳戶,其CVSS漏洞風險評分高達10,成功的攻擊將讓駭客取得完整的管理權限,控制受駭裝置,而植入檔案所利用的卻是思科已於2021年修補的CVE-2021-1435漏洞。

目前思科尚未修補此一安全漏洞,強烈建議客戶應在所有面對公開網路的系統上關閉HTTP Server功能。

熱門新聞

2025-06-02

2026-03-13

2026-03-14

2026-03-13

2026-03-13

2025-04-15

2026-03-13

2026-03-13