微軟上周五(11/4)發表了2022年的《數位防禦報告》,指出今年以來,來自全球權威領導人所指示的網路攻擊愈來愈多,也直接懷疑中國的漏洞揭露政策助長了當地國家級駭客濫用零時差漏洞的行為。

中國政府在去年9月1日正式實施了《網路產品安全漏洞管理規定》,要求發現或得知網路產品安全漏洞的研究人員或組織,必須在2日內向中國的工業和信息化部的「網絡安全威脅和漏洞信息共享平臺」提報漏洞資訊,也要求相關人員不得將未公開的網路產品安全漏洞資訊提供給供應商以外的境外組織或個人。

然而,去年阿里巴巴集團旗下的阿里雲發現開源的Apache網頁伺服器中的Log4j紀錄檔工具,含有一個重大安全漏洞CVE-2021-44228,這是個遠端程式攻擊漏洞,CVSS風險等級為最高的10,波及包括AWS、Cloudflare與 iCloud等眾多服務,被視為10年來最嚴重的漏洞。

阿里雲於2011年的11月24日向Apache通報CVE-2021-44228,Apache在12月6日修補了該漏洞,但中國政府卻在12月13日才收到阿里雲的通知,使得中國工信部一怒之下暫停與阿里雲合作,為期6個月。之後阿里雲還公開澄清,早期並未意識到該漏洞的嚴重性,而沒能及時共享漏洞資訊,未來將強化漏洞管理,積極協同各方做好網路安全風險防範工作,向中國官方輸誠。

其實不管是《網路產品安全漏洞管理規定》或是中國對阿里雲的處分,都只是讓外界懷疑中國政府想藉由來自中國境內的第一手漏洞資料,以供國家級駭客使用,但並未掌握任何證據。

微軟亦於《數位防禦報告》中指出,儘管有許多國家級駭客都利用了未知漏洞,但中國駭客特別擅長發現與打造零時差攻擊程式,《網路產品安全漏洞管理規定》是全球第一個要求資安研究人員在發現漏洞之際,必須先經過政府機關審核,才能與產品或服務供應商分享的法令。

微軟表示,此一新規定可能讓中國政府囤積研究人員所提報的安全漏洞,並將它們武器化,而這一年來中國駭客所使用零時差攻擊程式的增加,很可能反映出該法令問世的第一年,讓中國得以優先存取零時差攻擊程式的結果。

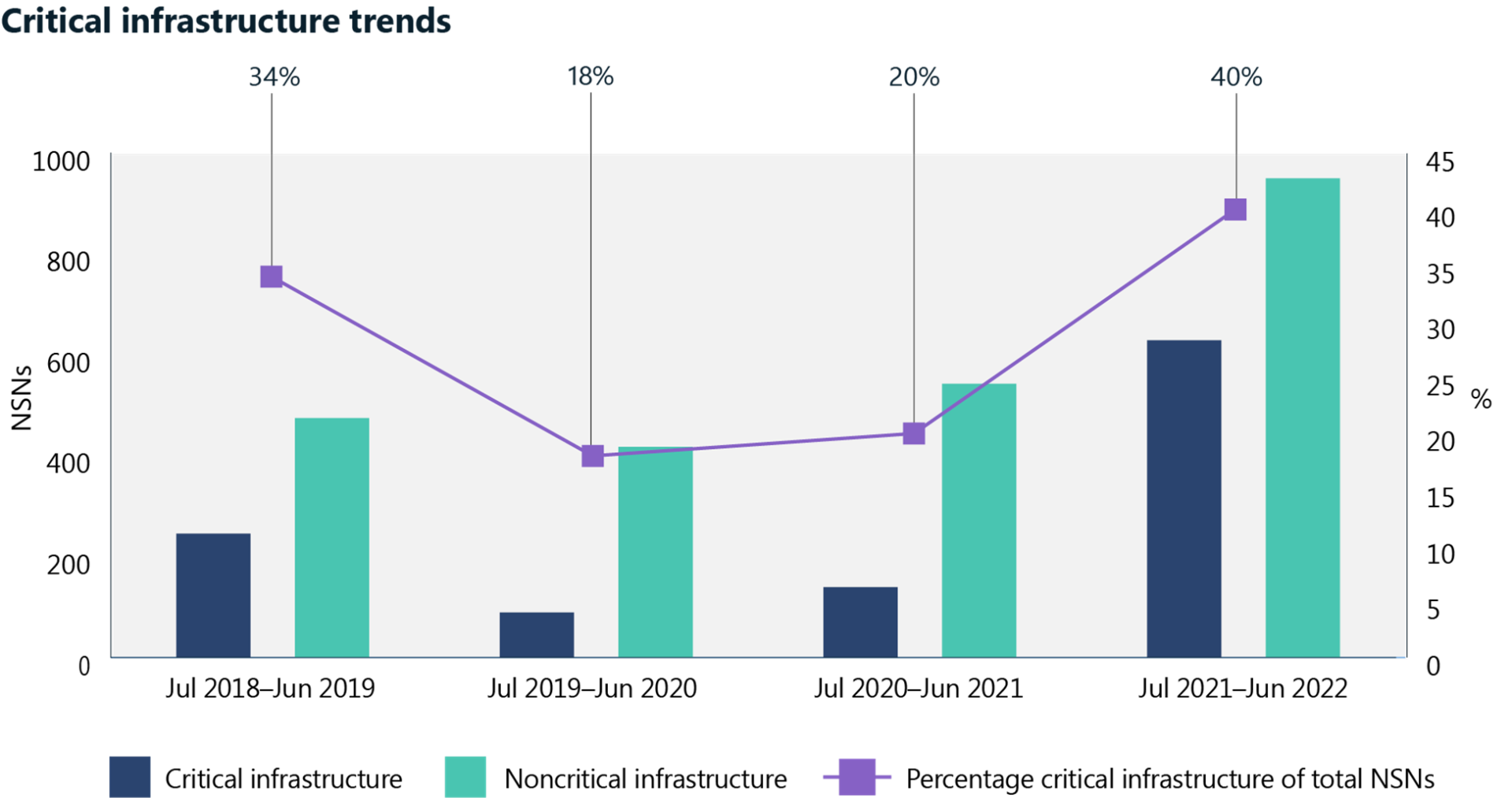

此外,由於俄羅斯與烏克蘭之間的戰爭同時涉及實體及網路攻擊,再加上中國、伊朗及北韓等國家級駭客的擴大攻擊,都讓今年微軟所偵測到的國家級攻擊中,鎖定重大基礎設施的比例從去年的20%增加到今年的40%。

圖片來源/微軟

熱門新聞

2026-03-06

2026-03-11

2026-03-12

2026-03-10