Rayi Christian Wicaksono on unsplash

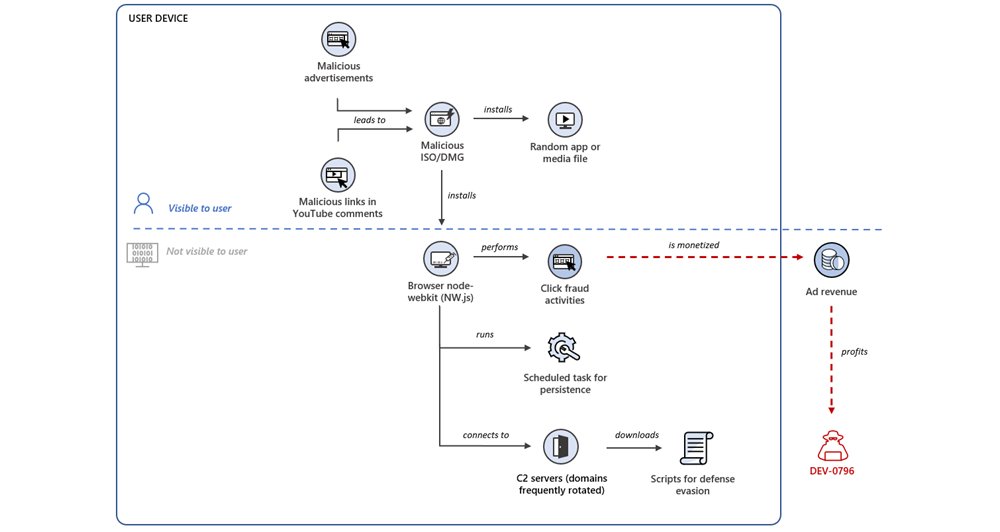

微軟安全情報(Microsoft Security Intelligence)研究人員近日指出,他們正在追蹤一場廣泛的點擊詐騙(Click Fraud)活動,名為DEV-0796的駭客組織利用偷偷在使用者裝置上安裝的Node-Webkit或瀏覽器擴充程式展開攻擊。

駭客先透過惡意廣告或是在YouTube影片下方的評論嵌入惡意連結,誘導使用者下載惡意的ISO或DMG檔案,並安裝瀏覽器Node-Webkit與擴充程式,之後即開始利用受害者的電腦展開點擊詐騙活動,替駭客賺進廣告收入,不管是Windows或Mac用戶都可能受害。

圖片來源/微軟

微軟建議使用者可啟用潛在垃圾應用程式(Potentially Unwanted Application,PUA)保護機制,以封鎖這類惡意或垃圾程式的安裝,並利用Defender SmartScreen來封鎖對惡意下載網站或C&C伺服器的存取。

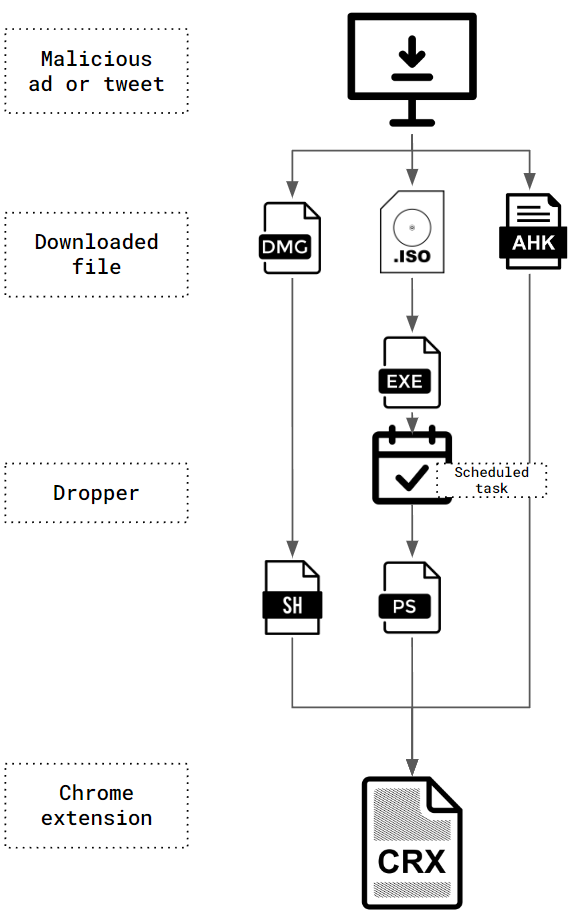

VMware與Palo Alto Networks則將此一惡意活動稱為Chromeloader,並說它自今年1月就開始蔓延。根據Palo Alto Networks的解釋,Chromeloader最後的惡意酬載並非Windows執行檔,而是瀏覽器的擴充程式,以該瀏覽器擴充程式當作廣告程式與資訊竊取程式,可竊取使用者所有的搜尋關鍵字。

圖片來源/Palo Alto Networks

微軟說此一惡意活動仍在持續中,VMware也說,從駭客不斷更新惡意程式版本來看,Chromeloader活動並無停止的跡象。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23