Google Cloud於本周披露,旗下的應用程式及網站保護機制Google Cloud Armor,在今年6月1日時,平息了一場攻擊峰值達每秒4,600萬次請求的HTTPS分散式服務阻斷攻擊(DDoS),其規模比Cloudflare所緩解的每秒2,600萬次請求之相關攻擊多出76%。

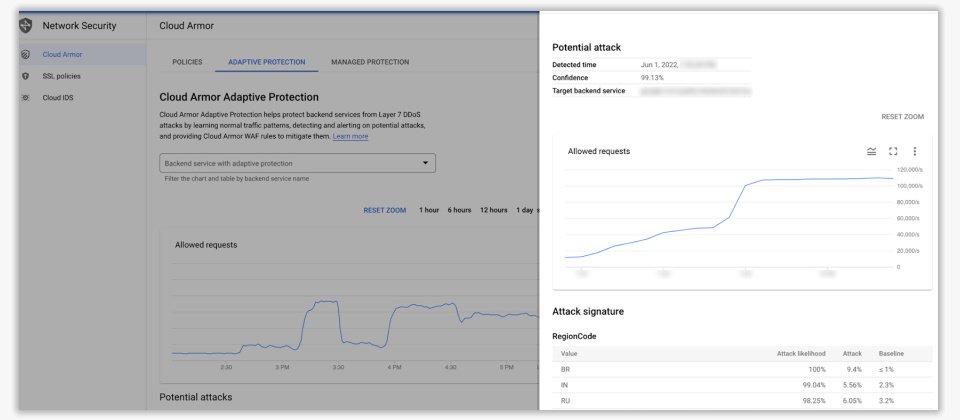

根據Google的描述,在太平洋時間6月1日的上午9:45,客戶的 HTTP/S Load Balancer.就開始接收到每秒超過1萬次的請求,8分鐘之後,攻擊流量增強到每秒10萬次,Cloud Armor Adaptive偵測到此一攻擊之後,便發出了含有攻擊特徵的警報,包括提出了防堵惡意特徵的建議規則。

該客戶的網路安全團隊旋即於其安全政策中部署了Cloud Armor所建議的規則,並開始封鎖攻擊流量。然而,駭客的攻擊流量卻在兩分鐘之後,從每秒10萬次請求激增到每秒4,600萬次,幸好相關流量已因Google的建議而被封鎖,並未影響到客戶的正常營運。

每秒4,600萬次的請求有多龐大?Google形容,就如同把全球一整天對維基百科(Wikipedia)發出請求的次數集中在10秒內。

在攻擊流量達到高峰的數分鐘之後,攻擊規模便開始下滑,整個攻擊時程在69分鐘之後結束。Google猜測,可能是駭客在耗費大量攻擊成本之後,發現沒有達到預期的效果而決定作罷。

此外,根據Google的分析,這波攻擊是來自於132個國家的5,256個IP,前四大攻擊來源為巴西、印度、俄羅斯與印尼,約占了總攻擊流量的31%,且該攻擊採用了加密請求(HTTPS),代表耗費了更多的運算資源。

有趣的是,有22%的攻擊IP對應的是Tor網路的出口節點,但這些節點的攻擊流量僅占整體的3%,Google認為,Tor被牽連其中只是偶然。

其實Google與Cloudflare平息大規模DDoS流量的時間點都在今年6月,但Google比Cloudflare早了一些,只是Cloudflare先行發布,此外,這兩波的攻擊都是以極少的來源發動大型的DDoS攻擊。

不過,這兩波攻擊並非來自同樣的殭屍網路,Cloudflare相信所緩解的攻擊源自於自Meris進化而來的Mantis,但Google則說所平息的DDoS攻擊是來自Meris。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09