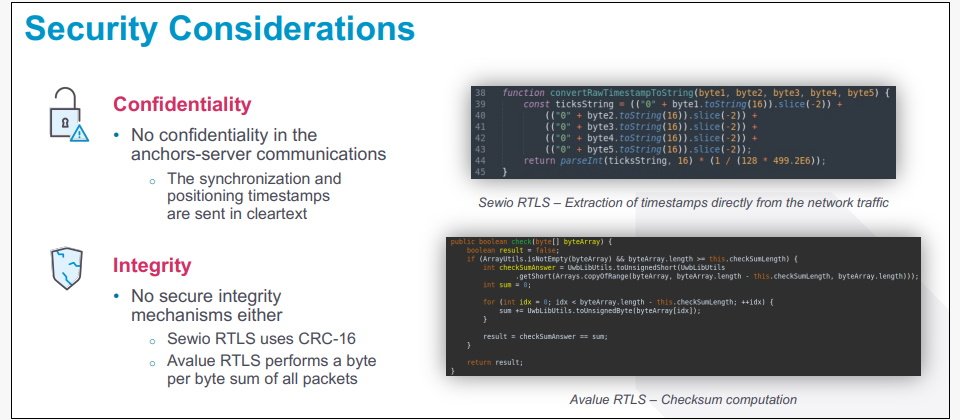

資安業者Nozomi研究發現,Sewio Indoor Tracking RTLS UWB Wi-Fi Kit,以及Avalue Renity Artemis Enterprise Kit這二款UWB RTLS裝置都利用客製化且未知的網路協定進行定位基站與伺服器之間的通訊,而且它們之間的通訊並未加密,位置與時間戳皆以明文傳送,而且缺乏保障完整性的安全機制,代表它們可能遭到中間人攻擊,包括竊取或竄改傳輸資料。(圖片來源/Nozomi)

資安業者Nozomi Networks在上周舉行的黑帽大會上,展示了超寬頻(Ultra-wideband,UWB)即時定位系統(Real Time Locating Systems,RTLS)的安全漏洞,指出雖然UWB無線通訊標準的安全性已被加強,但RTLS的處理程序卻缺乏安全標準,而可能遭到中間人攻擊,並於熱門的Sewio Indoor Tracking與Avalue Renity Artemis Enterprise裝置上找到了零時差漏洞,將允許駭客存取所有藉由無線網路傳遞的位置資訊。

UWB與藍牙同屬短距無線傳輸技術,儘管藍牙具備體積、成本與抗干擾的優勢,但UWB則擁有高傳輸速率、高穿透性與低耗電的優點,主要的應用為高品質的無線通訊傳輸,像是即時定位系統,包括三星及蘋果的物件追蹤器SmartTag+與AirTag都是採用UWB技術。

而Nozomi的研究則是鎖定工業與健康照護領域的UWB RTLS裝置,這次用來示範的Sewio Indoor Tracking RTLS UWB Wi-Fi Kit為一室內位置追蹤設備,要價3,500歐元,而Avalue Renity Artemis Enterprise Kit則是可支援不同產業的高度精確定位解決方案,例如用來定位工廠內的模具位置。

圖片來源/Nozomi

這兩款UWB RTLS套件都具備多個RTLS標籤與定位基站(Anchor),再加上伺服器軟體,其UWB通訊通常發生在標籤與定位基站之間,以及定位基站彼此的通訊;定位基站與RTLS伺服器之間則是透過乙太網路或Wi-Fi通訊,而這當中若有任一環節含有安全漏洞,就可能會危害整個架構。

Nozomi表示,過去的相關研究都是鎖定UWB訊號,這是第一個針對乙太網路及Wi-Fi通訊進行分析的研究。

研究發現,這兩項產品都是利用客製化且未知的網路協定進行定位基站與伺服器之間的通訊,而且它們之間的通訊並未加密,位置與時間戳皆以明文傳送,而且缺乏保障完整性的安全機制,代表它們可能遭到中間人攻擊,包括竊取或竄改傳輸資料。

Nozomi建議部署RTLS系統時應加密流量,也最好設置防火牆並導入入侵偵測系統。

熱門新聞

2026-03-06

2026-03-06

2026-03-09