mr.d0x

資安研究人員mr.d0x上周警告,駭客將可利用Microsoft Edge WebView2來注入惡意的JavaScript,繞過雙因素認證機制,或是用來竊取Chrome所存放的Cookie。

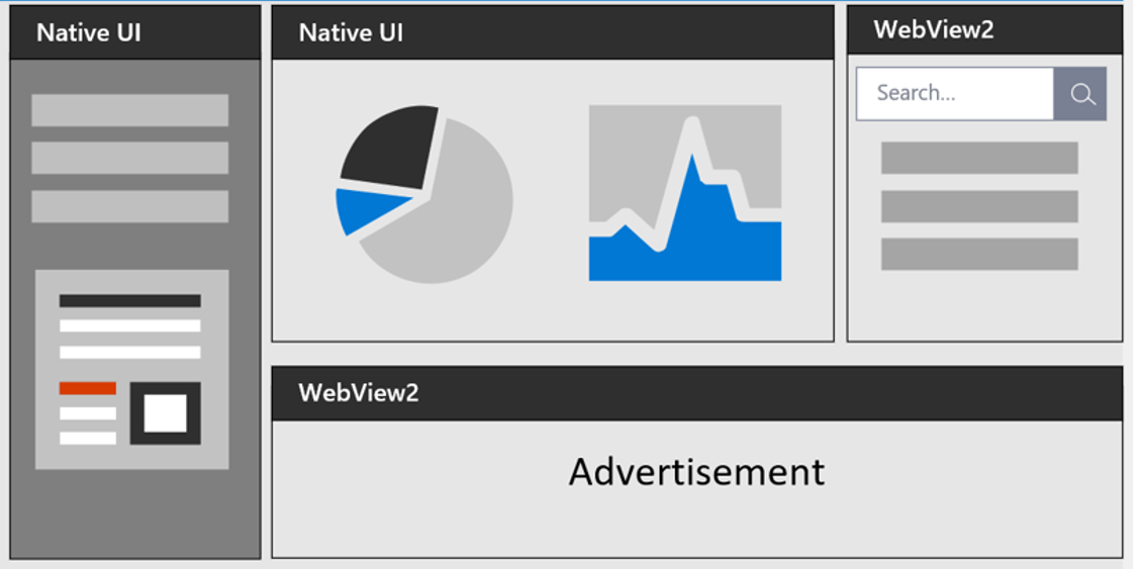

Microsoft Edge WebView2控制器可讓開發人員將HTML、CSS及JavaScript等網頁技術嵌入原生應用程式中,並利用Microsoft Edge作為渲染引擎,以於程式中呈現網頁內容,將可改善桌面應用程式與網頁應用的互動。

圖片來源/微軟

mr.d0x表示,對駭客而言,在展開憑證或執行期間的網釣攻擊時,WebView2的最大優點在於豐富的功能,使得他決定修改既有的WebView2範例,建立各種WebView2程式以展示如何進行不同目的的攻擊。

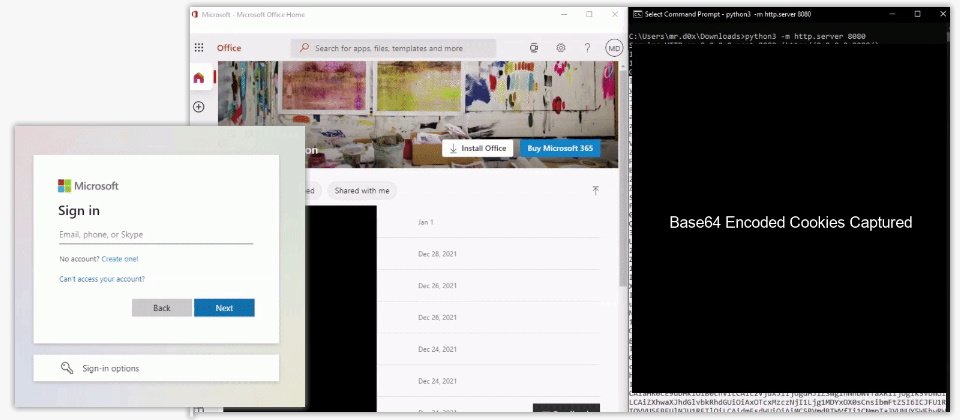

其中之一是利用WebView2所內建的功能,將JavaScript注入任何網站,包括惡意的JavaScript。而mr.d0x即利用一個客製化的WebView2程式,將一個鍵盤側錄程式注入微軟的合法登入頁面上,並將使用者所輸入的憑證資訊回傳遠端伺服器上。

WebView2另一個內建功能允許開發者在使用者登入合法網站上之後,竊取使用者Cookie,由於使用者已經成功登入了,因此駭客所取得的Cookie在使用者執行期間都是有效的,等於是繞過了雙因素認證機制。

mr.d0x也在Chrome上成功測試了利用WebView2來竊取現有使用者的所有Cookie,因為WebView2允許開發者執行既有的使用者資料文件夾(User Data Folder,UDF),而不是建立新的,而該既有文件夾即存放了所有的密碼、期間與書籤等,只要告知WebView2以既有的Chrome UDF開啟實例,之後就能汲取所有的Cookie,並將它們傳送到駭客的伺服器上。

不過,成功的攻擊還必須先利用社交工程技術,以讓使用者同意下載與執行惡意程式,《BleepingComputer》取得了微軟的建議,呼籲使用者應該維持良好的使用習慣,不要安裝與執行來路不明的應用程式,並且啟用Microsoft Defender或其它防毒軟體。

熱門新聞

2026-03-13

2025-06-02

2026-03-14

2026-03-13

2026-03-13

2026-03-13

2025-04-15

2026-03-16