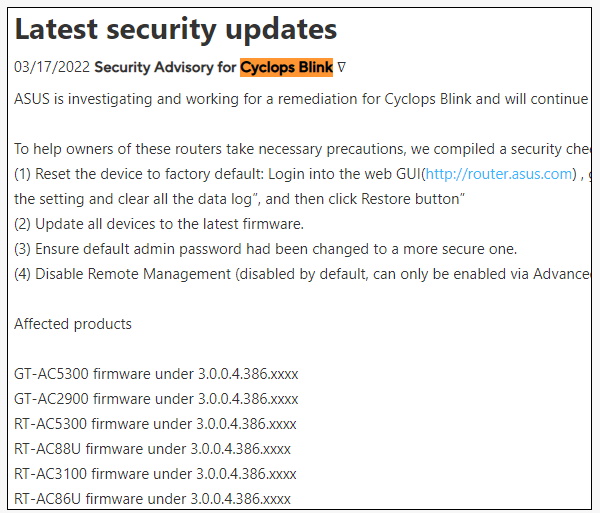

針對殭屍網路程式Cyclops Blink對自家路由器發動攻擊,華碩在3月17日發出安全公告,表示受影響的產品包括GT-AC5300、GT-AC2900、RT-AC5300、RT-AC88U、RT-AC3100(如上圖所示,圖片來源/華碩)等。受影響的產品韌體版本皆為3.0.0.4.386.xxxx以前的版本。

安全廠商趨勢科技近日發現俄羅斯殭屍網路程式Cyclops Blink鎖定並感染華碩的路由器,但研究人員認為其他品牌設備也可能成為目標。

Cyclops Blink疑似和俄羅斯國家駭客組織Sandworm或Voodoo Bear有關,它最早於2019年現蹤,此後活躍至今,擁有高達150多個C&C伺服器組成的龐大網路。今年2月Cyclops Blink曾發展出瞄準WatchGuard Firefox路由器的變種。趨勢科技最近則發現專門瞄準華碩路由器的新變種。

Cyclops Blink是以C語言撰寫的模組化惡意程式。它的一個模組可讀寫受害裝置的快閃記憶體,並以加密連線上傳到C&C伺服器,達到蒐集資訊及執行指令的目的。透過儲存在快閃記憶體,也可長期滲透,且不會被回復出廠設定刪除。

趨勢科技研究人員相信,駭客組織在網路上尋找大量目標。根據網路掃瞄及發放的SSL憑證分析,全球約有150到200臺裝置已成為宿主。以WatchGuard和華碩設備的攻擊行動來看,受害者散佈於美、加、義大利、印度及俄羅斯等多國。在一些案例中,某些裝置感染時間長達30個月,且被用以代管C&C伺服器以控制殭屍裝置。至少WatchGuard裝置最早從2019年就遭到感染。此外,由於Cyclops Blink的長期滲透策略,部份感染裝置上的惡意程式從未被清除。

值得注意的是,雖然Cyclops Blink是國家支持的殭屍網路,不過今年瞄準WatchGuard及華碩設備的C&C伺服器及殭屍網路,都不屬於關鍵組織或是具有經濟、政治或軍事間諜活動的價值。趨勢科技研究人員相信Cyclops Blink變種的目的是建立一個基礎架構,用作未來攻擊更有價值的目標。

依據其他IoT裝置殭屍網路的經驗,目標裝置可能包括多個廠牌。以VPNFilter為例,受害廠商包括華碩、友訊(D-link)、華為、MikroTik、Netgear、QNAP、TP-Link、Ubiquiti、UPVEL及ZDE等。因此,雖然趨勢科技目前僅確定WatchGuard及華碩遭感染,但是推斷也會有針對其他品牌設備的專門變種。

由於回復出廠設定並不能回復已被Cyclops Blink變更過的底層作業系統,因此研究人員建議,如果企業懷疑有裝置已經感染,最好的方法是另一臺全新裝置。而如果廠商韌體更新能解決Cyclops Blink,也應儘速安裝。

華碩昨日也發出安全公告。受影響的華碩路由器包括GT-AC5300、GT-AC2900、RT-AC5300、RT-AC88U、RT-AC3100、RT-AC86U、RT-AC68U、AC68R、AC68W、AC68P、RT-AC66U_B1、RT-AC3200、RT-AC2900、RT-AC1900P、RT-AC1900P,以及RT-AC87U (EOL)、RT-AC66U (EOL)和RT-AC56U (EOL)。受影響的產品韌體版本皆為3.0.0.4.386.xxxx以前的版本。

華碩表示,該公司正在調查Cyclops Blink,並正在製作修補程式,也會持續更新。華碩呼籲用戶將裝置重設到出廠設定、更新到最新版韌體,同時確保變更管理員密碼,以及關閉遠距管理功能(預設為關閉)。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-06

2026-03-09