Forescout

安全廠商一份報告顯示單單18個月內,就有97個和TCP/IP堆疊或協定相關的漏洞被揭露,而且影響幾乎所有堆疊。

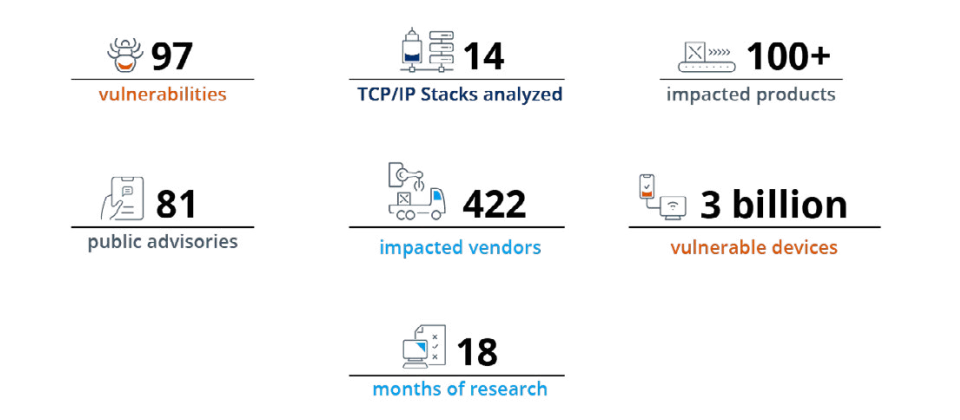

安全業者Forescout在Project Memoria下發布這項報告。該公司2020年6月和以色列顧問公司合作揭露20項嵌入式TCP/IP函式庫漏洞,統稱為Ripple20,並展開18個月的長期計畫。Forescout相信,Ripple 20發現的問題,可能也會出現在其他TCP/IP堆疊,而且其他堆疊還廣泛分散在不同廠商及不同產品中。

而將近1年半後,Forescout陸續發現多組TCP/IP堆疊漏洞。包括去年底的33個AMNESIA:33、今年9個Number: Jack、9個NAME:WRECK、14個INFRA:HALT,以及上周公布的Nucleus: 13。加上RIPPLE:20,一共揭露了97項TCP/IP漏洞。

在這些漏洞中,除了Number: Jack是發生在TCP/IP產生初始序列號(Initial Sequence Number,ISN)過程中的漏洞,其餘各漏洞分散在不同TCP/IP堆疊中。共有14個TCP/IP堆疊被影響,包括CycloneTCP、FNET、FreeBSD、IPnet、MPLAB Net、NetX、NicheStack、NDKTCPIP、Nucleus NET、Nut/Net、picoTCP、Treck和uC/TCP-IP及uIP。lwIP是唯一經過分析還沒發現任何問題的堆疊。

Project Memoria分析的TCP/IP堆疊,被應用於各種產業聯網裝置,涵括醫療、政府、金融、製造、運輸等,同一漏洞就可能波及不同產業。受這近百項漏洞影響的知名產品包括Microchip Wi-Fi模組、BD輸液裝置、飛利浦的醫療系統、空氣清淨機及連網吸塵器、西門子RFID讀取器和氣體滑輪機、Ricoh印表機、B&R Automation運動控制、以及施耐德電機及洛克威爾自動化(Rockwell Automation)的工控設備等。總計這些漏洞影響442家廠商出產的約25萬臺裝置。但442家廠商中,只有81家發出安全公告,因此可能有許多裝置客戶並不知漏洞的存在,也沒有修補,進而曝險。

25萬臺有漏洞的裝置分布上,各有6.4萬及5.4萬臺安裝在政府及醫療業客戶環境,其他產業如製造、零售及金融也都有超過2萬臺。若以用戶平均安裝的風險裝置來看,以醫療業最多,一家機構平均有492臺。

研究人員本周建議企業,如果得知有TCP/IP堆疊或協定漏洞,除了儘速安裝修補程式外,應盤點網路環境中所有問題軟體的裝置、執行網路分區(segmentation)控制、以及監控所有網路可疑封包。

熱門新聞

2026-03-06

2026-03-11

2026-03-06

2026-03-09