趨勢科技於本周指出,該團隊在上個月觀察到TeamTNT駭客集團正針對網路上配置不當的Docker伺服器展開攻擊,以植入門羅幣的挖礦程式或憑證竊取軟體。

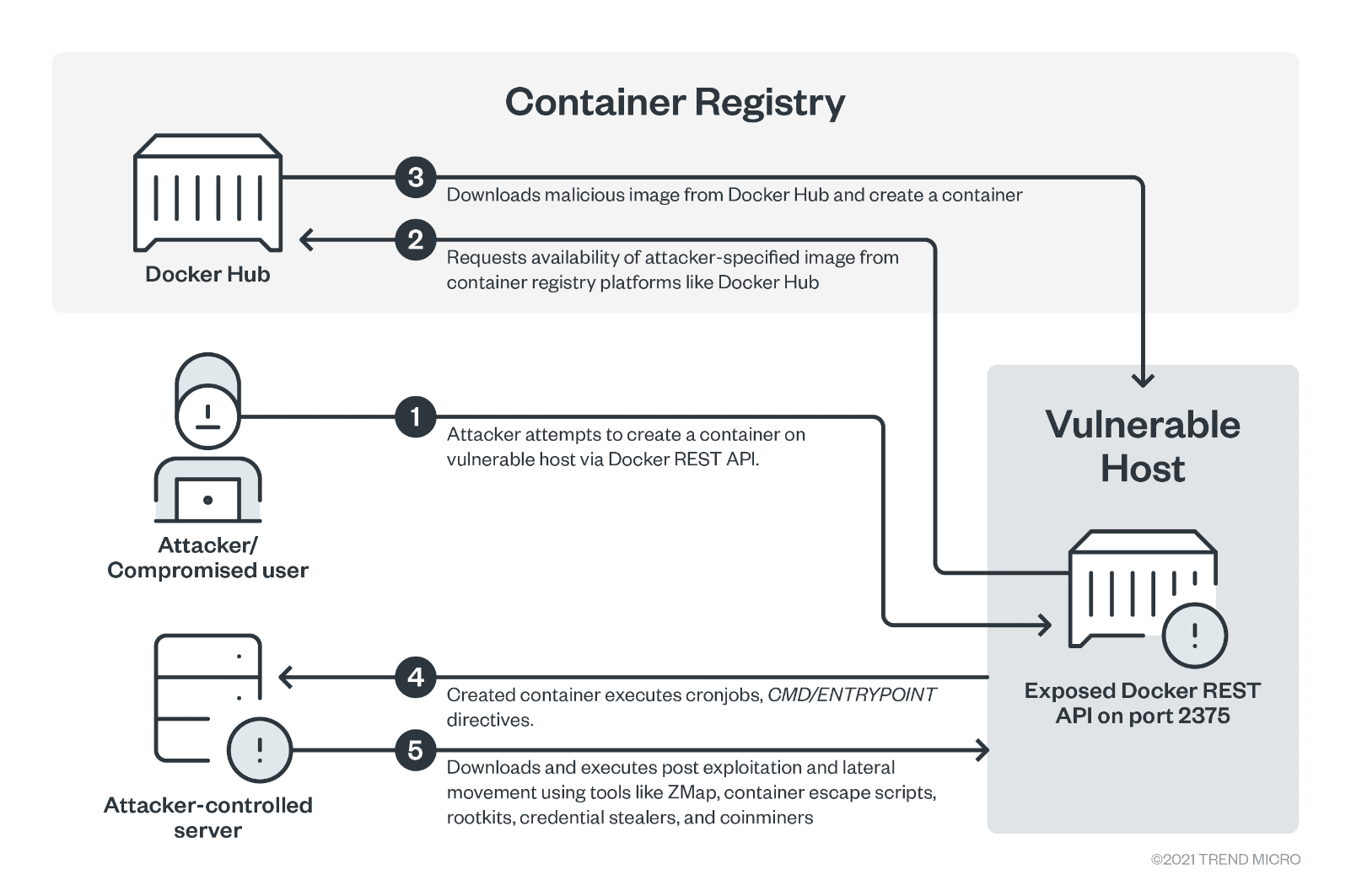

遭到駭客鎖定的目標是在2375埠曝露Docker REST API的Docker伺服器,駭客先企圖利用Docker REST API建立一個容器,再自諸如Docker Hub等容器註冊平臺請求攻擊映像檔,進而下載該惡意映像檔並建立一個容器,於所建立的容器中執行CronJob指令,再下載其它攻擊程式或工具。之後駭客即可於Docker伺服器上植入Rootkit、憑證竊取程式或挖礦程式。

圖片來源_趨勢科技

趨勢也找到了涉及惡意行為的Docker Hub註冊帳號,推測它們可能是被危害,或是原本就是由TeamTNT駭客所建立,這些帳號主要用來代管惡意的映像檔,為此一濫用Docker REST API之惡意活動的重要組成份子,Docker已在收到趨勢的通知後將它們移除。

其實另一資安業者Uptycs在今年10月就曾揭露TeamTNT的相關行為,當時Uptycs發現TeamTNT於Docker Hub上部署了惡意的容器映像檔,可用來下載滲透工具以掃描受害者系統上的子網路,執行進一步的惡意行為。

當時Uptycs指出,其中一個映像檔在短短的兩周內便被下載5,400次,另一個位於同一儲存庫的映像檔下載次數更突破10萬次,推測該帳號是專門用來開發惡意映像檔。

趨勢科技提醒,曝露的Docker APIs已成為駭客的熱門選擇,因為它們允許駭客以根權限來執行惡意程式,顯示出曝露的伺服器很容易成為駭客的目標,而且像是TeamTNT這類有能力的駭客,還能利用盜來的使用者憑證來實現其不良的動機。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23