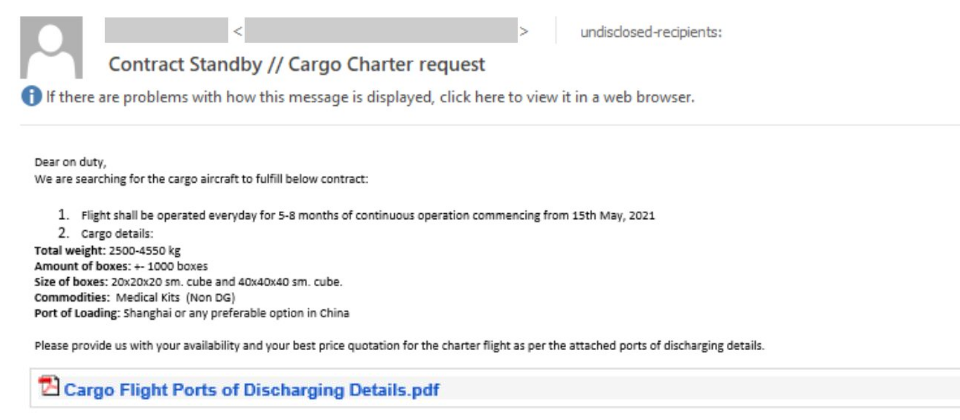

2年前曾鎖定飯店PoS系統及知名訂房網站發動網頁側錄攻擊的RevengeRAT木馬程式,最近幾個月又開始鎖定航空、貨運及旅遊業者發動攻擊,透過魚叉式網路釣魚信件散布(如上圖),以植入惡意程式竊取受害者資料。(圖片來源/微軟)

微軟警告一隻名為RevengeRAT的竊密木馬程式,正透過釣魚信件在網路散布。

RevengeRAT 2015年首次現身,2019年曾經活躍一陣子,當時鎖定飯店PoS(Point of Sales)系統及知名訂房網站植入木馬程式,竊取消費者信用卡號碼。

最新的攻擊發生在最近幾個月內,微軟發現RevengeRAT或稱AsyncRAT的木馬程式,持續透過魚叉式網路釣魚(Spear phishing)信件散布,後續植入惡意程式以竊取受害者資料,鎖定航空、貨運及旅遊業者。

一如所有釣魚郵件,駭客冒充合法組織發送郵件,引誘受害者點選,例如郵件附檔為冒充PDF檔案的圖片。在用戶點選後即下載名為Snip3的RAT下載器,用以下載其他惡意程式,Snip3能躲避偵測特徵的安全防護工具以免被發現。它在用戶裝置內會連結外部C&C伺服器,再使用PowerShell及無檔案(fileless)手法從外部Pastebin網站下載其他程式,包括用以竊密的Agent Tesla。

這隻木馬會持續重跑元件,直到能注入並劫持RegAsm、InstallUtil和RevSvcs等合法行程,以便竊取密碼、螢幕擷圖、網路攝影機資料、瀏覽器或剪貼簿資料、系統和網路資訊,之後透過SMTP port 587將資料傳送出去。

如果用戶落在高風險受害產業,微軟也提供偵測工具,供企業用來掃瞄內部網路是否有Snip3。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09