Bleeping Computer

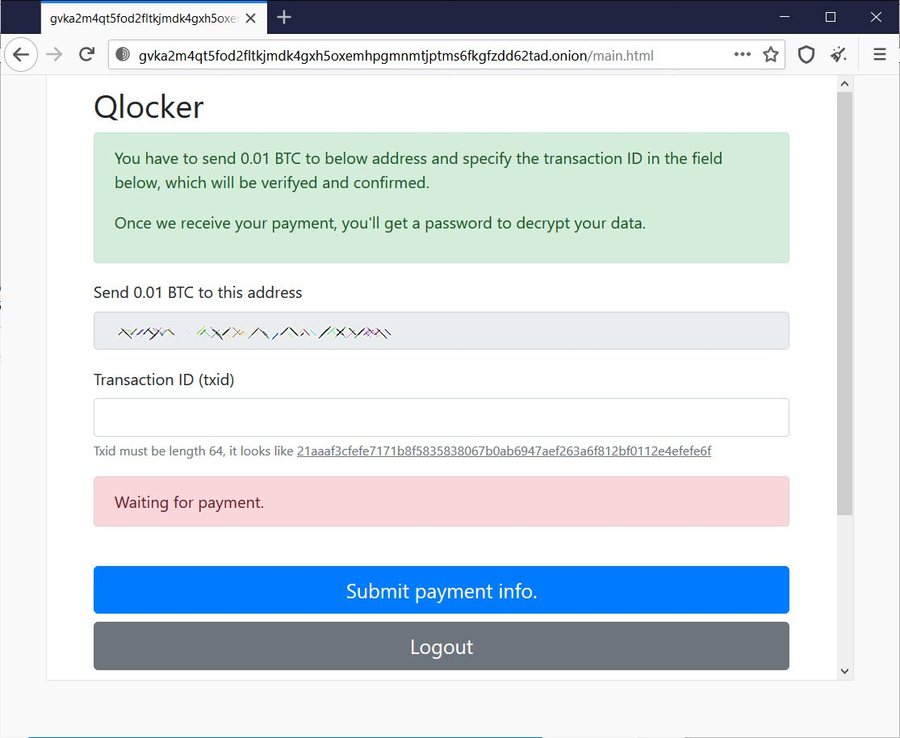

又是臺灣NAS廠商威聯通科技(QNAP)出事!該公司再傳用戶遭到勒索軟體攻擊──根據資安新聞網站Bleeping Computer報導,自4月19日起,駭客鎖定該廠牌NAS設備發動攻擊,並透過名為Qlocker的勒索軟體將檔案加密,檔案的副檔名全部變成7Z,且留下勒索訊息要求受害者支付0.01個比特幣(約相當於557.74美元)來解鎖。

此起事件在威聯通的社群討論區,以及國內外的網路論壇引起熱烈討論,不少使用者表示自己NAS的檔案全數遭到加密,甚至後來有人自力救濟提出解法,宣稱不需付贖金有機會把檔案救回來,但不久又傳出發動攻擊的駭客再度修改勒索軟體,使得原本的機制失效。

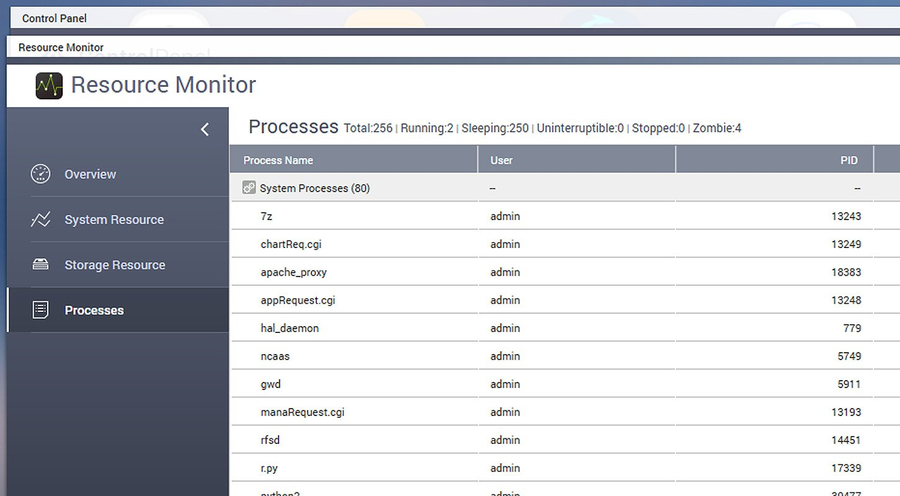

根據這些使用者的描述,他們的NAS在遭到攻擊之後,檔案全部被7-Zip打包成受到密碼保護的壓縮檔案,有部分受害者發現快照遭到刪除。而在檔案被加密的過程中,使用者可從NAS的資源監視器看到7-Zip的處理程序正在執行,而該報導指出,受害設備上執行的是7-Zip命令列版本。

駭客疑似先濫用漏洞掌控NAS再發動勒索軟體攻擊

針對這起事故的導火線,威聯通向Bleeping Computer表示,很有可能與2個重大漏洞有關,這些漏洞允許任意人士取得完整的存取權限,並在NAS上執行勒索軟體。

這2個漏洞分別是CVE-2020-2509,以及CVE-2020-36195。它們先後在2020年10月與11月,被SAM Seamless Network發現並通報威聯通。前者是存在於QTS與QuTS hero作業系統的命令注入漏洞,後者則是SQL注入漏洞,涉及多媒體主控臺與影音串流附加元件。

威聯通告訴Bleeping Computer,他們相信Qlocker事故中,攻擊者濫用了CVE-2020-36195,進而在存在漏洞的NAS設備上執行勒索軟體。基於這樣的可能發生原因,該公司強烈建議用戶更新QTS、多媒體主控臺,以及影音串流附加元件,來防範攻擊者濫用相關漏洞。

但究竟有多少NAS受害?Bleeping Computer沒有透露進一步的消息。

通報處理進度與修補舊版軟體不夠積極,威聯通承諾加以改善

對於上述的重大漏洞處理過程,我們看到SAM Seamless Network提及一些狀況。他們發現,威聯通早在2020年底獲報,卻直到今年4月才修補完成,時間長達半年。對此,我們也向威聯通取得聯繫,他們表示在2020年底陸續發布相關修補程式,2021年4月16日全數發行、完成所有軟體版本的更新,並發布資安通告。

威聯通指出,在收到通知時,他們對於現行機種的主要版本,已在2020年進行修補並發布完成。而對於過往機種版本,經確認及綜合考量後提供修補,陸續在今年4月完成。

我們從目前得知的處理時間來看,相較於主要版本QTS,這些過往機種版本的漏洞修補,的確有一段不算短的間隔。

針對本次事故,威聯通表示將全面考量舊機種使用情況,且盡量把修補程式,提供給更多機種與軟體版本。再者,威聯通承諾,日後會積極透過各種管道,將處理進度回報給有關單位。

而關於漏洞影響,以及可能被濫用而使用戶設備受攻擊的情況,我們也向威聯通詢問,該公司指出他們有收到少部分的客戶通報此事,目前該公司資安團隊與客服工程師與用戶密切合作,協助排除問題,並追查入侵軌跡。他們初步調查發現,直接連接網際網路的NAS設備,有可能會遭遇相關攻擊,對此,他們指出,用戶可以使用最新版的作業系統和應用程式,也應該採取資安強化措施來降低相關風險,像是停用Admin帳號、加強密碼強度,以及變更預設連接埠等。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09