Kela

駭客濫用企業高階主管的名義,透過電子郵件的管道進行詐騙,近年來尤其是遠距工作盛行,相關事件可說是相當氾濫。根據新聞網站ZDNet於11月27日報導,近日有人在駭客論壇Exploit.in上,宣稱握有數百名高階主管(C-Level)的帳號與密碼,並依據職位高低和企業規模,以每個100至1,500美元求售。一旦駭客買下相關資料,而能夠直接存取這些帳號資料,就可以濫用主管的名義,對於企業進行電子郵件詐騙(BEC)。

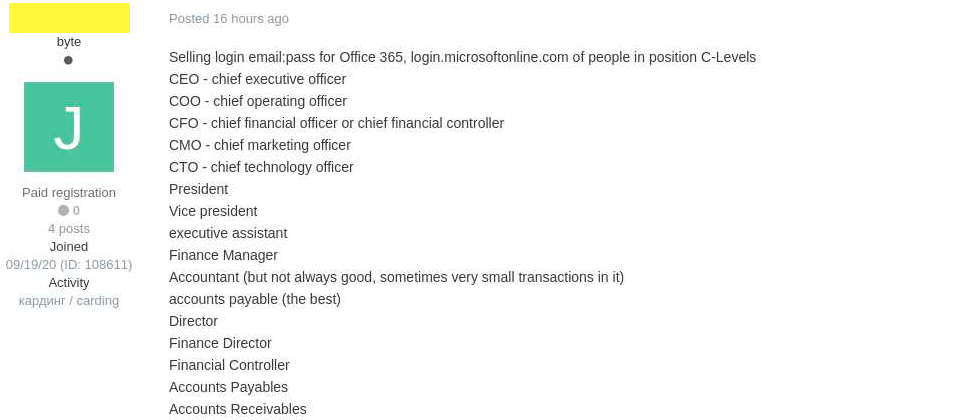

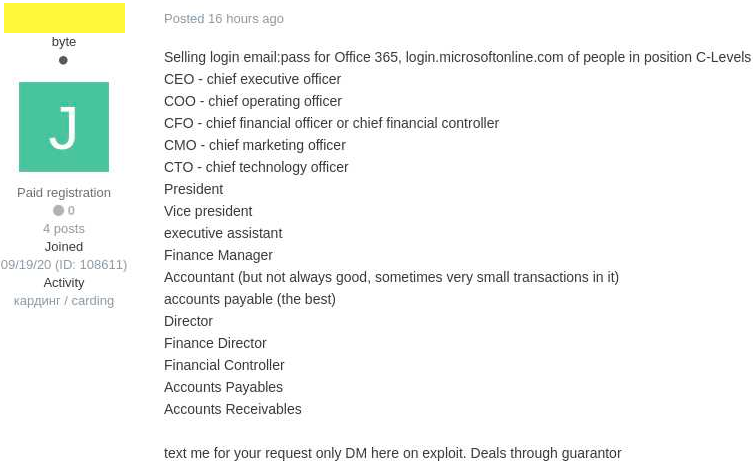

張貼訊息的人宣稱,這些電子郵件帳號,都是採用Office 365郵件服務。因此,一旦駭客存取帳號,很有可能還會得到儲存在SharePoint的機密文件,或是藉著Teams即時通訊等方式,來向企業的其他員工行騙。再者,張貼者指出,上述的電子郵件帳號與密碼所有者職稱,總共有16種,其中不只包含CEO、CTO等高階主管及執行祕書,有一大半與財務人員有關,像是會計、財務經理等,而這些人員身分的冒用,正是形成BEC的主要元素。

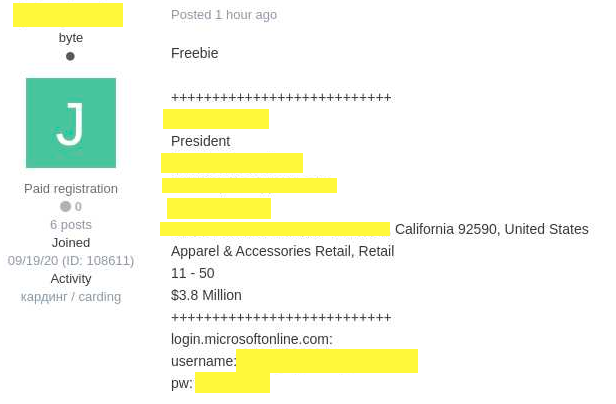

一名來自資安社群的線民聯繫到這名發文者,並取得其中的2個帳號資料進行驗證。該名發文人士提供給他的測試帳號,分別是美國中型軟體公司執行長,以及歐洲連鎖零售商店財務長所有。線民證實遭到兜售的帳號資料,確實能夠存取上述2個主管的電子郵件信箱,他也向這些主管所屬的公司進行通報。

為了取信買家,兜售高階主管Office 365帳號資料的人士在論壇提供了測試用的帳號和密碼,並列出所有者的詳細資料。以圖中的帳號為例,這個電子郵件帳號是一名總裁所有,他所屬的服飾公司位於美國加州。

至於發文者如何取得相關帳號及密碼?該名人士拒絕說明,僅表示他手上握有數百個這種電子郵件帳號資料。同樣調查此事的威脅情報公司Kela指出,根據他們的調查,這名人士曾經對於購買Azor logs工具透露高度意願,而這個工具能藉由在受害電腦植入AzorUlt木馬程式,來竊取使用者的個資。

近期鎖定Office 365的網路釣魚攻擊事件頻傳,像是詳稱提供員工VPN組態,或是Teams即時通訊的自動留言訊息等方式,來傳送釣魚連結,竊取用戶的Office 365帳號和密碼。由於此次遭到洩露的帳號影響範圍仍然不明朗,是否有臺灣企業受害也不得而知。為了防範受到此次帳號外洩事件影響,對於企業高階主管和財務人員的電子郵件信箱帳號,應該儘速修改密碼,避免帳號遭到冒用。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09