在微軟8月發布的Patch Tuesday中,CVE-2020-1472存在於Netlogon遠端協定(Netlogon Remote Protocol),雖然它只是個權限擴張漏洞,但卻被微軟歸類為重大漏洞。微軟計畫分兩階段來修補CVE-2020-1472,本周釋出的是第一階段的修補,下一階段的修補則會在明年第一季出爐。

微軟在8月的Patch Tuesday修補了120個安全漏洞,當中有17個被列為重大(Critical)漏洞,還出現了兩個已遭駭客開採的零時差漏洞CVE-2020-1380與CVE-2020-1464。此外,從今年1到8月,微軟總計修補了862個安全漏洞,已經超越2019年全年的851個。

此次微軟所修補的安全漏洞涉及Windows、Edge、IE、ChakraCore、Microsoft Scripting Engine、SQL Server、.NET Framework、ASP.NET Core、Office、Windows Codecs Library與Microsoft Dynamics。

在已被開採的零時差漏洞中,被列為重大等級的CVE-2020-1380,是個腳本引擎記憶體損毀漏洞,會在腳本引擎處理IE記憶體中的物件時被觸發,進而破壞記憶體並允許駭客以現有使用者的權限執行任意程式。該漏洞有許多開採途徑,包括代管一個惡意網站並誘導使用者造訪,或是在應用程式中嵌入一個標註為可安全初始化的ActiveX控制器,還是在合法網站上植入惡意內容或廣告,都能危害用戶系統。該漏洞波及所有平臺上的IE 11。

CVE-2020-1464則是個Windows欺騙漏洞,會在Windows不適當地驗證檔案簽章時被觸發,成功開採將可繞過安全功能並載入未正確簽章的檔案,波及Windows 7、Windows 8、Windows 10與Windows Server等平臺,僅被列為重要(Important)等級。

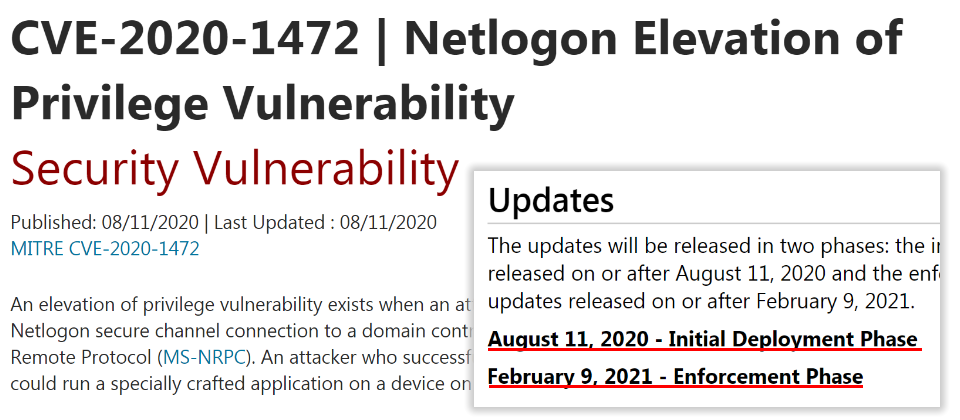

其它受到矚目的安全漏洞還有CVE-2020-1472,駭客可藉由Netlogon遠端協定(Netlogon Remote Protocol)來建立一個連結到網域控制器的安全通道,成功開採將可在該網域的裝置上執行特製的應用,雖然它只是個權限擴張漏洞,而非遠端程式執行漏洞,但卻被微軟歸類為重大漏洞。

值得注意的是,微軟計畫分兩階段來修補CVE-2020-1472,本周釋出的是第一階段的修補,下一階段的修補則會在明年第一季出爐。

資安研究人員也奉勸使用者應優先修補CVE-2020-1046,這是.NET框架的遠端程式攻擊漏洞,起因為該框架處理輸入不當,駭客必須上傳特製檔案到一個Web應用上,成功的開採將允許駭客接管系統,影響.NET Framework 2.0到.NET Framework 4.8。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-06

2026-03-09

2026-03-06