微軟

武漢肺炎(COVID-19)期間網路罪犯藉機散發療法、健康知識及相關資訊的垃圾郵件獲利。其中一批垃圾郵件向微軟用戶下手,昨(7)日微軟一項民事訴訟請求獲得美國地方法院批准,即將出手掃蕩發送這些垃圾郵件的網域。

微軟客戶安全與信任部門企業副總裁Tom Burt指出,這幫網路罪犯利用武漢肺炎疫情為名目發送垃圾及惡意郵件,詐騙微軟62個國家的客戶。在取得美國法院發出的命令後,微軟將得以查緝及接管垃圾郵件網路基礎架構的主要網域,以杜絕未來再用於發動攻擊的可能性。

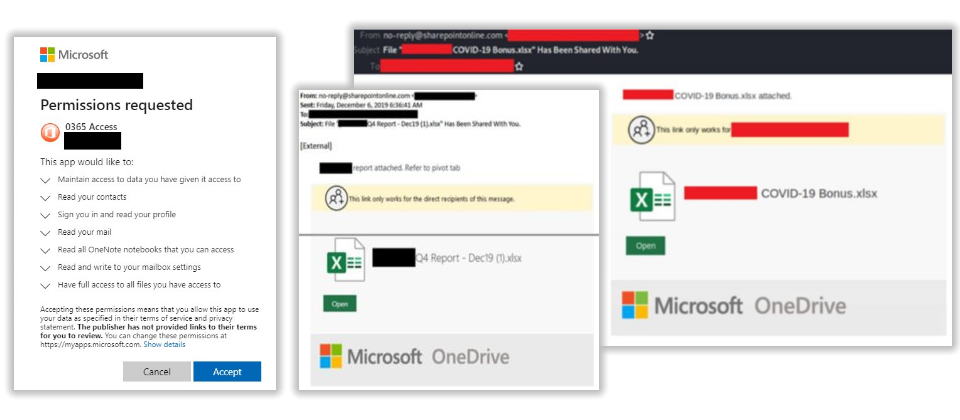

其實微軟數位犯罪小組(Digital Crimes Unit, DCU)去年12月就觀察到,駭客利用高明而新式的釣魚技倆來入侵微軟客戶帳號,這批釣魚信件使用所謂的變臉攻擊(BEC)手法,即冒充公司高層主管、客戶或其他可信任的單位,以騙取員工提供公司機敏檔案或資訊,或是直接要求轉帳。而在COVID-19相關詐騙信件中,駭客則是以如「COVID-19補助」為名義,騙取用戶點選釣魚網址連結,誘使用戶輸入Office365的帳號密碼,藉此取得企業員工在Office 365下的電子郵件、聯絡人、工作筆記,或是儲存在OneDrive for Business及SharePoint平臺上的業務文件和其他重要資訊。

另外,微軟今年5月也發出警告,一批信件以「COVID-19相關訊息」為主旨的信件向美國CPA協會會員發送,信中所附的ZIP Archive檔開啟後釋出看似ISO檔,實則為內含Remcos的惡意.SCR檔。而南韓也有數家製造業接到冒充南韓疾管署的衛生警示網路(Health Alert Network,HAN)的垃圾郵件,誘使用戶開啟惡意的ISO附檔。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09