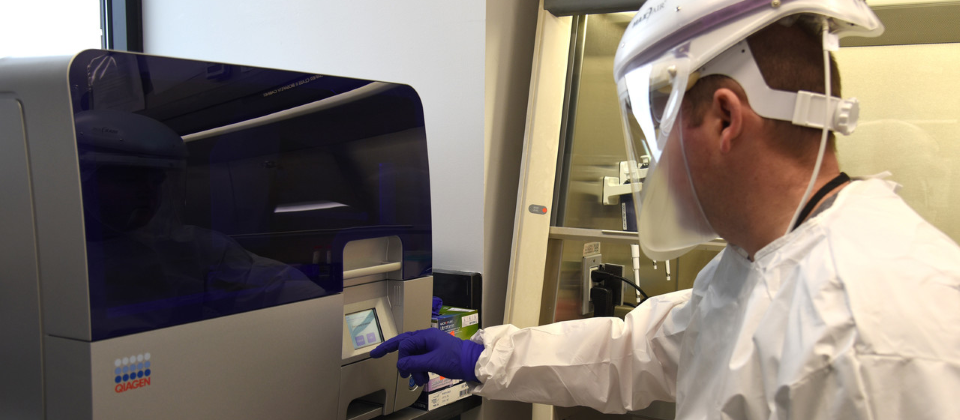

情境示意圖,Photo By: Air Force Master Sgt. David Eichaker, Michigan Air National Guard(https://www.defense.gov/Explore/Features/Story/Article/2175016/michigan-guardsmen-support-covid-19-detection-effort/)

美國和英國政府情報機構周二警告,國家資助的進階攻擊駭客組織可能已鎖定國際合作的藥廠、醫學研究機構或大學等單位,欲竊取武漢肺炎(COVID-19)的研究成果。

美國國土安全部下的網路安全暨基礎架構安全署(CISA)及英國國家網路安全中心(NCSC),針對投入COVID-19抗疫的組織,像是藥廠、醫學研究及大學等組織發布安全警告。這也是繼4月初之後,兩單位再度發出武漢肺炎的安全警告,當時他們首度發現進階持續性滲透攻擊(Advanced Persistent Threat,APT)組織,冒充英國政府發出和COVID-19相關的詐騙郵件。

在最新的安全公告中,NCSC和CISA指出,肺炎疫情已經激發APT組織更多蒐集相關訊息的需求,特別是衛生政策及敏感資料的情報。所謂APT是指為了國家利益而竊取大量個資、情報和智財的駭客。

報告指出,藥廠和醫療研究具有全球關係網絡及國際化的供應鏈,令其曝險程度升高。一方面,鬆散的國際化供應鏈給了駭客可乘之機,近日這些供應鏈的員工在家工作,以及冒出的新漏洞,給了駭客更多攻擊機會。

這兩個情報單位調查發現,有APT組織正在掃瞄醫療機構外部網站中,尋找Citrix ADC及閘道軟體漏洞CVE-2019-19781,以及Pulse Secure、Fortinet及Palo Alto等VPN產品漏洞。

此外他們也發現有APT組織以大規模的密碼潑灑(Password Spraying)手法,針對英美等國的醫療單位和國際衛生組織進行攻擊。這種手法是以一組又一組常見密碼對大量網站進行暴力破解,直到破解使用弱密碼的網站。NCSC指出,密碼潑灑攻擊使用的密碼,通常是由月分、季節或單位名稱組成。

美、英政府建議相關單位更新VPN、網路基礎架構設備或遠端工作裝置的軟體及組態,使用多因素驗證(multi-factor authentication,MFA)減低密碼被破解的影響,保護關鍵營運系統的管理介面,尤其是以browse down架構防止攻擊者取得重要資產的存取權限,即用安全防護最高的設備來管理系統。此外,也應安裝入侵偵測等安全監控設備、定期檢視與更新事件管理流程,以及使用現代化的軟體與硬體等。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-06

2026-03-06