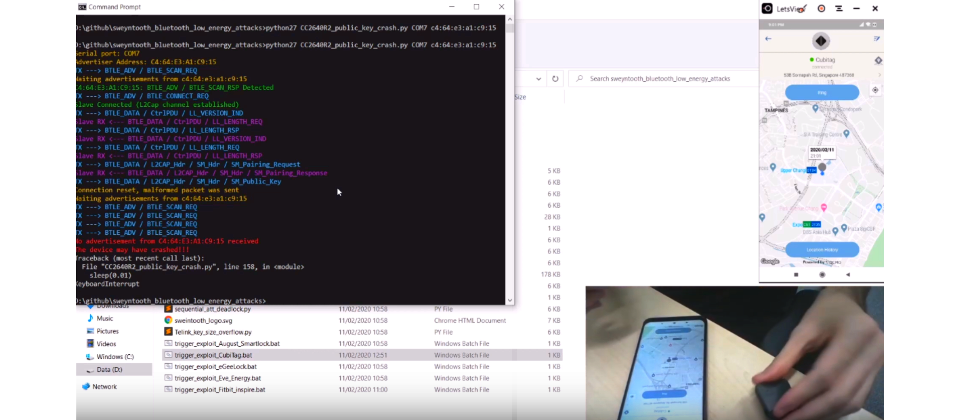

新加坡科技設計大學研究人員,針對採用低功耗藍牙(BLE)技術的智慧追蹤器等IoT裝置,展示SweynTooth漏洞的概念驗證攻擊影片。(https://www.youtube.com/watch?time_continue=118&v=Iw8sIBLWE_w&feature=emb_logo)

新加坡科技設計大學近日揭露了,藏匿在低功耗藍牙(Bluetooth Low Energy,BLE)軟體開發套件(SDK)中的12個安全漏洞,並把它們統稱為SweynTooth漏洞,涉及多家業者所生產的BLE系統單晶片,可能造成採用BLE技術的IoT裝置當機、鎖死或允許駭客繞過安全機制,至少有480款IoT裝置受到影響。

這12個安全漏洞分別現身在TI、NXP、Cypress、Dialog半導體、Microchip、STMicroelectronics及Telink半導體等7個品牌的系統單晶片(SoC)上,主要影響支援BLE通訊的SDKs,允許駭客在藍牙無線範圍內,觸發鎖死、當機、緩衝區溢位等情況,或是完全繞過安全機制。

研究人員把SweynTooth漏洞歸納為3種類型,包括當機、鎖死與繞過安全機制,第一種允許駭客藉由觸發硬故障而自遠端讓裝置崩潰,通常是因錯誤的程式行為或記憶體毀損而發生的,當裝置當機時多半會重開機,但是否能正常重開機,則視裝置是否實施了正確的硬故障處理機制。

鎖死指的是那些,不會造成硬故障或記憶體毀損,就能造成BLE連線失靈的漏洞,一般是發生在使用者程式與SDK韌體間錯誤的同步時,而使得程式碼卡住了,在這樣的情況下,需要使用者手動關機與開機,才能重新建立BLE通訊。

最嚴重的攻擊情境,則允許駭客在藍牙傳輸範圍內,繞過BLE配對模式的安全機制,進而讀取或存取只有經過認證的使用者,才能使用的功能。

研究人員指出,若能成功開採上述漏洞,就能攻陷2018年與2019年推出的許多IoT產品,大多數的漏洞是影響裝置的可得性,而可能受駭的產品從健康手環、智慧插座、智慧鎖到追蹤裝置不等,初步估計至少有480款IoT裝置受到波及,有些醫療裝置也在可能的受害名單內。

值得注意的是,在該報告出爐後,儘管大多數的SoC製造商都已修補了漏洞,但仍有待IoT裝置製造商部署更新程式。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-05

2026-03-02

2026-03-02