思科本周針對智慧網路交換器系列Cisco Small Business 220 Series發出安全公告,並修補3項可讓駭客執行指令攻擊、執行惡意程式碼及接管系統的漏洞。

這3項漏洞分別為CVE-2019-1912、CVE-2019-1913及CVE-2019-1914,皆出在產品韌體的Web管理介面。其中CVE-2019-1912是介面對外部呼叫流量檢查不完全造成的驗證繞過(authentication bypass)漏洞。駭客可經由HTTP或HTTPS傳送惡意呼叫開採本漏洞,使未獲授權的遠端攻擊者得以上傳任意檔案、修改產品設定,或注入反向Shell指令。CVE-2019-1914為指令注入攻擊漏洞,出在Web管理介面對用戶輸入指令驗證不足。攻擊者可經由HTTP或HTTPS傳送惡意呼叫,成功開採者可以根(root)使用者權限執行任意shell指令。

CVE-2019-1913則是一項遠端程式碼執行漏洞。它起於Web管理介面對用戶輸入指令驗證不足,以及程式未做好邊界檢查(boundary checks),使未授權的遠端用戶得以進行緩衝區溢位攻擊,並取得作業系統根權限來執行任意程式碼。這表示駭客可從網際網路接管系統。

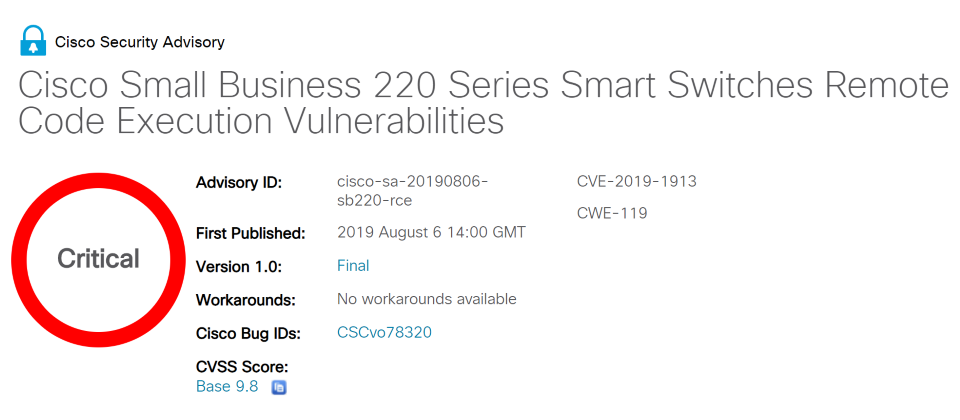

根據CVSS Base Score,CVE-2019-1914因攻擊者必須具備level 15的登入權限,屬於中度風險漏洞。但CVE-2019-1912及CVE-2019-1913各以9.1及9.8的風險評分,被列為重大風險漏洞。

受3項漏洞影響的產品為1.1.4.4版本以前的Cisco 220 Series Smart Switches韌體。思科也發佈更新版本,呼籲用戶儘速升級。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09