李宗翰攝影

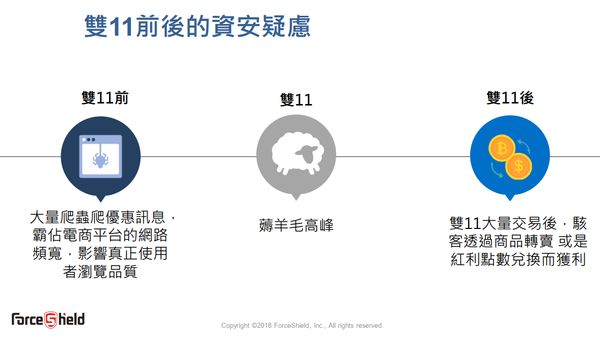

近年來,中國電子商務平臺在年底舉行的雙11購物狂歡節,以2018年為例,單日成交金額達到人民幣2,135 億元(新台幣9607.5億元),然後,在熱鬧滾滾的買氣當中,卻也潛藏了一群伺機偷取商品優惠,之後透過轉賣牟取不法利益的顧客,而關於這樣的灰色經濟活動,隨著網路購物與特賣活動的規模日漸擴大,而有越演越烈的趨勢,在中國,對於積極收集商家優惠資訊、且經常分享給朋友的行為,稱為「薅(念作ㄏㄠ)羊毛」,而進行這些具有爭議行為的人們,被稱為「羊毛黨」。

隨著相關事件接連發生,有些資安廠商也開始注意到這股歪風,而決心揭露此事,提醒相關業者注意並採取必要的防範之道,以維護商家權益。

例如,在2018年3月舉行的臺灣資安大會期間,星盾科技(ForceShield)資安分析師賴婕芳曾以「中國羊毛黨來襲,你的優惠被吃掉了嗎?」為題,發表演講,她在分場議程當中,介紹這類用戶實際在中國與臺灣造成的問題,以及他們發動攻擊的流程、所用的各種工具,並且對於防禦的方式提供建議。

而在這兩年的雙11期間,「薅羊毛」的狀況有多嚴重?星盾科技創辦人暨技術長林育民,根據他們先後在兩家中國電子商務網站的持續監測,告訴我們最新的觀察結果。

以2017年的雙11為例,由於薅羊毛的用戶往往是成群結隊而來,透過ForceShield系統的機器學習分類和推斷之後,他們在一家電子商務業者的系統當中,總共發現有800組團體涉入其中,而可能造成的總損失,他們推估的金額是新台幣23億元

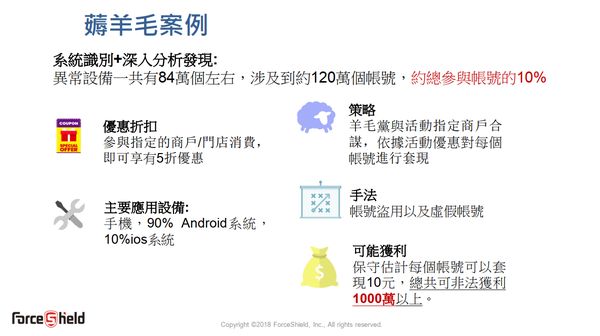

而在2018年的雙11期間,他們與另一家電子商務業者合作監控,總共發現了84萬個異常設備,都是經由智慧型手機來存取,其中有9成是Android系統,1成是iOS系統,而涉及的帳戶數量高達120萬個,占該公司參與此次網路購物交易帳號的10%。

而業者因羊毛黨造成的損失規模有多大?林育民表示,保守估計每個帳號可以套現46元,非法獲利總共是新台幣5千萬元以上,相當驚人。

分工趨於精細,薅羊毛已形成產業鏈

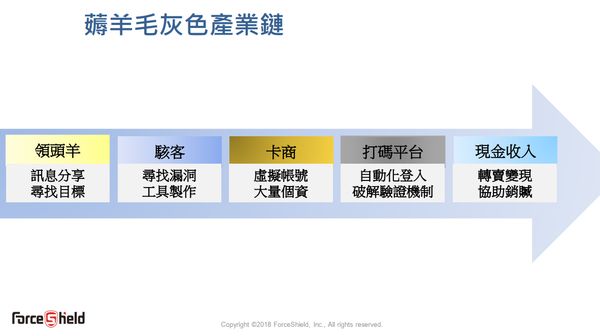

該如何破解薅羊毛的手法?首先,還是要從整體流程與人員的角度著手,而ForceShield目前已觀察到上下游之間的合作關係,以及不同人員所負責的工作。

這當中分成5種角色:領頭羊、駭客、卡商、打碼平臺、現金收入。

以領頭羊為例,負責訊息分享與尋找目標,主要工作是收集各個網路購物平臺的促銷活動,這麼做的目的是獲得相關「情報」;駭客的部份,負責尋找漏洞和製作專屬工具,主要工作是準備自動化攻擊的「武器」。

而這裡所謂的卡商,則是負責虛擬帳號的建立與收集大量個資,也就是進行大量的帳號註冊程序,並且運用已經外洩到網路上的消費者帳號、密碼、信用卡卡號、信用卡檢查碼(CVV),盡可能取得所有可操作的有效帳戶,也因此,薅羊毛涉及的用戶帳號濫用行為,有虛假帳號與盜用帳號等兩種類型。

至於打碼平臺,則是專門針對識別使用者是否為真人的身分驗證機制,提供破解的功能(也就是Anticaptcha,或是Captcha Solving),方便攻擊者自動執行網路購物平臺的多組帳號登入程序。

接著,進入實際的薅羊毛作業,攻擊者可根據系統與交易流程的漏洞,來進行網路購物交易,並且持續累積優惠與紅利。最後則是現金收入的階段,是指轉賣變現、協助銷贓等工作,也就是將此次活動所積存的各種優惠券、贈品、積分點數,轉賣給他人,設法變現。值得注意的是,羊毛黨有時也會跟一些參與促銷活動的商家事先串通,彼此進行合謀,並在事後協助這些人進行套現,令網路購物平臺業者防不勝防,造成嚴重損失。

攻擊者均透過智慧型手機來薅羊毛,但使用裝置的手法仍有不少變化

在薅羊毛的過程中,攻擊者雖然坐擁大量虛假帳號和盜用帳號,不過,在使用設備的方式仍有不同變化。正如上述ForceShield所揭露的數據所示,絕大多數是Android系統,少數是透過iOS裝置。這也意味著,攻入中國網路購物平臺的羊毛黨,採用的主要連網方式上,目前集中在智慧型手機,而不是透過個人電腦、網頁介面。

林育民歸納出下列6種手法:

●相同設備、不同帳號

●不同設備、相同帳號

●相同設備搭配多個IMEI碼,偽裝成不同設備

●用Android裝置偽裝成iPhone

●使用行動裝置模擬器

●使用iPhone改機工具

而對於攻擊者採用這樣的上網裝置,企圖在網路購物平臺上蒙混過關的態勢,業者必須要能提供公平、正常交易的環境,勢必要能夠識別,並且杜絕這樣的亂象,否則,長此以往,一般消費者可能不願意在這樣的網路購物平臺進行交易,因為,若是循規蹈矩地蒐集應有的紅利點數,反而成了傻瓜。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09