趨勢科技全球核心技術部資深協理張裕敏表示,要了解駭客動機,就是為了要更清楚知道駭客的攻擊目標,及何時發動,才能及早防範,但要知道駭客在想什麼,下一步會怎麼做,情資的蒐集就顯得非常重要。

2018臺灣資安大會今日(3/14)邁入第2天,在今日擔任大會Keynote講者的趨勢科技全球核心技術部資深協理張裕敏則分享自身對抗駭客經驗,從了解駭客動機、想法出發,從而找出攻擊的蛛絲馬跡,早期預警。面對層出不窮的資安事件,他更提出警告,工業IoT及瓦斯水電等關鍵基礎設施,將成為駭客2018年重點鎖定攻擊目標,他更大膽預測今年5月將是駭客攻擊的關鍵時間點。

「駭客其實跟你想的很不一樣。」長年與全世界頂尖駭客有過多次交手經驗的張裕敏一語道破,他表示,常常一般人可能會覺得在正常不過的事,在駭客眼中就是很不一樣,當你與10個駭客交手,可能會發現他有10個不同的動機,這些動機可能會衍生出不同攻擊手法、手段來達到其目的,所以懂得「駭客在想什麼很重要」他說。

他也舉例,大家常常以為駭客攻擊行為,不是出於政治或金錢上的目的,就是好玩,可是在達到目的手段上,隨著時代的演進,卻發展不一樣的攻擊手段,像是從早期電腦綁架、到後來勒索軟體猖獗,以及現在新興的挖礦綁架,偷用你的瀏覽器來幫他賺錢、甚至連企業伺服器,IoT裝置和手機都遭殃,淪為駭客的挖擴工具。

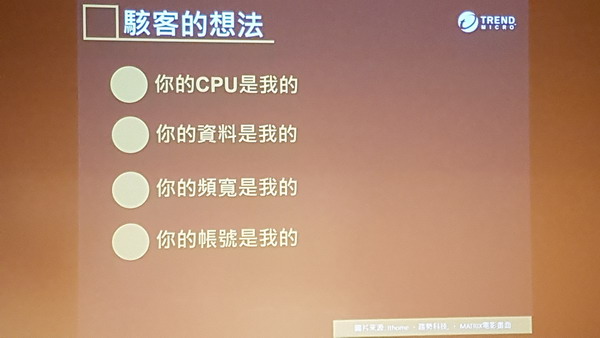

在駭客的觀念裡,張裕敏說明,許多駭客認為整個網路都是他的家,只要可以透過攻擊入侵取用的資源,都是他的囊中物,不論是你家中任何一臺電腦的CPU運算資源、儲存資料、網路頻寬、甚至你的個人帳號等,都能用來幫助他達到不法的目的。

「不過,其實很多時候,駭客攻擊前的行為是有跡可循,並非完全摸不著頭緒」,張裕敏表示,有很多的來源管道或方式,可以了解駭客最近活動跡象,甚至可以讓我們更早獲知駭客準備要發動攻擊的情資,進而及早防範。

一般來說,駭客攻擊活動分成5個階段,動機、發想、開發、測試及散播,他表示,現在全世界發生層出不窮的資安事件,不是駭客正在攻擊的、或者已攻擊完成的,不然就是正在散播階段。想要在這場資安攻防戰中,取得制勝先機,就得在發想階段、開發,甚至駭客動機階段,就得知道駭客準備做什麼,或對哪些目標感興趣,才能做到更早的預警。

像是在程式開發階段,張裕敏觀察到,為了不希望被逮後留有證據,所以許多駭客習慣將開發中的攻擊程式放在網路上,包括論壇,Github、ghostbin、 Pastebin等,這些程式儲存的平臺,被駭客利用來當作開發階段中轉的程式儲存站,從這些網站或平臺,就可知道駭客最近在寫哪些攻擊程式,或是發展的最新攻擊手法。

在動機上,他也以駭客攻擊國家關鍵基礎設施來舉例,他分析近期駭客的網路活動後發現,早期很多駭客攻擊這些設施可能是基於軍事或政治目的,現在更多是出於商業目的,想要從中謀利。但這樣的動機也反應在惡意程式功能上,開始出現改變,他表示,早期惡意程式的作用,只是干擾或是取得部分控制,到現在,直接能植入你的水電廠、或核電廠,以及瓦斯、石油公司做金錢的竊取,甚至是直接癱瘓整個系統,導致無法正常運作。

他更提出警告,2018年工業IoT及關鍵基礎設施,將成為駭客新一波鎖定攻擊目標,以工廠來說,他指出,工業電腦或常見用於數據蒐集及監控的SCADA系統受駭風險最高,而在關鍵基礎設施方面則以瓦斯公司最容易受到攻擊,甚至按照駭客開發程式的速度,他更大膽預測,今年5月將是駭客發動攻擊的時間點。

張裕敏表示,要了解駭客動機,就是為了要更清楚知道駭客的攻擊目標,及何時發動,才能及早防範。「但要知道駭客在想什麼,下一步會怎麼做,情資的蒐集就顯得非常重要,」甚至有越來越多企業開始關注網路威脅情報(Cyber Threat Intelligence)的應用,開始重視在各種相關情報的收集,就是為了徹底了解敵人,才能夠搶得致勝先機。

想要蒐集這些駭客活動情資,他指出,可以從兩方面,一個是網路 ,另一個則是企業本身。以網路情資來說,他表示,目前網路上有許多免費情資OSINT(Open-source intelligence )

對於許多攻擊事件都有詳細整理,甚至還會依據駭客攻擊手法建構出了攻擊矩陣,讓企業可以用來模擬自家資安設備,以測試能否抵檔得住這類攻擊。另外他也推薦其他像是MISP ( Malware Information Sharing Platform)這個威脅資訊共享平臺,可以取得全世界正在發生或追蹤的最新資安事件,幫助企業建立完整的情資。

企業本身也是一個重要的情資來源管道。張裕敏表示,因為企業每天都會遭受各種網路攻擊,這些資安設備留存Log資料,都是很重要的情資。從這些Log記錄分析中,可以幫助企業知道哪些攻擊正在發生,甚至可以繪出攻擊時間趨勢圖,了解受駭情況,或發生頻率等。

不過他特別強調,除了以往的黑、白名單偵測手法,企業更應該重視那些介於黑、白之間屬於不確定的灰色資料,「真正黑名單數量並沒有那麼多,大部分都是灰的」,因為這些灰色資料,很多可能都是隱藏駭客攻擊的前兆。

張裕敏也建議,在進行資安偵測時,企業可以搭配一些資產清單、或結合場景、流程等,來提供做為輔助判斷的依據,以避免出現漏網之魚,另外也能搭配大數據分析技術、及機器學習等,進行巨量資料分析,以找出可疑的蛛絲馬跡。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09