示意圖,與新聞事件無關。

內容遞送網路供應商Cloudflare本周警告,他們發現這幾天駭客開始利用Memcached分散式快取系統的UDP(User Datagram Protocol,使用者資料包通訊協定)的通訊埠發動分散式阻斷服務(DDoS)攻擊,最大的攻擊流量接近260Gbps。

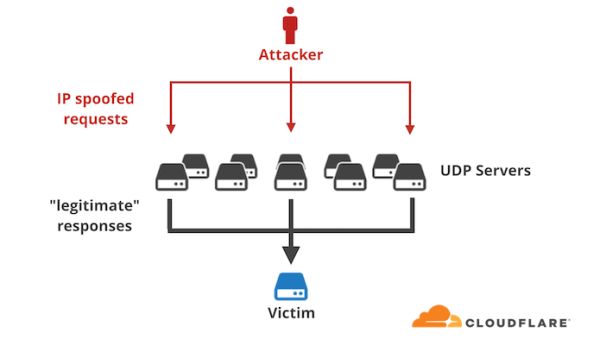

駭客是利用Memcached的UDP埠展開反射性的放大攻擊,所謂的放大攻擊是駭客傳送偽造的請求到啟用UDP的大量伺服器上,這些伺服器通常不知道請求是偽造的,而會如實地準備回應,但回應的對象卻是駭客所指定的網域,且回應封包遠大於請求封包,造成目標網域的資源用罄,進而中斷服務。

Cloudflare指出,這幾天他們發現了鎖定Memcached之UDP埠的主要攻擊行動,駭客每秒傳送2300萬個封包至Memcached伺服器上,而大多數的回應封包為1400個位元組(Byte),計算之後其每秒將佔用257Gb的頻寬。

攻擊手法(來源:Cloudflare)

Cloudflare工程師Marek Majkowski表示,UDP是最容易用來執行放大攻擊的協定之一,只要送出15 bytes的請求封包就能換來134KB或更大的回應封包,放大率超過1萬倍。

在最近的攻擊中,駭客利用了網路上的5,729個Memcached伺服器,主要集中在北美與歐洲,Cloudflare亦預期駭客的攻擊行動可能進一步擴大,因為Shodan查詢顯示全球約有8.8萬個開放的Memcached伺服器,其中,美國佔了2.5萬台,中國也佔了1.9萬台。

Majkowski建議不使用UDP的Memcached用戶應直接關閉該通訊埠,或確保自己的Memcached伺服器受到防火牆的保護,也提醒開發人員最好不要使用UDP,就算不得不用,也不應預設為啟用狀態,並應嚴格限制回應封包的大小,以免成為駭客執行DDoS攻擊的幫兇。

熱門新聞

2026-03-06

2026-03-11

2026-03-06

2026-03-09