示意圖,與新聞事件無關。

又有挖礦程式企圖利用Windows伺服器。安全研究公司Proofpoint發現名為Smominru的殭屍網路程式感染超過50萬台連網Windows伺服器,利用它們來挖Monero幣。而台灣則名列三大節點集中區。

Smominru又被稱為Ismo,它從2017年5月就開始在網路上利用美國國家安全局(NSA)外流的攻擊工具EternalBlue,開採Windows漏洞CVE-2017-0144散佈、入侵Windows 伺服器,然後利用受害機器來挖Monero幣。才不過一個月前國安局才被影子掮客駭入公佈EternalBlue等多項攻擊工具。而WannaCry也是約莫同時利用EternalBlue攻擊全球上百萬電腦。

ProofPoint研究人員指出,Smominru最特殊的是它使用Windows Management Infrastructure來散佈。他們根據Monero幣顯示的挖礦算力(hash power)來判斷,被Smominru收編到殭屍網路的機器約是去年5月為害的Adylkuzz的兩倍之多。攻擊者已經透過Smominru挖到將近8,900個Monero幣,本周兌換美元價值約為280萬到360萬美元。它每天可以挖24個Monero幣,等於每周賺進8,500美元。

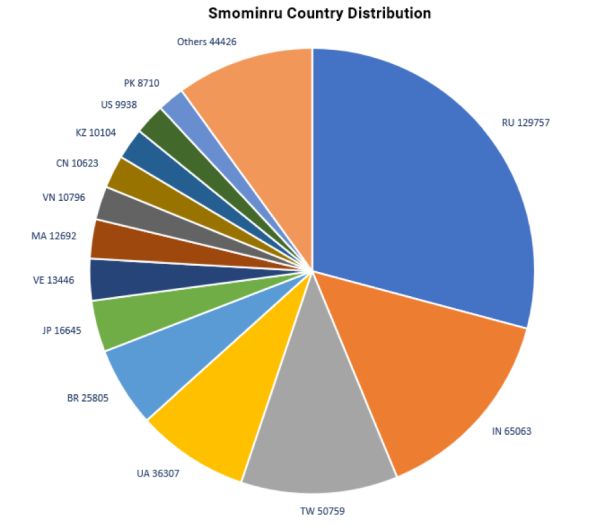

研究人員利用sinkholing手法來分析殭屍網路規模及節點位置,判斷Smominru感染了超過52.6萬台Windows主機以建立殭屍網路,其中多半為伺服器,這些機器分佈各地,但密度最高地區依序為俄羅斯、印度及台灣。(來源:ProofPoint)

ProofPoint相信至少有25座主機遭利用EternalBlue感染新節點以擴增殭屍網路,另外駭客也可能利用EsteemAudit (CVE-2017-0176 RDP)漏洞散播。除了Windows Server,另有研究人員發現SQL Server也遭感染。一家名為SharkTech的伺服器被用來代管殭屍網路的C&C伺服器,研究人員已經通知該公司。

同時間研究人員也通知礦池MineXMR封鎖Smominru的Monero錢包地址。數天後,研究人員研判背後的駭客組織已經喪失1/3殭屍網路的控制權。

比特幣及類似加密貨幣挖礦已經程式已經成為新一波安全危害。除了Adylkuzz 、Smominru外,去年底也有攻擊者利用EternalBlue入侵Apache Struts漏洞入侵Windows及Linux伺服器來挖Monero幣。根據安全公司Malwarebytes上周報告,2017年起勒索軟體變種速度趨緩,許多原本用來散布勒索軟體的惡意網路開始改為散佈金融木馬及挖礦程式。

熱門新聞

2026-03-06

2026-03-11

2026-03-12

2026-03-10