從1月初Ivanti陸續公布Connect Secure零時差漏洞CVE-2023-46805、CVE-2024-21887、CVE-2024-21893,如今有研究人員指出,有許多中國駭客組織加入利用漏洞的行列。

資安業者Mandiant指出,在他們發現中國駭客組織UNC5221、UNC5325利用CVE-2024-21893、CVE-2024-21887從事攻擊行動後,他們又看到其他駭客組織跟進,總共確認有8組人馬利用部分Ivanti Connect Secure漏洞,其中有5組來自中國。

這些中國駭客組織,包含了最早利用漏洞的UNC5221,再者,還有UNC5266、UNC5330、UNC5337、UNC5291。

其中,最值得留意的應該是UNC5291,原因是該組織與Volt Typhoon(研究人員稱UNC3236)有所關連。這些駭客在去年12月主要針對Citrix Netscaler ADC,但在1月相關漏洞公布後,就轉向Ivanti的設備。由於Volt Typhoon主要目標是關鍵基礎設施,而企業組織很有可能使用Ivanti Connect Secure架設外部連線的管道。

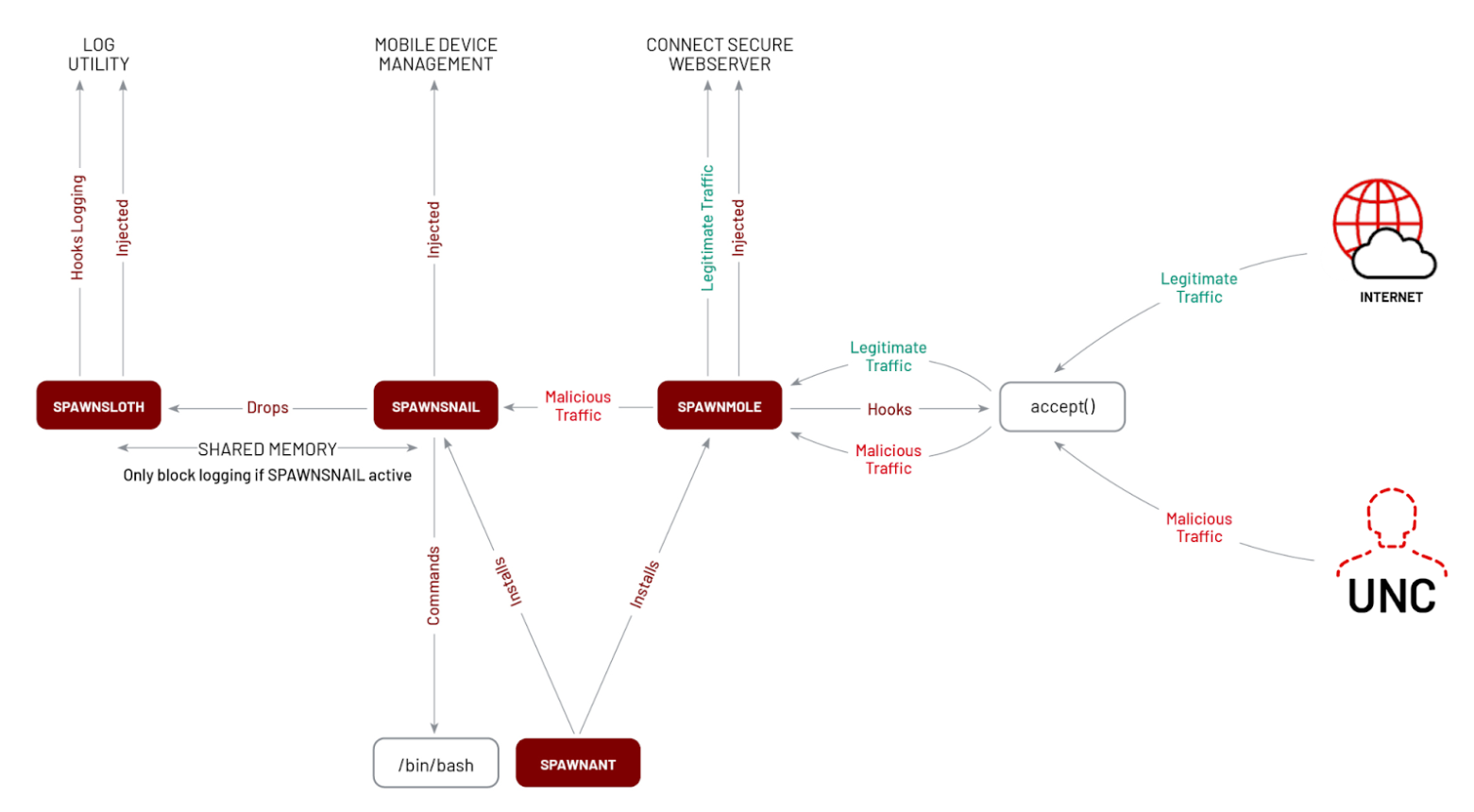

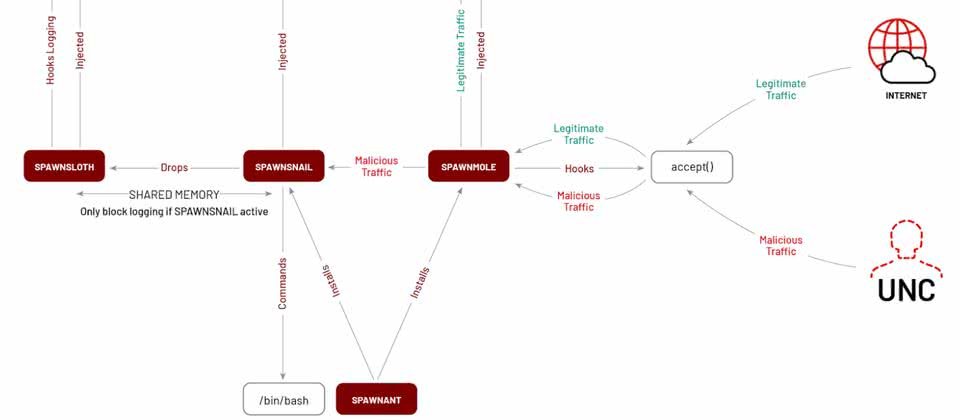

其他從事相關攻擊的組織,還包括:UNC5266利用漏洞於受害組織部署Sliver滲透測試框架、惡意軟體Warpwire;UNC5330在VPN系統部署惡意程式Phantomnet、Tonerjam,並藉由WMI進行偵察、橫向移動;UNC5337散布後門程式Spawnsnail、隧道程式Spawnmole、事件記錄竄改工具Spawnsloth。

除上述駭客組織,研究人員表示,他們也看到以經濟利益為動機的駭客加入利用漏洞的行列,很有可能將Ivanti設備用於挖礦。

熱門新聞

2024-04-29

2024-04-29

2024-04-28

2024-04-26

2024-04-26

2024-04-29

2024-04-26