從11月8日以來,勒索軟體駭客LockBit再度因為攻擊中國工商銀行(ICBC)而登上媒體版面,他們之所以攻入這家公司的關鍵,是未修補Citrix NetScaler設備的漏洞Citrix Bleed(CVE-2023-4966,CVSS風險評分為9.4),但事情尚未結束!威脅研究員Kevin Beaumont針對勒索軟體駭客LockBit近期的攻擊行動提出警告,其實還有更多因為這個漏洞與LockBit攻擊而受害的企業。

這項漏洞Citrix於10月10日修補,事隔一週資安業者Mandiant警告,該漏洞8月下旬就遭到利用,已有政府機關與科技業者受害,隨後Citrix證實該漏洞被用於攻擊行動的情形。但究竟還有多少伺服器尚未套用更新程式?Kevin Beaumont指出,截至11月14日,仍有大約5千個組織尚未修補Citrix Bleed。

值得留意的是,這項漏洞相當容易利用,而且,攻擊者利用之後NetScaler設備不會留下當時發出的請求,資安人員無從透過事件記錄得知系統遭到入侵。研究人員認為,這是Citrix需要著手修復的產品設計缺陷。

不過,直到中國工商銀行的資安事故之前,還沒有企業組織傳出因為尚未修補Citrix Bleed而受害。

中國工商銀行的美國子公司傳出遭到勒索軟體攻擊,當地媒體直指攻擊者就是LockBit

根據英國媒體金融時報(Financial Times)的報導,證券業暨金融市場協會(SIFMA)於11月8日向會員透露,中國工商銀行的美國子公司工銀金融(ICBCFS)傳出遭遇勒索軟體攻擊,駭客要脅付款,否則將要癱瘓該公司的電腦系統。取得交易員及銀行的說法後,金融時報提到,本次攻擊事故導致工銀金融無法結算投資人的美國國債交易,部分股票交易也受到影響。

資安研究團隊VX-underground取得當時向股票交易員發出的警急通知,內容提及中國工商銀行無法存取DTCC及NSCC,影響該公司所有清算的客戶。對此,他們暫時中斷所有對內的FIX連線,無法受理訂單。

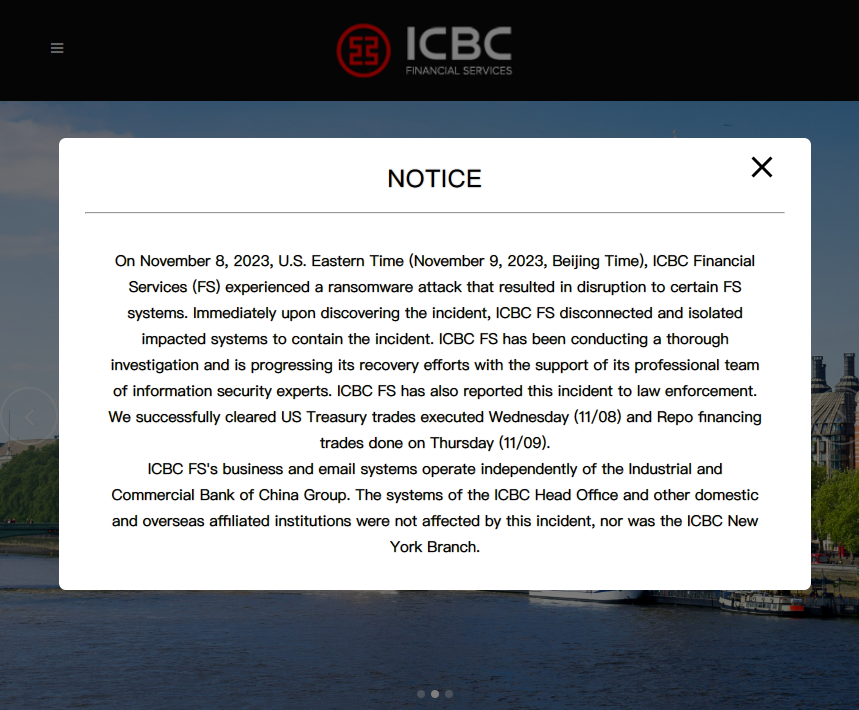

對此,工銀金融也於9日證實特定系統遭到勒索軟體攻擊,面臨服務中斷的情況,該公司事發後,切斷受害系統的網路並進行隔離,控制受害範圍。該公司強調,他們的業務系統及電子郵件系統,獨立於母公司之外,中國工商銀行總部辦公室,以及其他海外分公司不受影響。針對這起事故的因應,工銀金融表示已成功清算8日執行的美國國債交易,以及9日的回購融資交易。

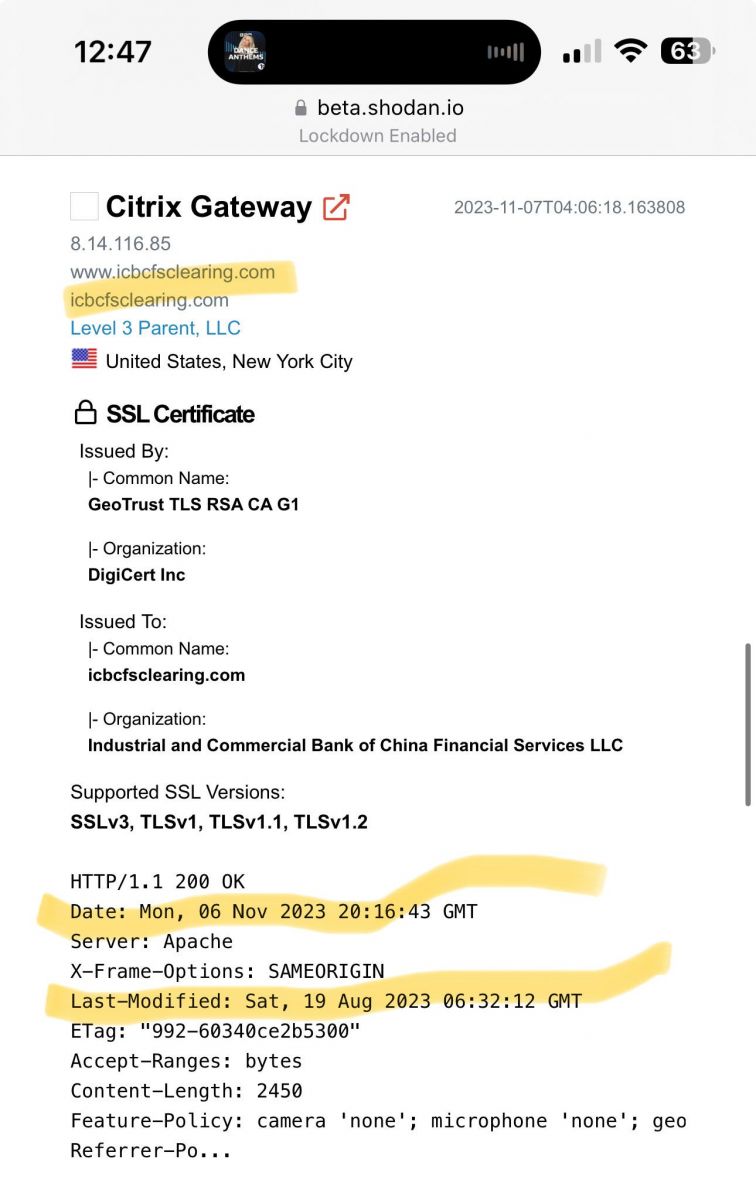

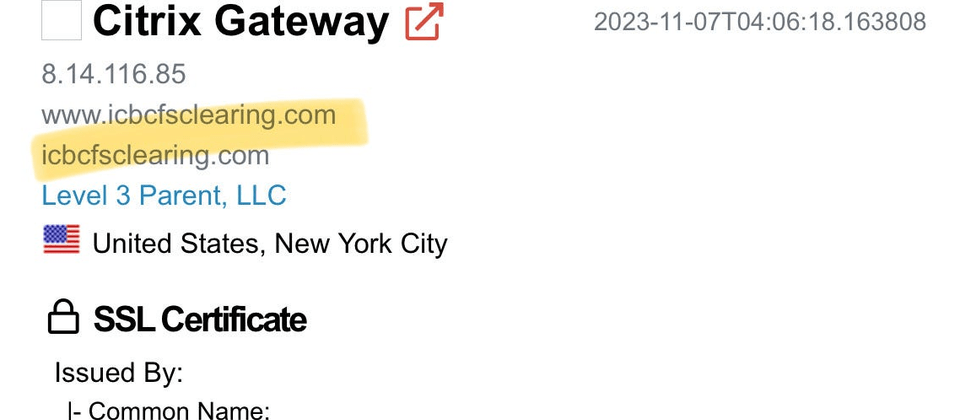

值得留意的是,彭博社、路透社等美國當地的媒體報導,攻擊者的身分就是勒索軟體集團LockBit。而對於這起事故發生的原因,資安專家Kevin Beaumont透露,駭客很可能是針對該公司的Citrix Netscaler系統下手,利用CitrixBleed漏洞入侵網路環境,此伺服器在6日之後就處於離線狀態。

勒索軟體駭客早已利用相同漏洞入侵其他大型組織

然而,工銀金融並非唯一因為沒有修補Citrix Bleed而被LockBit入侵的受害組織。根據這位研究人員的調查,物流業者杜拜環球港務(DP World)、安理國際律師事務所(Allen & Overy)、波音等至少10家大型企業,都是受害者,不過目前並未列於LockBit的網站。他推測很有可能是正在和駭客談判,或是已向駭客支付贖金。

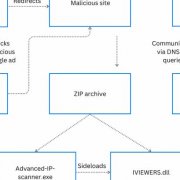

這些攻擊行動如何進行?研究人員指出駭客組織有分工,前期的人員利用Citrix Bleed入侵目標企業,並部署遠端管理工具,以便後續接手的攻擊者能持續存取網路環境,而這一組人員會再利用各種手法提升權限,擺脫EDR系統控制、竊取資料,最終部署勒索軟體將檔案加密。

熱門新聞

2024-04-28

2024-04-26

2024-04-26

2024-04-26

2024-04-26

2024-04-26