這一週的漏洞利用消息有兩起受關注,一是微軟本月例行性安全公告修補的70多個漏洞中,有一個涉及.NET與Visual Studio產品的服務阻斷漏洞CVE-2023-38180,已遭攻擊者成功利用,另一是Zyxel在五年前修補路由器P660HN-T1A的CVE-2017-18368漏洞,如今發現有攻擊者針對未修補用戶發動攻擊的情形。

另外值得注意的是,微軟上月公布已遭成功利用的Office與Windows HTML元件漏洞(CVE-2023-36884),到了8月8日,終於釋出ADV230003深度防禦更新公告,並指出新修補可破壞針對該漏洞的攻擊鏈。其他漏洞消息方面,包括工業用路由器Milesight UR32L的漏洞問題,以及Intel修補處理器Downfall漏洞,後續需注意Milesight及電腦製造商的修補釋出狀況。

在國際威脅焦點方面,有四大消息最受關注:

●美醫療保健系統Prospect Medical Holdings傳遭勒索軟體攻擊,多家醫院IT系統停擺,急診、住院與門診業務受影響。

●日本國防網路傳出前幾年遭中國駭客入侵,美國華盛頓郵報指出該事件發生於2020年秋季,曾影響美日軍事情資共享。

●7月下旬挪威政府因Ivanti零時差漏洞攻擊遭駭的後續,美國CISA與挪威國家網路安全中心(NCSC-NO)公布攻擊事故。

●日前傳出有駭客兜售FraudGPT,後續又有資安業者喬裝買家獲知駭客正打造DarkBART、DarkBERT。

而在企業需重視的部分,我們看到下列幾個重點:關於網釣工具包EvilProxy的攻擊行動,今年3月到6月出現針對Microsoft 365帳號、針對高階主管下手的情形;五眼聯盟公布2022年最常被利用的12個漏洞,以及30個經常被利用的漏洞,突顯不少企業組織在廠商修補釋出後並未及時更新修補,而成為攻擊者積極鎖定目標。

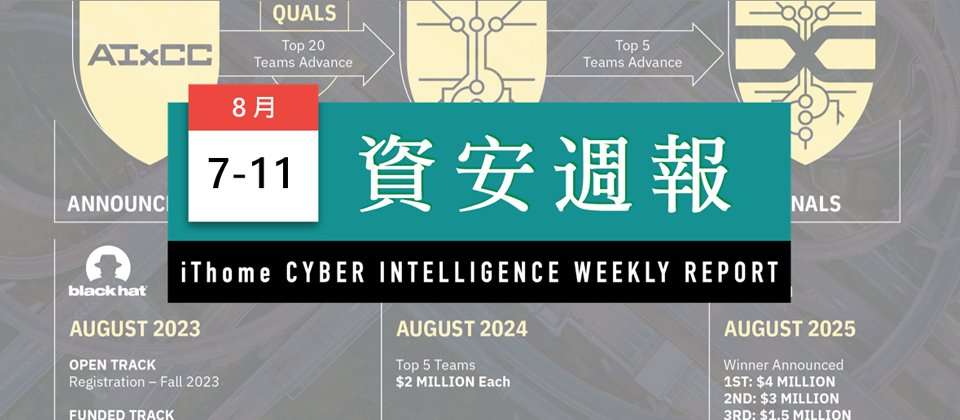

在防禦態勢上,美國官方與民間宣布將舉辦競賽,Black Hat與DEFCON大會也在這一週舉行。

●美國白宮在10日宣布將由DARPA主辦名為AI Cyber Challenge(AIxCC)的競賽,活動目的聚焦於透過AI來發現及修復軟體漏洞,並祭出1,850萬美元的獎金,預計今年初賽、明年複賽,2025年總決賽。

●近日美國Black Hat 2023舉行,像是本期週報提及Downfall的漏洞,研究人員亦在Black Hat上公開說明,而AIxCC競賽也是有在大會上宣布。預料近期將有更多漏洞細節及最新攻擊手法研究等消息釋出。而在Def Con 2023上,本期週報尚未提及的是,臺灣TWN48 CTF戰隊今日(14日)獲得DEF CON CTF第三名。

【8月7日】韓國Linux主機遭到惡意程式Reptile鎖定

鎖定Linux主機而來的惡意程式攻擊,近期出現顯著增加的現象,例如,上週末資安業者AhnLab針對惡意軟體Reptile的攻擊行動,就特別提出警告,並指出這款惡意程式的可怕之處,在於結合Rootkit及反向Shell的特性,駭客可將其當作後門運用。

駭客偏好利用已知漏洞發動攻擊,早已成為資安威脅常態,最近五眼聯盟公布2022年最常遭利用的漏洞,當中最受到關注的,是Fortinet設備的SSL VPN漏洞CVE-2018-13379,該漏洞自揭露以來,已連續4年名列榜中。

勒索軟體對於醫療體系的發動攻擊,也相當值得留意。最近醫療保健系統Prospect Medical Holdings傳出遭遇這類攻擊,而導致旗下的醫療機構運作受到衝擊,許多醫護人員被迫使用紙本整理病歷,這起事故也引起美國政府重視。

【8月8日】殭屍網路病毒SkidMap出現變種,鎖定Redis伺服器而來濫

記憶體資料庫Redis近期經常傳出遭攻擊的事故,例如,上個月出現的惡意程式P2PInfect,就是針對這類資料庫而來。名為SkidMap的殭屍網路病毒同樣鎖定Redis,如今出現新的變種,但值得留意的是,駭客的主要目標是未設置密碼的Redis伺服器,而在不需暴力破解的情況下就能對其發動攻擊。

駭客宣稱提供專屬網路犯罪圈的生成式AI語言模型,也相當值得留意。有研究人員在地下論壇與兜售FraudGPT的賣家洽談,根據他們的對話觀察,駭客可能也開始用另一個生成式AI服務Google Bard為基礎,打造新的網路犯罪工具。

另一種AI被用於網路攻擊的情況,是拿來分析使用者鍵盤輸入的帳密資料以便進行竊密。3名英國研究人員打造可識別逾9成使用者輸入內容的機器學習模型,他們發現甚至在視訊會議的過程也有機會運用此技術,而能側錄、解析這種類型的資訊。

【8月9日】駭客假好心提供作案工具,目的是把惡意軟體植入小白電腦

駭客之間黑吃黑、互相爭奪攻擊目標的情況可說是相當常見,但現在出現以提供新手作案工具為誘餌的惡意程式攻擊。資安業者Kasada揭露提供滲透測試工具OpenBullet組態檔案的攻擊,鎖定缺乏相關技能,無力自行編寫相關組態程式碼的新手,目的是搜括這些人的瀏覽器帳密資料及加密貨幣錢包。

昨天(8日)有許多廠商發布8月份例行更新,微軟也是其中之一,他們公告2個已遭利用的零時差漏洞,其中一個與上個月修補的CVE-2023-36884有關,已有駭客繞過更新程式碼而能利用該漏洞。

Intel處理器漏洞Downfall也受到矚目,原因是影響範圍涵蓋Core處理器的第6代(Skylake)至11代(Tiger Lake),可能有數十億臺電腦曝險。

【8月10日】駭客結合勒索軟體Mallox與木馬程式Remcos,透過加殼程式於受害電腦上發動攻擊

為了增加破壞能力,有些駭客為勒索軟體加入竊資軟體的功能,但現在也出現有人直接與其他類型的惡意程式搭配使用的情況。例如,研究人員看到駭客在勒索軟體Mallox(亦稱TargetCompany)的攻擊行動裡,運用惡名昭彰的RAT木馬程式Remcos來控制受害的SQL Server伺服器,然後以寄生攻擊的手法操作勒索軟體。

開發工具Visual Studio Code的漏洞,有可能透過擴充套件觸發而造成危害!研究人員揭露此程式碼編輯器的API漏洞,攻擊者可打造惡意套件來竊取開發環境存放的各式帳密資料,且無論是Windows、macOS、Linux作業系統的電腦都有可能曝險。

網路設備NAS的雲端管理介面也有可能遭到利用,而讓攻擊者有機可乘。去年漏洞挖掘競賽Pwn2Own Toronto中,找到WD與群輝NAS的漏洞,研究人員公開更多細節,攻擊者可用相同手法攻入這些存在弱點的系統,例如,皆能針對雲端管理介面下手,進而竊取NAS的資料,或是執行任意程式碼。

【8月11日】美國政府宣布發起為期2年的大型AI網路安全競賽,並資助想要投入的小型企業參加

美國政府近期對於強化網路安全的動作頻頻,像是推動K-12(5歲兒童至18歲青少年)學校的網路安全防禦措施、提出未來3年的戰略計畫等。本月10日他們宣布舉辦AI網路安全競賽,尋求利用人工智慧技術的好手,進一步強化美國關鍵基礎設施(CI)的安全,特別的是,競賽將為期長達2年,而且主辦單位也打算為部分隊伍提供參賽資金。

除了資安競賽,針對5年前的兆勤(Zyxel)路由器漏洞攻擊也相當值得留意,雖然該公司提供了韌體進行修補,但迄今仍有不少路由器尚未套用而讓駭客有機可乘。

熱門新聞

2023-12-03

2024-04-24

2024-04-25

2024-04-26

2024-04-26

2024-04-25

2024-04-22