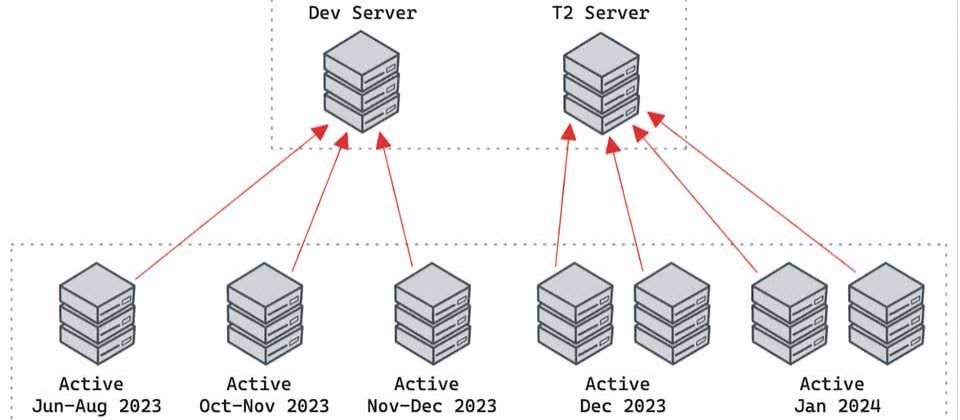

去年11月資安業者Proofpoint在電子郵件攻擊行動裡,發現名為Latrodectus的惡意程式,其主要功能是下載惡意酬載,然後執行攻擊者下達的命令,研究人員指出,該惡意程式的攻擊行動,在今年2月至3月出現增加的情形。

他們先後看到兩組人馬使用Latrodectus,去年11月,負責扮演「初始入侵管道掮客(IAB)」角色的駭客組織TA577,曾在3起攻擊攻擊行動使用該惡意程式,但之後改用Pikabot;自12月開始,另一個駭客組織TA578跟進採用Latrodectus,對方透過惡意程式Danabot傳送。

但值得留意的是,這些駭客在今年2月改變攻擊手法,他們假借多家公司的名義,宣稱目標組織侵犯著作權,在網站上填寫表單,其中的文字含有URL,一旦目標組織的人士點選,就會被帶往特定的回報網頁,並從網頁應用程式開發平臺Firebase下載JavaScript檔案,一旦該檔案執行,就會從WebDAV共享資料夾啟動MSI安裝檔,從而在電腦執行Latrodectus。

經過他們的比對,這款惡意程式的基礎設施與IcedID重疊,並具備部分IcedID的特質,研究人員推測,Latrodectus很有可能是開發IcedID的團體打造。

熱門新聞

2024-04-29

2024-04-29

2024-04-28

2024-04-29

2024-04-26

2024-04-26

2024-04-27

Advertisement