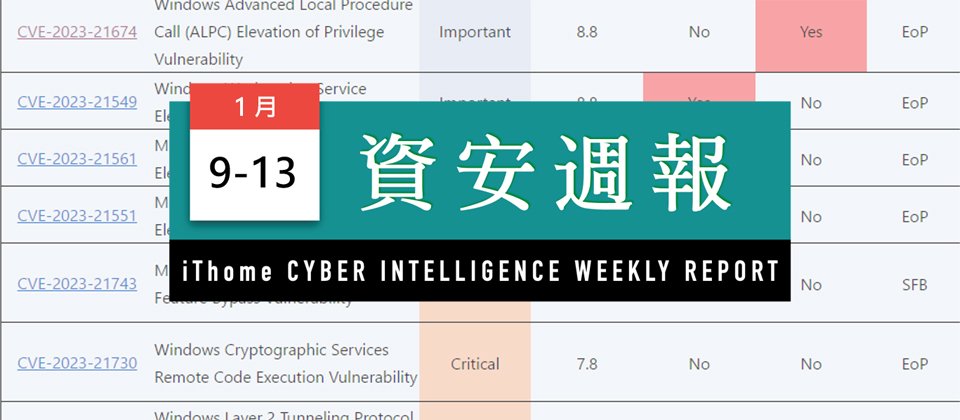

最近有兩個微軟的漏洞需要特別留意,一個是微軟在1月10日發布每月安全性更新中所修補的CVE-2023-21674零時差漏洞,已經發現遭駭客鎖定利用,另一個是微軟在11月修補的CVE-2022-41080重大漏洞,之前已有資安業者CrowdStrike與雲端代管公司Rackspace業者揭露該漏洞利用相關消息,美國政府如今也將該漏洞列入已知被利用漏洞(KEV)列表。此外,上個月中Fortinet已宣布發現針對CVE-2022-42475的攻擊,近日再公布後續,進一步公開更多攻擊細節。

在其他漏洞消息方面,除了NPM套件JsonWebToken的高風險漏洞CVE-2022-23529修補受關注,還一項消息可留意的是逾百款西門子PLC設備的漏洞揭露,其SoC晶片未在早期啟動階段建立RoT,細節將於2023年5月公布。

在資安威脅趨勢方面,焦點包括:資安研究人員惡意軟體Kinsing入侵Kubernetes的情況變多;新發現針對Mac電腦的勒索軟體攻擊過程中採寄生攻擊(LOLBin)的及反沙箱偵測:發現惡意PyPI套件利用安裝Cloudflare Tunnel用戶端程式方式,來建立連線管道以繞過防火牆;再度有藉由VoIP電話系統漏洞部署後門情形,特別是駭客布局5個月後才發動勒索軟體加密;出現誤植域名攻擊(typosqat)並建立上千個假冒網站散布竊密程式Vidar的情形。

在資安事件方面,與航空公司有關不少,國際間有法國航空、荷蘭航空通知旅客航空里程計畫Flying Blue帳號、個資遭竊事故,在國內則有華航在上週六下午(1月7日)傳遭勒索攻擊,後續又傳出華航會員資料被公開於地下論壇的消息。

【1月9日】程式碼編輯器VS Code外掛程式市集恐遭駭客濫用、惡意PyPI套件透過Cloudflare隧道服務繞過防火牆

繼NPM、PyPI套件庫出現惡意套件攻擊,又有新的開發工具套件庫可能會成為駭客散布惡意程式的管道!有資安業者發現微軟程式碼編輯器Visual Studio Code的外掛程式市集開始出現有問題的外掛。研究人員發現,駭客想要上架冒牌外掛程式相當容易,甚至能輕易拿到藍勾勾驗證。

散布惡意PyPI的攻擊行動頻傳,最近手法也出現新的變化,但這次並非針對上架於PyPI的層面,而是植入受害電腦的惡意程式。有資安業者發現新一波的PyPI惡意套件攻擊,駭客將其用於部署後門程式,而該後門與駭客通訊的管道,竟是透過合法的資安服務。

針對Mac電腦的勒索軟體威脅加劇,駭客導入了近期在Windows勒索軟體上出現的手法,像是利用作業系統內建的工具找出要加密的檔案,以及偵測系統環境來防堵研究人員透過沙箱進行分析的情況。

【1月10日】研究人員揭露Text-to-SQL機器學習模型弱點、NPM套件JsonWebToken漏洞恐導致2.2萬專案曝險

為了讓使用者能透過自然語言(NLP)來查詢SQL資料庫,許多資料庫採用了Text-to-SQL的機器學習模型,但研究人員發現,駭客可以設計一些問題輸入,讓這種機器學習模型產生惡意程式碼並執行,進而竊取資料或是阻斷資料庫的運作。

半年前公開揭露的NPM套件JsonWebToken高風險漏洞CVE-2022-23529,研究人員本週公開更多細節,他們表示,該漏洞影響的範圍相當廣泛,超過2.2萬個專案會受到波及,呼籲使用者應儘速修補。

美國政府打算製作AI為基礎的資安分析沙箱系統CAP-M,並打算將其分析成果與公部門、企業、學術機構共享。新聞網站The Register指出,此沙箱應為美國總統拜登國防政策的其中一環。

【1月11日】微軟1月份例行修補緩解近百個漏洞、Trojan Puzzle攻擊手法可訓練AI助理產生惡意程式碼

微軟昨日(1月10日)發布今年的第一次每月例行修補(Patch Tuesday),總共修補了接近100個漏洞,值得留意的是,當中的CVE-2023-21674是零時差漏洞,並被美國政府證實已出現攻擊行動,要求公部門限期修補。

針對機器學習(ML)模型與人工智慧(AI)的攻擊手法,最近研究人員公布多項發現,例如:濫用ChatGPT自動產生釣魚信、利用Text-to-SQL機器學習模型弱點攻擊SQL資料庫等,現在又有研究人員揭露新型態的AI中毒(AI poisoning)攻擊手法Trojan Puzzle,但特別的是,檢測相關程式碼的靜態分析工具難以察覺這類手法。

又有資安業者發現勒索軟體駭客Lorenz藉由VoIP電話系統入侵受害組織的情況!但不同的是,這次駭客成功入侵並植入的Web Shell隨即休眠,直到5個月後才再度運作。

【1月12日】惡意軟體Gootkit假冒VLC影音播放器攻擊醫療機構、駭客組織Dark Pink鎖定亞太地區政府與軍事單位

又是駭客企圖操縱Google搜尋引擎最佳化排行(SEO),假借提供知名軟體的攻擊行動!研究人員揭露Gootkit的攻擊行動,並指出駭客針對澳洲的醫療機構而來,並以提供影音播放器VLC Media Player的名義來散布惡意軟體。

專門針對亞太地區政府機關與軍事單位的駭客組織Dark Pink崛起,在最近半年,他們至少成功發起7起攻擊行動,應該有更多組織受害。

駭客進行自帶驅動程式攻擊(BYOVD)的狀況越來越多,最近駭客組織Scattered Spider也跟進這種手法,雖然他們濫用的漏洞已在2016年完成修補,但仍能以此方式進行攻擊。

【1月13日】SAP修補旗下產品多項重大漏洞、逾百款西門子PLC設備韌體存在漏洞而可能曝險

SAP在本週發布了一月份的例行安全修補,總共發布12則資安通告,其中修補了4個CVSS評分達到9分以上的重大風險等級。但資安業者Onapsis認為,其中最值得關注的是CVE-2023-0014,原因是大部分該公司的用戶都可能曝露相關風險。

又有設備的系統啟動器(bootloader)與韌體出現漏洞,以及可被利用的情況,而且這次是發生在工控系統上!有資安業者揭露西門子的可程式化邏輯控制器(PLC)設備漏洞CVE-2022-38773,並指出有上百款機種存在該漏洞。研究人員指出,這個漏洞很可能破壞PLC設備的韌體且難以復原。

透過複製、貼上的動作,輸入與整理加密貨幣轉帳資訊的情況看,看起來很尋常,但這可能成為攻擊者鎖定的目標。加密貨幣錢包MetaMask對此提出警告,因為他們發現有人針對這種習慣進行網址中毒(address poisoning)攻擊,而導致使用者可能不慎將加密貨幣轉帳給駭客。

熱門新聞

2024-04-24

2024-04-25

2024-04-22

2024-04-22

2024-04-22

2024-04-22

2024-04-22