在歷年臺灣CIO大調查的企業資安採購重點當中,防毒防駭這類型產品向來名列榜首,超過一半的企業都在這個部分有所投資,然而,隨著勒索軟體日益猖獗,以及鎖定特定產業、公司行號的APT進階持續威脅,仍持續蔓延,顯然,單靠在個人端電腦普遍安裝的防毒軟體,以及網路閘道端設立的防火牆,已經無法完全阻擋新興威脅的入侵,甚至毫無察覺。

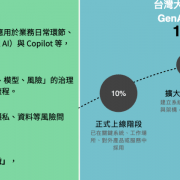

根據FireEye的安全趨勢報告,位於亞太區的組織機構平均需520天,才會發現遭受攻擊。而在趨勢科技對175家臺灣企業的遭駭事件統計當中,他們發現,平均入侵潛伏的時間長達598天!當然,企業IT應用系統若有受到惡意滲透的可能性,往往是因為所有對外存取資訊的管道不設防,因此,對於端點、電子郵件、網路的安全管制,必須加強。

儘管進階持續威脅的態勢持續高漲,但許多企業仍然沒有做好準備,因為現有的安全防禦體系,如果沒有辦法與時俱進地提升,恐怕無法應變,而且,就像上面所提到的,問題更在於我們若無法察覺威脅已然存在,而且就潛伏在身邊、伺機發作,後續又如何及時採取處理行動?

於是,強化威脅偵測與識別的能力是當務之急。

長期以來,企業仰賴資安廠商,提供與整合惡意程式、檔案的特徵碼,以及惡意網址,透過逐一比對的方式,來發現與阻斷大規模、通用型的感染與攻擊,而且,如果企業能夠採取與落實縱深防禦的策略,理想上,就能透過好幾道關卡的管制,來做到滴水不漏的檢測。不過,若面對的是低調、刻意隱匿的惡意攻擊行為,甚至攻擊方在發起行動前,會反過頭來將計就計,透過VirusTotal這類安全信譽網站或沙箱(Sandbox)進行驗證,確保惡意程式不被發現,如此一來,上述企業習於採用的防護作法,可能就無用武之地,因為資安系統無法認出罕見的惡意行為,而認定一切正常。

所以,我們是否就只好束手無策了?早期,當APT攻擊興起時,我也跟許多人一樣抱持著悲觀的態度,認為要是遇到這類型威脅,只能當成個案來設法處理。雖然市面上強調可防禦APT攻擊的資安產品越來越多,但布建起來是否能完全阻擋,仍讓人無法產生信心。此外,為了架構更完備的整體資安防護策略,一些資安廠商也持續呼籲企業,應建置資訊安全維運中心(SOC)、電腦安全事件快速應變小組(CSIRT),但綜觀全臺灣,能真正實現這些作法與流程的企業與政府單位,屈指可數。

為什麼企業遲遲不肯實施更進一步的資安措施?除了上述原因,恐怕問題仍在於我們對於目前所面臨的資安威脅認識不足——明槍易躲、暗箭難防,舉個例子來說,在現實世界來說,我們很清楚有些物品很容易造成傷害,並且有致命的危險,例如,刀能割傷人、火造成灼傷、觸電會使人失去意識,而能夠很快判斷這些是威脅,並採取對應的保護措施;但如果是在食品中添加塑化劑呢?或是生活中可能接觸到的致癌物呢?如果你不了解這些微小物質的特性與危害,又如何知道後續該採取各種避免的措施?

再以疾病為例,我們面對感冒、肺炎、肺癌,各自應採取的預防與治療作法,顯然也有很大差異,當人體出現不舒服的狀況,有可能是小病,但也有可能是重症,而重症甚至可能之前一點顯著的預兆也沒有,所以我們無法早期發現、早期治療。

同理,面對當今人人聞之色變的勒索軟體、進階持續威脅,無論是大規模感染或伺機滲透的惡意程式、異常存取行為,我們不只是要口口聲聲提高警覺,更重要的是設法辨認出來,才能及時採取行動。而在有限的人力和時間上,企業需要善用更多工具和技術,來幫忙減輕這方面的負擔,若還是抱持著想找到「一勞永逸」的完美方案,無異是刻舟求魚的天真想法。因為,在持續受到各種攻擊威脅的不對稱局面下,勤能補拙仍是企業扭轉劣勢、轉危為安的關鍵之道。

專欄作者

熱門新聞

2025-12-24

2025-12-26

2025-12-29

2025-12-26

2025-12-29