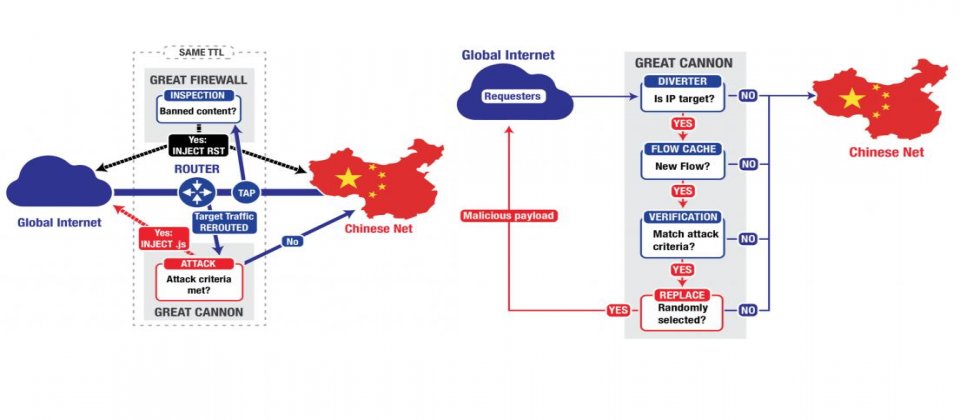

網路大砲(右)與網路長城(左)的機制比較。

Citizen Lab

多倫多大學「公民實驗室」(Citizen Lab)報告指出,中國在網路防火牆(Great Firewall,或稱網路長城)之外另外發展了名為「網路大砲」(Great Cannon)的網路審查武器,讓網路長城的威力擴大到能夠把中國境外使用者轉變為網路攻擊武器。

今年3月16日GreatFire.org網站遭分散式阻斷攻擊,緊接著3月26日GreatFire.org所經營的兩個GitHub專案也遭到同樣手法的攻擊,這場歷時五天的攻擊也是GitHub有史以來遇過的最嚴重DDoS攻擊。兩次攻擊行動鎖定想繞過中國言論審查的服務,攻擊者先在百度服務中注入惡意JavaScript,再讓受感染的使用者瀏覽器不斷載入鎖定目標的網頁。

當時外部一些研究認為,這是以經過精心策畫的中國網路長城機制所發動的攻擊,但Citizen Lab發現,這是與網路長城代管在一起、但功能與設計皆不同的另一套系統。Citizen Lab稱之為「巨大的大砲」(Great Cannon),這是網路防火牆的延伸,會綁架流量到特定IP位址,並針對未加密內容發動中間人攻擊(man-in-the-middle)篡改內容。南華早報則引用匿名消息來源表示,大炮開發計畫已經進行約一年。

研究人員指出,分析網路大砲之後發現,中國的國家級資訊控制行動更加升級,廣泛使用攻擊工具,將使用者變成武器,以達到言論管制的目的。更重要的是,它的對象不再限於中國人民,而是企圖操控中國境外的「旁觀者」(bystander),暗中對瀏覽器動手腳,以進行大規模DDoS攻擊。

以最近GreatFire.org與GitHub的攻擊來說,大砲攔截連向百度代管廣告或流量分析描述程式(script)的網站流量,如果發現有JavaScript的呼叫,可以選擇不動作(約占98.25%時間),或是改為回傳惡意JavaScript(約占1.75%)。在此次攻擊中,一些中國境外的使用者若瀏覽到具有百度代管廣告的網站時就可能被挾持,成為DDoS流量攻擊的一部份。

Citizen Labs並指出,大炮雖然此次是利用百度,但顯然它具有類似美國國安局QUANTUM計畫的能力水準,可針對與中國網站通訊的任何外國電腦進行攻擊。不過研究人員指出,目前大炮只能控制HTTP流量,因此想防止國家級網路攻擊,網站啟用HTTPS加密已成為必要條件。(編譯/林妍溱)

熱門新聞

2026-01-12

2026-01-12

2026-01-12

2026-01-12

2026-01-12