美國電腦緊急應變中心(US-CERT)、紅帽,及多家資安業者於周三(9/24)警告,在UNIX平台上被廣泛使用的Bash Shell含有嚴重漏洞,該漏洞可能讓駭客遠端執行惡意程式,影響GNU、Linux及Mac OS等基於UNIX的各種作業系統。有資安業者認為,此一被稱為Shell Shock的漏洞影響程度可能與Heartbleed相當,甚至更甚於Heartbleed。

參考網站: US-CERT安全通報

US-CERT安全通報  紅帽安全部落格說明

紅帽安全部落格說明  Akamai 說明

Akamai 說明

Bash Shell為UNIX的殼層程式,不但是GNU作業系統的殼層程式,也是Linux及Mac OS X的預設殼層程式,算是各種Linux版本上最常見的公用程式。它採用命令列介面,允許使用者輸入文字命令,也可讓使用者遠端下達指令(如透過ssh或 telnet)。

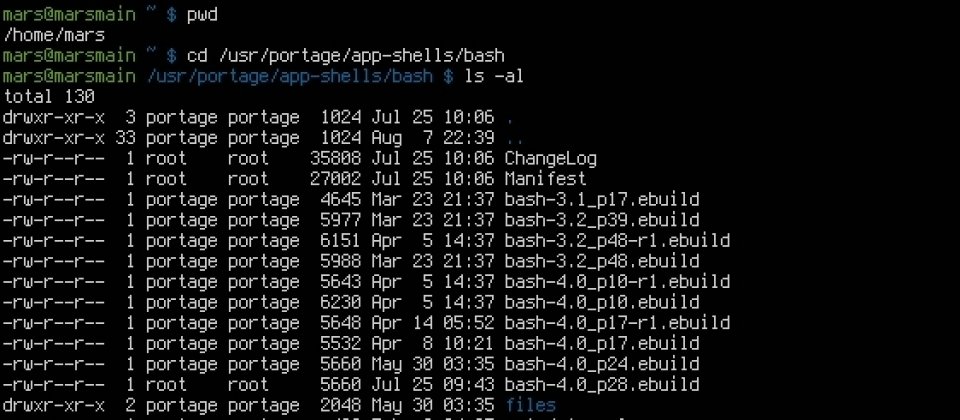

此一漏洞是由法國的軟體開發人員Stéphane Chazelas所發現,負責維護Bash Shell的Chet Ramey已經修補該漏洞,更新了自Bash 3.0至Bash 4.3的版本,各界則統一於周三公布該漏洞。

根據開放源碼安全郵件論壇OSS-Sec的說明,Bash不僅支援殼層變數的匯出,也可藉由程序環境至子程序將殼層功能匯出至其他Bash實例,目前Bash的各種版本使用由功能名稱命名的環境變數,在環境變數中是以() {為始於該環境中傳遞功能定義,此一漏洞的產生源自於在處理功能定義後,Bash並沒有就此停住,它繼續解析與執行功能定義之後的其他殼層命令。因此,若有駭客在功能定義後加入惡意命令,就會加重漏洞的嚴重性。

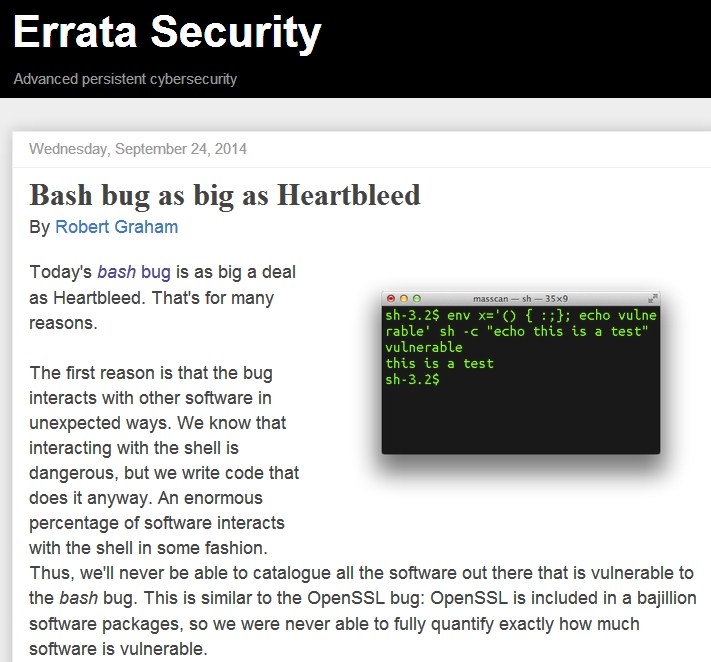

Errata Security執行長Robert Graham表示,Shell Shock漏洞可能與Heartbleed一樣嚴重。原因之一為有大量的軟體與Bash Shell互動,如同有大量的產品使用內含Heartbleed漏洞的OpenSSL一樣,因此根本無法估計可能受影響的軟體數量。

其次是業者可能會修補已知含有漏洞的系統,但仍有不少含有漏洞的系統被忽視,特別是物聯網裝置,像是大部份的視訊攝影機韌體都內含Bash腳本程式,視訊攝影機韌體不但較少被修補,同時也最可能曝露弱點。

雲端安全聯盟Jim Reavis表示,許多Linux及其他UNIX系統的程式都使用Bash來設定環境變數,然後藉由環境變數來執行其他程式。例如執行CGI scripts的web伺服器,甚至信箱或網頁的用戶端傳送檔案到外部程式來呈現影音或聲音檔。簡單說,這個漏洞讓攻擊者可以遠端下達並執行任意的命令,例如在網頁請求(web request)裡設定headers,或者是設定奇怪的MIME類型。

此外,有別於Heartbleed漏洞只影響特定的OpenSSL版本,Shell Shock漏洞已存在很長的一段時間,第一個受到該漏洞影響的Bash 3.0是在2004年7月釋出,這代表有許多老舊的網路裝置皆受到該漏洞的影響。

US-CERT與各家資安業者皆督促業者儘快進行更新,目前包括CentOS、Debian、紅帽與Ubuntu皆已釋出更新版:

GNU Bash patch

GNU Bash patch

CentOS

CentOS

Debian安全通告

Debian安全通告

紅帽安全通告

紅帽安全通告

Ubuntu安全通告

Ubuntu安全通告

(編譯/陳曉莉)

更新啟事:

本文原本將Shell翻譯為「介面」並不洽當。內文已修改為「殼層」。

熱門新聞

2026-01-12

2026-01-12

2026-01-12

2026-01-12

2026-01-12