芬安全吳樹謙提供

2014/8/11更新:小米科技8月10日坦言偷傳並道歉更新系統,後續報導請按我

許多臺灣民眾對於使用中國產品缺乏信心,陸續有傳出小米(包含紅米)手機以及各種來自中國的App,例如獵豹移動、奇虎360、WeChat及一些影音App等,都傳出有資料回傳中國的疑慮。

多數資安專家都同意,中國業者的確有蒐集使用者行為的資料,但因為一般人都沒有能力判斷是否真有回傳資料,也無法判斷這樣的作法是否有惡意。

因此,iThome找來資安專家實機測試日前傳出資料回傳中國風波的紅米手機。檢測過程中,確實發現紅米手機有資料回傳小米北京總公司伺服器,不論是全新的紅米手機,或者是使用一陣子的紅米手機,都有類似現象。

芬安全實測全新紅米機,剛開機連網就回傳手機序號和手機號碼

iThome聯繫資安公司芬安全(F-Secure)馬來西亞亞洲實驗室,實測兩款全新紅米機與小米機,從7月31日~8月6日以將近一周的時間,每個環節都經過資安實驗室人員2~3次的反覆測試,得出以下的結果。

芬安全亞洲區資安顧問吳樹謙表示,中低價位的中國品牌智慧型手機小米手機,近期在馬來西亞也非常熱門,以每周只在網路上銷售1萬支的飢餓行銷手法,不僅帶動高知名度,也成為馬來西亞熱門手機品牌。

芬安全實際採購2款小米機第三代以及紅米機1s(RedMi1S)進行實測,主要是希望釐清,許多媒體報導小米公司手機蒐集過多資訊並回傳小米北京總公司的說法,是否為真。

首先,芬安全為了確保測試結果沒有受到其他環境的干擾,便在馬來西亞當地採購小米機與紅米機各一支,進行開箱後的實測。他說,剛開始,為了確保手機「乾淨」,並未安裝或連接小米雲服務,只有開機並且插入電信公司的SIM卡後,之後就連接到芬安全實驗室的無線AP。

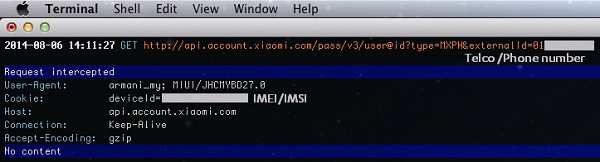

吳樹謙指出,在手機插入SIM卡、連上Wi-Fi並啟動時,芬安全實驗室發現,實測的紅米手機1s會連上小米手機某臺伺服器(api.account.xiaomi.com),並且回傳手機序號IMEI碼和插入SIM卡的手機號碼到該伺服器。

之後,芬安全亞洲實驗室允許紅米手機使用GPS定位服務,並添加一個新的聯繫人到電話簿,然後進行發送和接收簡訊以及多媒體簡訊測試,也測試打電話與接聽電話。

吳樹謙表示,在測試時發現,在新增手機通訊錄聯絡人並發送簡訊後,測試的紅米手機會把接收簡訊者的手機號碼,同樣轉發到該伺服器中。

接下來,芬安全亞洲區實驗室啟用並登錄小米雲服務,然後重複同樣的測試步驟。此時,則發現,受測紅米手機的國際行動用戶辨識碼(IMSI)資訊,及手機序號IMEI號碼和電話號碼,都傳送到api.account.xiaomi.com伺服器。

測試紅米手機的過程中,吳樹謙指出,芬安全並不判斷怎麼樣的資料回傳是對的,只就測試結果釐清一些人的疑慮。他說,全新紅米手機剛啟用並連上Wi-Fi時,紅米手機就已經會自動將手機的SIM卡電話號碼以及手機序號IMEI碼的資料回傳小米手機的北京伺服器,而且過程中都以明碼傳送。

而測試收發簡訊時,芬安全也發現,小米手機會把接收簡訊者的電話號碼回傳小米手機北京伺服器。

最後測試啟用小米雲服務時,紅米手機會連回小米手機北京伺服器,並回傳國際行動用戶辨識碼(IMSI)、手機序號(IMEI號碼)和電話號碼,也都會傳送到api.account.xiaomi.com伺服器。

戴夫寇爾資安研究員岑志豪表示,一般手機在未登錄授權啟用時,通常不會回傳手機序號或手機號碼;同樣的,也少見會回傳接收簡訊者的手機號碼。

芬安全亞洲實驗室測試結果,紅米手機在開機連網後,發現會連上api.account.xiaomi.com伺服器,回傳手機序號(IMEI)碼(上圖)及手機號碼(下圖)給該小米伺服器。臺灣小米官方則回覆,開機後是為了驗證手機是否為真品,且確認雙方皆為小米機,才能使用網路簡訊功能。

戴夫寇爾側錄紅米機,回傳應用程式清單

資安公司戴夫寇爾執行長翁浩正測試一支已經正常使用多時的紅米機,其中只安裝少數基本App,進行封包側錄。他表示,一開機,紅米機就會把所有作業系統安裝的程式名稱傳送到小米主機(http://policy.app.xiaomi.com/cms/interface/v1/checkpackages.php),不過,Google上找不到這個 URL及Domain相關資料,並不知道用途。他認為,一般手機很少會將使用者的應用程式清單全數回傳給手機業者,這是他測試紅米手機最感到不解之處。

接著測試,翁浩正打開安全中心,發現資料回傳到pmir.3g.qq.com伺服器,但因為資料內容加密,無法得知傳送內容為何。開機不久,他也從手機中看到,系統連線至小米位於北京的伺服器 223.202.68.9 (out68-9.mxzwb3.hichina.com),也不知道傳送什麼資料。在系統輸入文字時,會傳送至「友盟 umeng」蒐集使用者資料以及統計數據(https://www.umeng.com/app_logs),但不知道傳送內容為何。

翁浩正測試紅米機時,發現很多連回小米伺服器的封包記錄,但他說,連線內容加密,加上很難確定哪個程式有無惡意或在傳送什麼資料,因此要檢測一個手機是否有惡意程式,需要數個月時間來分析App、系統、底層。就他簡單測試,只能知道紅米手機有「蒐集」的事實。

戴夫寇爾執行長翁浩正測試紅米手機時表示,平常很少見到會回傳應用程式清單,這是他測試時最大的不解。不過,臺灣小米官方則回覆,主要是使用者啟用雲備份,未來供換新手機時,直接下載使用。

小米官方回覆,一切都是正常連線且不涉及個人隱私

臺灣小米官方回覆指出,手機一開機後的連線行為,是為了回傳IMEI確認是否為正貨,並確認該號碼是否申請過小米帳號;而傳送簡訊時,要驗證手機號碼,是為了確認雙方都是小米手機,才能使用網路簡訊;登錄小米雲服務所回傳的資料,則是依照使用者設定,才能同步使用者手機資料。而回傳應用程式清單,臺灣小米官方答覆,主要是使用者開啟小米雲備份功能,會同步使用者下載App,當使用者換新手機時,可以直接由雲備份直接下載即可。

臺灣小米官方表示,未經用戶允許,不會主動上傳涉及使用者隱私的個人資訊和資料,而其他包含個人隱私的個人資料、照片、簡訊等,預設都是關閉相關網路服務,需要使用者主動開啟,也可以隨時關閉。若是網路服務需要連回總公司伺服器驗證,所傳輸的資料都不涉及使用者隱私。

工業局和NCC將成App資安驗證雙主管機關

行政院資通安全辦公室主任蕭秀琴指出,在今年6月「行政院國家資通安全會報第26次委員會議紀錄」的討論案中便決議,未來手機內建的App一律由NCC負責管理,若是一般在各種軟體市集下載的手機App,則由經濟部工業局負責。她說,當職權分工確立後,相關部會就可以針對職掌,各自制定相關的檢測辦法,並鼓勵手機廠商自主檢測。

NCC(國家通訊傳播委員會)科長謝志昌表示,因為目前手機App檢測並沒有法源的強制力,也沒有一個共通的國際標準,等到NCC推出手機內建App自選性檢測項目出爐後,屆時NCC便會鼓勵手機廠商參與自願性檢測,也允許通過檢測的廠商,可以據此宣稱該手機符合政府相關資安檢測,希望能形成一種廠商之間的正面循環,也對消費者有益。

經濟部工業局通訊科承辦人員簡大超則表示,目前相關的手機下載App資安檢測的內容與方式,還在內部進行討論中,等到內部討論有初步共識後,才會進行後續的委外研議。究竟什麼時候有成果,目前還沒有定論。

不只小米手機,其他中國品牌也有資安爭議,請看我們封面故事

熱門新聞

2026-01-12

2026-01-12

2026-01-12

2026-01-12

2026-01-12