美國馬里蘭州約翰霍普金斯大學(Johns Hopkins University)上周發布一份研究報告,研究人員Matthew Brocker與Stephen Checkoway能夠關閉MacBook與iMac上視訊攝影機的LED指示燈功能,在使用者完全無法察覺之下進行視訊偷窺。

該報告說明,視訊攝影機LED指示燈可用來顯示視訊攝影機已開啟,是一個重要的隱私功能,但他們可以關閉Macbook與iMac某些版本所使用的iSight攝影機的LED,允許攝影機在沒有顯示任何的跡象下補捉使用者的影像。

同樣的技術除了讓他們得以關閉LED,也可以重新撰寫iSight的韌體,執行虛擬機器逃逸(virtual machine escape),使惡意程式能夠讓iSight程式如同USB使用者介面裝置(例如USB鍵盤或滑鼠)一般於作業系統上執行。

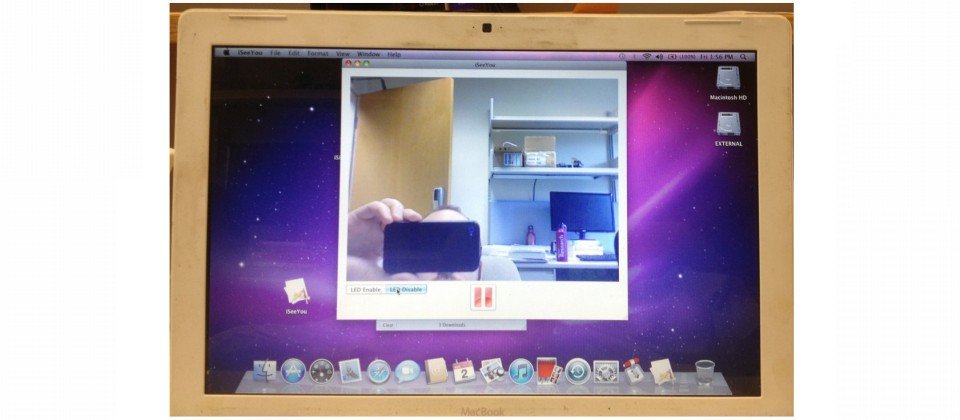

Brocker及Checkoway已打造兩款概念性驗證程式,其一名為iSeeYou,是在OS X上運作的程式,以示範在關閉LED的狀態下補捉影像,其二為虛擬機器逃逸應用,能執行Terminal.app並執行介殼指令。此外,為了防範這類的威脅,他們亦建置了iSightDefender,以杜絕對iSight韌體的竄改。

蘋果的iSight視訊攝影機系統是在攝影機感應器與LED指示燈之間設計了連動功能,當攝影機被驅動時,LED就會自動打開,而研究人員則是修改了攝影機的韌體,而不傳送攝影機的驅動訊號。不過,相關漏洞只影響於2008年以前所製造、內建iSight攝影機的MacBook與iMac。

遠端控制視訊攝影機的相關漏洞早已不是什麼新聞,而本月初甚至傳出FBI以惡意程式挾持電腦視訊攝影機監控恐怖份子。這項研究比較特殊的地方在於,研究人員既不需取得系統的管理員權限,也不需經手硬體,就可以遠端修改韌體,改變硬體之間的連動關係,進一步在關閉LED之下暗中啟動視訊功能。(編譯/陳曉莉)

熱門新聞

2024-10-27

2024-10-30

2024-10-30

2024-10-29

2024-10-23

2024-10-29