2024/1/15~2/16 精選容器新聞

去年K8s釋出1.29新版後,公雲業者陸續開始在今年初開始支援,包括Google雲的GKE和AWS的EKS,都從今年初開始提供新版。K8s維運的成本控管問題,越來越複雜,K8s成本專案OpenCost的發起者Kubecost也推出了新版產品,除了支援超大規模K8s的成本追蹤之外,還開始運用AI,來預測K8s叢集未來特定日期範圍的成本,讓企業評估上雲費用的未來負擔。另一則值得注意的是VMware改訂閱制和套餐賣法之後,最近公布了停止供應的產品清單,多達59項產品不再單賣或下架了。

#Cilium #K8s網管

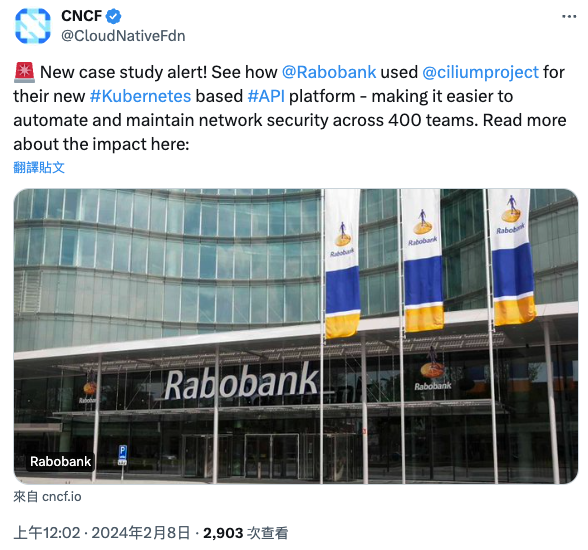

荷蘭第二大銀行用Cilium建立每月16億次API呼叫的零信任網路控管

Rabobank是荷蘭第二大銀行,全球員工近4萬人,開發團隊超過400個。他們有一個5人小組的API平臺團隊,最近用CIlium打造了一套API控管機制,可以建立一個FQDN的網路控管政策,來實現零信任網路,而不用網路IP位址,來控管這上百個開發團隊所用的各種API。他們的基礎架構環境包括了兩套K8s平台,一個是在雲端的AKS叢集,另一個則是在本地端運作的OpenShift叢集,來支援超過400個團隊所用的API平臺的運作,每個月的API呼叫次數超過16億次。原本他們使用了Azure的CNI來控管網路層,但是K8s的網路政策只支援IP列表的控管,尤其許多API在雲端執行時,IP經常會動態變化。要靠IP控管,來建立自動化作業、維護或故障排除,都相當麻煩。

後來,他們改用Azure的客製化CNI,搭配Cilium來建立FQDN的白名單網路政策的控管,只需提供網域清單,而不用IP位址,也能全自動進行網路過濾條件的異動,來落實零信任網路政策的要求。另外,Robobank也啟用了Cilium的Hubble可觀察性功能,來監控API的網路流量。

#容器調度、#K8s

K8s年度效能報告出爐,4成企業容器調度能力更準確不容易過量

這是K8s維運管理顧問公司Fairwinds第四年公布K8s效能報告,今年他們追蹤了來自上百家企業,多33萬個K8s工作量的維運情況。有幾項發現,近4成企業過半容器工作量,用了適量的容器規模來實行,這意味著企業的容器利用率,比過去更好。這四成企業更清楚來如過調度合適的容器數量,來符合他們想要的AP執行效能,而不會過度配置。去年多達44%企業,7成工作量都會開啟Root權限,但今年,企業更謹慎控管,下滑到只有30%企業如此。大量容器規模調度用特權提升的企業也減少了15%,更多企業倚賴預先配置的政策或規則來自動調度。

不過,過時的容器映像檔逐漸成為企業的挑戰,今年近半數企業有9成工作量都會遇到容器映像檔過時問題。另外也有3成企業他們的容器工作量9成發生映像檔漏洞問題,去年只有1成企業有同樣的災情。這容器映像檔的維護和安全更新,成了企業基礎架構維運越來越重要的課題。

#Cilium、#OpenTelemetry

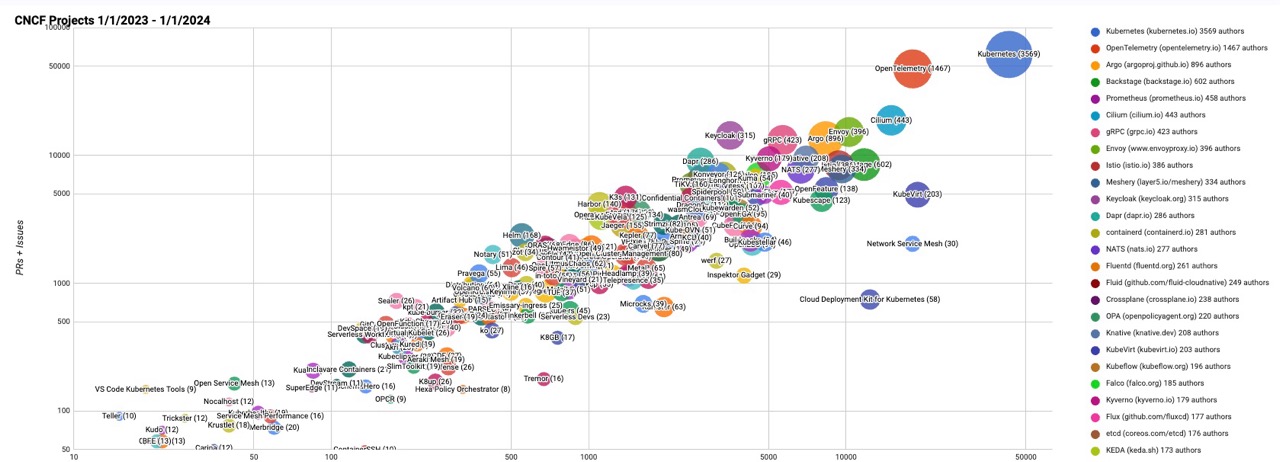

CNCF公布2023年最活躍的雲原生社群,K8s、OpenTelemetry和Cilium名列前三

在今年初時,CNCF公布了2023年最活躍的開源雲原生專案排名,K8s專案向來都是第一名,去年仍有高達3,569名貢獻者,送出4萬多次程式碼更新。活躍度名列第二的是OpenTelemetry專案,隨著可觀察性需求越來越高,這個雲原生開可觀察性框架的發展也越來越蓬勃,去年高達1467名貢獻者,送出近2萬次程式碼更新。活躍度名列第三的是另一個網路可觀察性專案Cilium,雖然這個專案只有443名貢獻者,不到OpenTelemetry專案的三分之一,但在去年也送出了1萬5千次程式碼更新,甚至可以說,平均每位貢獻者的積極程度,比第二名的專案還要高。值得注意的是,API管理平臺Argo專案(896人)和開發者平臺專案Backstage(602人)的貢獻者規模,分別名列第三、四名,這是兩個參與者越來越多的專案。

#FinOps、#OpenCost

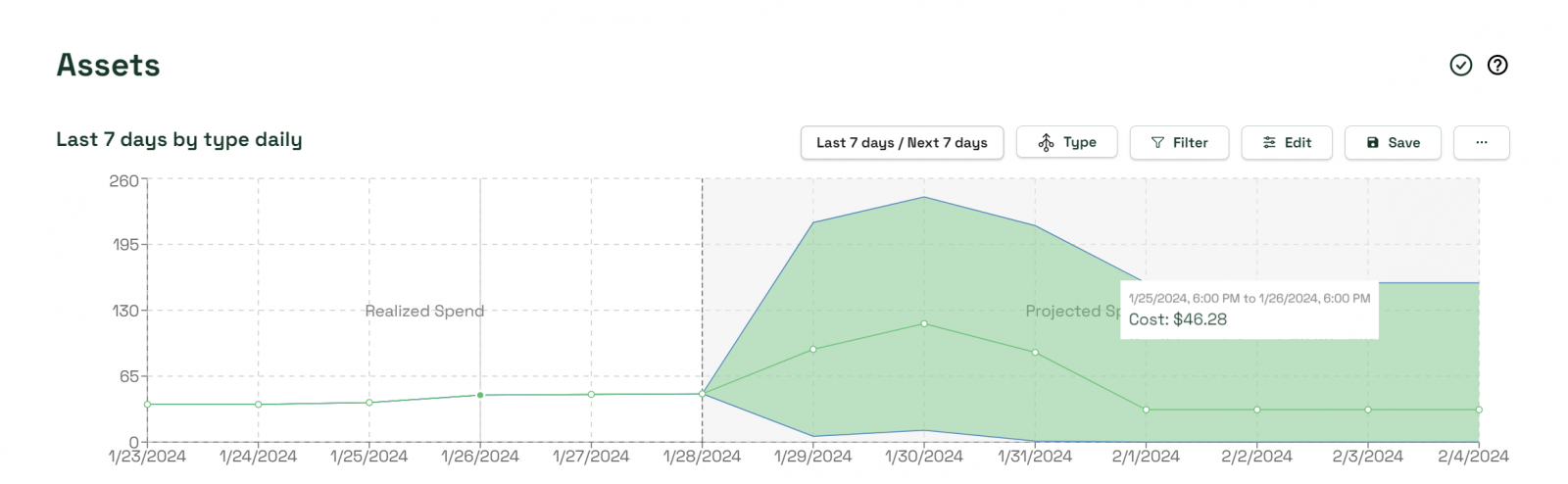

K8s成本工具大升級,Kubecost新版能用AI預測用戶支出

K8s成本工具服務商Kubecost推出2.0新版,這是以他們開源捐給CNCF的OpenCost為核心,所打造的同名K8s成本管理工具,新版不只大幅提高了後端API的效能,能以視覺化呈現所有流量的成本,還可以用AI來預測使用者的K8s支出。

2.0 新的API後端大幅提升效能100倍,處理大規模Kubernetes環境的時候,可以更靈敏地操作Kubecost API和UI,現在可以查詢3年以上的歷史資料,以獲得更長時間的資源利用率趨勢,進行更全面的決策和分析。Kubecost網路監控現在可以提供Pod、命名空間、叢集和雲端服務的成本可見性,以接近即時的速度,視覺化呈現基礎設施中任一部分的成本。透過AI分析歷史Kubernetes和雲端資料,可以提供準確的預測成本波動,也能預測未來特定日期範圍的支出成本。

#Hyper-V、#新版Windows Server

Windows Server 2025釋出第一個預覽版本,聚焦四大類功能強化

微軟最近釋出了下一版的伺服器作業系統Windows Server 2025預覽版,將強化四大類功能,包括了更簡單的熱更新機制,不用重新開機就能更新修補程式。新版也將推出了新一代AD和SMB機制,像是SMB over QUIC,讓用戶可選擇是要透過TCP、RDMA或QUIC等傳輸協定來連結SMB伺服器,過去只有Windows Server Azure版支援更安全的QUIC,現在不管是資料中心或是標準版都支援它。另外也會針對關鍵任務的資料和儲存需求強化,還會強化Hyper-V對AI的支援,例如可以讓多個虛擬機器共享一顆CPU的資源,Hyper-V也會提高NVMe的支援,例如強化IOPs,支援NVme over Fabirc等。新的按量付費訂閱估能也會成為2025的選項之一。

目前Windows Server正式版是微軟在2021年8月推出的Windows Server 2022,至於下一代的Windows Server 2025正式版,則預計於今年8月發行。

#GKE、#重大漏洞修補

Google緊急修補GKE重大風險漏洞,資安業者估計高達25萬個GKE受影響

資安廠商Orca Security發現在1月底發布了一項GKE的重大風險漏洞,可讓任何具有Google帳號的攻擊者接管配置不當的Kubernetes叢集,進而進行挖礦、阻斷服務攻擊,以及竊取敏感資料等惡意行為。Google已釋出更新,呼籲管理員升級GKE。

資安業者稱為Sys:All漏洞。在GKE中的system: authenticated群組不單連結驗證過及關鍵用戶的帳號角色,還包含所有Google有效帳號(包括外部人士)。不知情的GKE管理員會因此為這個群組指派過大角色權限,而讓外部人士有機可趁,外部人士可以利用自己的Google OAUth 2.0 bearer token,進行偵察、濫用等惡意活動。Orca Security掃瞄網路發現,25萬個GKE叢集都有該漏洞,其中數百個叢集內的存取資訊,能讓攻擊者在受害環境中橫向移動及存取敏感資訊。

#VMware、#vSphere

59項產品受影響!VMware公布停止供應的產品清單

隨著VMware轉為訂閱制後,許多獨立產品也精簡為套裝組合,只提供VMware Cloud Foundation(VCF)和VMware vSphere Foundation(VVF)兩個新產品,作為訂閱軟體提供。哪些產品受到影響?VMware官方在1月底時,終於公布了停止供應(End of Availability,EoA)VMware產品清單 ,總計59款產品不再以獨立產品、支援與訂閱、SaaS/託管與其他訂閱的形式提供。

停止供應的有VMware vSphere相關產品,諸如Enterprise Plus、Standard、Storage Appliance與Hypervisor等版本,還有vSAN的ROBO與Desktop等版本,以及NSX與vCloud等相關產品。VMware也宣布終止提供Aria SaaS,但仍會對正在使用Aria SaaS服務的用戶提供支援,直到訂閱期限結束,當訂閱期限結束後,用戶就會需要轉換到VCF或VVF。目前Aria SaaS服務正處於維護模式,因此不會發布新功能,只會對有效訂閱期限內的用戶,提供安全性和關鍵更新。

#DevOps、#Docker

Docker公司推出組建映像檔代管服務,提供AMD和ARM雙環境部件工具

最近Docker公司推出了一項組建映像檔的代管服務Docker Build Cloud,可以在雲端代管企業自己用來部署和組建用的映像檔,來加快部署到不同環境的速度。這項服務提供了一組可以支援AMD和ARM環境的組建工具,原生支援多架構平臺,包括Intel(AMD 64)及Apple Silicon/AWS Graviton(Arm 64)晶片上的組建,可節省設定和維護多個原生Builder的麻煩,讓開發者更容易將自家應用部署到兩個不同架構的環境中。另外也提供了團隊共享的組件快取空間,來加快其他人重複部署同一個映像檔的速度。官方宣稱,新服務號稱可讓個人或團隊成員完成組建(build)速度加快39倍。

#容器開發、#Docker

Docker桌面版釋出4.27新版,檔案共享的同步功能快10倍

年初時,Docker桌面版釋出了今年第一個新版本4.27,最大新特色是大幅強化了檔案共享的同步能力,讓 Docker桌面版VM內的ext4檔案系統上的檔案,更快和本機端環境的檔案同步,在本地主機或VM中的修改,可以快速同步到另一個環境中。官方宣稱最高提高10倍的檔案同步速度。另外,也可以在不同的虛擬檔案系統中,同步超過10萬的檔案,或是GB級的超大檔案。可以支援如VirtioFS、gRPC FUSE、osxfs等虛擬檔案系統。不過,目前檔案共享的同步功能還不支援WSL或Windows容器。

#EBS、#ECS

AWS容器服務ECS開始原生支援EBS區塊服務

Amazon ECS從今年初開始,開始原生支援高效能區塊儲存服務Amazon EBS。不論是在AWS Fargate與Amazon EC2上執行ECS的任務,現在開始都可以配置EBS儲存,使用單一可用區域的低延遲高效能區塊儲存,用戶不需要自己管理儲存或運算資源。已經在9個AWS地區提供,涵蓋美東、美西、歐洲等地區,亞太部分則在新加坡、雪梨和東京地區提供。

#FQDN、#K8s

GKE開始支援K8s 1.29版,也正式推出FQDN網管政策功能

去年底K8s釋出最新的1.29版後,隔了一個月,GKE也1月底中開始支援到1.29版K8s,目前在先在標準版、Redualr和Rapid通路支援,穩定版通路還沒支援到1.29。同時,GKE也宣布1.24版停止支援,目前可支援的版本以1.25~1.29為主,共5個版本的K8s。2月初另外一個重要更新是,GKE網路政策功能正式支援FQDN,對於GKE工作負載對外的網路流量,不論是連結到外部網路或內部環境,都可以透過指定完整網域名稱來建立控管清單,也能結合正則表示式來建立各種規則,可以更彈性支援動態IP的API服務的控管,不需要隨時更新API最新的IP。不過,目前只有GKE企業版支援,也先在1.26、1.27和1.28版支援這項功能。2月其他更新還有增加了Pod對Pod流量加密功能,可以提高單一叢集或跨叢集的節點之間網路傳輸的安全性,包括1.26到最新支援的1.29版都支援這項加密新功能。

#EKS、#K8s

Amazon EKS也開始支援K8s 1.29版,連Distor版都開始提供新版

不只Google雲,AWS也在1月底左右,增加了對新版K8s 1.29版的支援,不只雲端EKS服務更新,AWS所維護的K8s發行版本EKS Distro版,也同步更新到1.29版,連帶使用Distor版來提供企業本地端部署的EKS Anywhere版也同樣更新。目前EKS所支援的K8s版本達到七個版本,從1.23到1.29,其中1.24提供標準支援,但1.23則要付費購買延伸支援。AWS官方特別提醒,企業要升級到1.29版得要特別留意,FlowScheme和PriorityLevelConfiguration這兩項API版本的更新,因為在1.29版中棄用了這兩項API的beta就版,沒有跟著更新,恐怕會導致配置檔出錯,這是比較容易忽略的配置問題。AWS也在新版更新公告中,特別提醒這一點。

更多新聞

- KSOC發表容器映像檔指紋工具,用eBPF技術快速比對容器映像檔是否遭竄改

- 紅帽捐出可以快速在K8s環境部署Kafka的Strimzi專案,成為CNCF孵化專案

@資料來源:iThome整理,2024年2月

責任編輯:王宏仁

熱門新聞

2024-04-24

2023-12-03

2024-04-25

2024-04-22

2024-04-22

2024-04-22

2024-04-22