用生成式AI幫助資安,是2023年相當火熱的議題,我們看到微軟、Google等多家資安業者,積極打造AI助理幫助資安人員,不過,資安問題不僅於此,還有GitHub Copilot新發展的AI漏洞過濾系統,將能用於幫助開發人員,可在開發階段就及時阻擋不安全程式碼的寫法,包括寫死憑證、SQL注入與路徑注入等。

對於一般企業、非資安公司而言,我們又可以如何設想生成式AI的應用,幫助企業內部的資安強化呢?

最近2023年底,我們看到有企業公開說明相關應用,特別的是,這家公司就是以GPU聞名全球、因AI晶片再度成為市場焦點的Nvidia。該公司資安長David Reber Jr.特別發表專文介紹,闡述3種應用生成式AI加強資安的方式。

儘管Nvidia公司並非資安產業,但他們是從自身企業角度去設想,加上本身對於生成式AI的理解,並實際提出企業可發展與關注的方向,也相當值得借鏡。

David Reber Jr.首先強調的是,資安攻擊速度與複雜性的逐漸增加,已經讓人類分析師無法有效應對,因為資料量過大,無法手動篩選。面對這樣的時局,他指出,當今最具變革性的工具──就是生成式AI。

如何用生成式AI加強資安?

第一種方式,從開發人員開始,首先,要給開發人員一個安全開發的副駕駛。

David Reber Jr指出,每個人都在安全中扮演一個角色,但不是每個人都是安全專家。因此,這個開始是最具戰略性的意義,以指導開發人員撰寫的程式碼,都遵循安全最佳實踐。而Nvidia本身也正於工作流程中建立這樣安全副駕駛,他們認為,資安助手是將生成式AI應用於網路安全的第一步。

第二,使用生成式人工智慧來幫助分析漏洞,尤其是已知漏洞。畢竟每個程式碼的背後,可能根植於數十甚至數千種不同的軟體分支和開源項目中。而Nvidia也測試了這個概念,像是讀取公司所使用的軟體,及其支援的功能與API政策,而幫助識別修補的結果,將加快人類分析師的速度,最多可提升4倍。

第三,用LLM填補不斷增長的資料缺口,這裡的情況是指,少有用戶分享資料外洩資訊,所以很難預測攻擊,此時可借助生成式AI建立合成資料,模擬未曾見過的攻擊模式,或填補訓練資料的空白,讓機器學習系統在實際攻擊發生之前,可以學會如何防禦。

特別的是,Nvidia展示一項實證結果,是改進魚叉式網路釣魚(Spear Phishing)的偵測,在 Morpheus應用框架與生成式AI的搭配之下,比起既有解決方案成效更好,可從70%提升至90%。

另外值得一提的是,Nvidia還特別提到,無論從哪一方面開始,自動化都至關重要。過去我們報導過一些自動化相關技術,這也不禁讓我們聯想到,包括機器人流程自動化RPA,或是資安協作自動化應變SOAR,也都可能受到生成式AI技術的影響,而變得更升級。

綜合而言,企業除了看到生成式AI逐漸融入資安產品的趨勢,對於企業自身而言,在內部的資安強化上,是否也想過運用生成式AI來解決一些資安風險問題,無論是打造或採用開發人員適用的安全助手,促進漏洞問題可以更早被解決,以及應對漏洞管理的挑戰,藉助生成式AI之力來幫助識別修補,都將是企業在2024年可以思考的議題,甚至從中衍生出更多元的應用發想情境,讓我們可以更好因應層出不窮的資安挑戰。

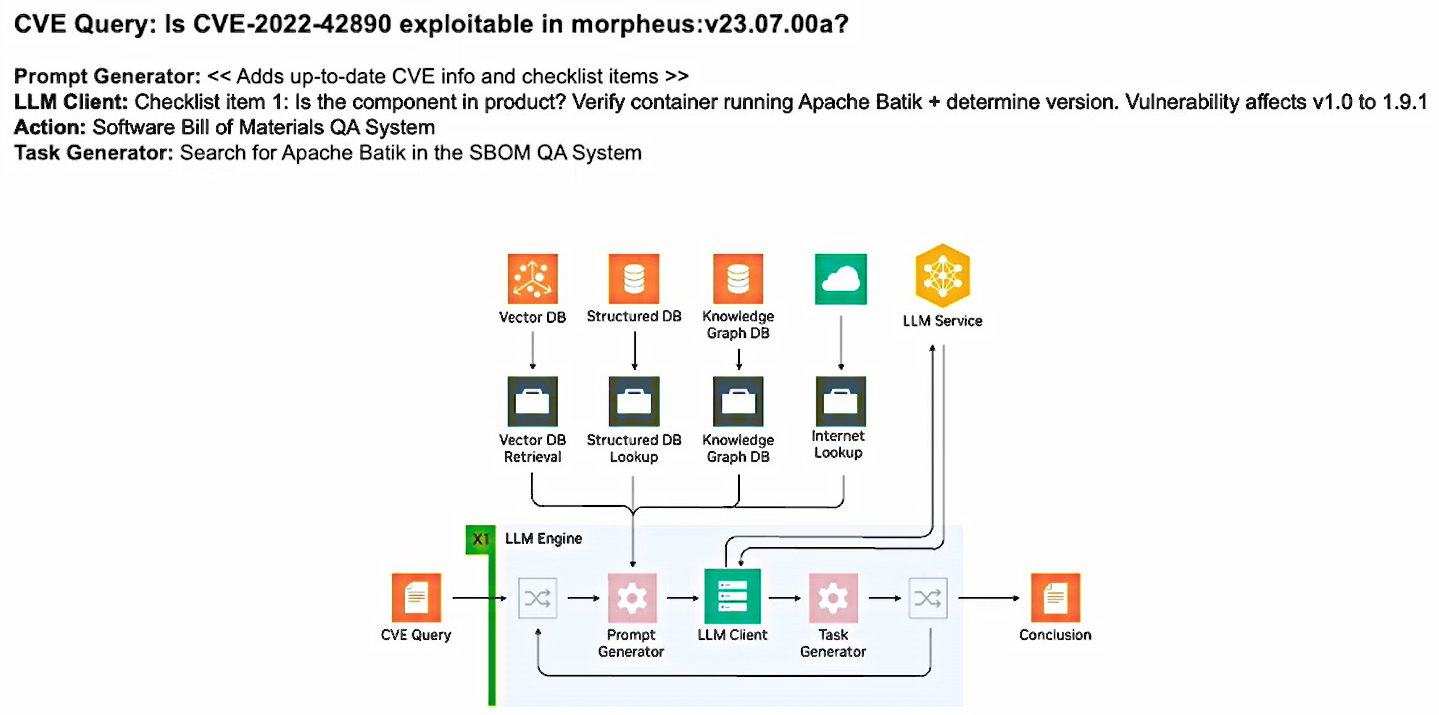

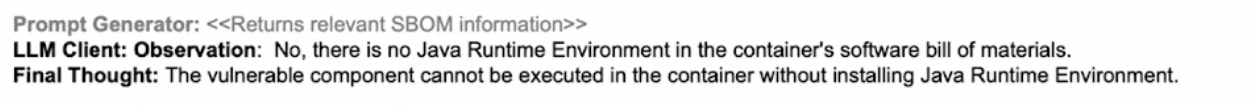

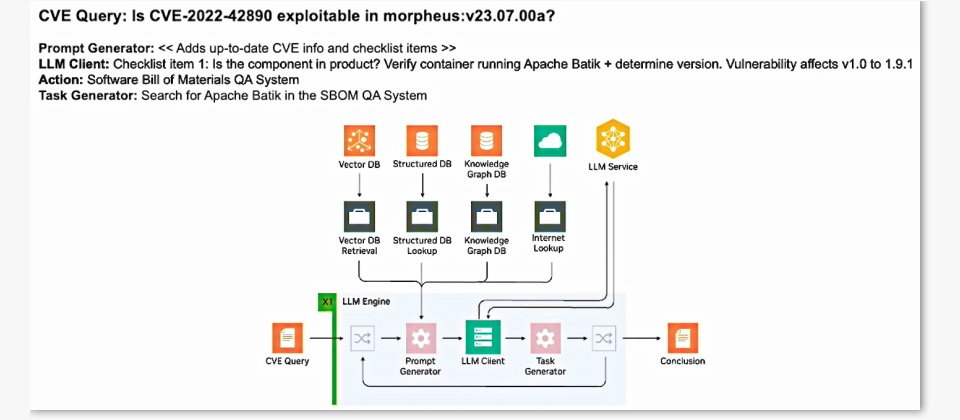

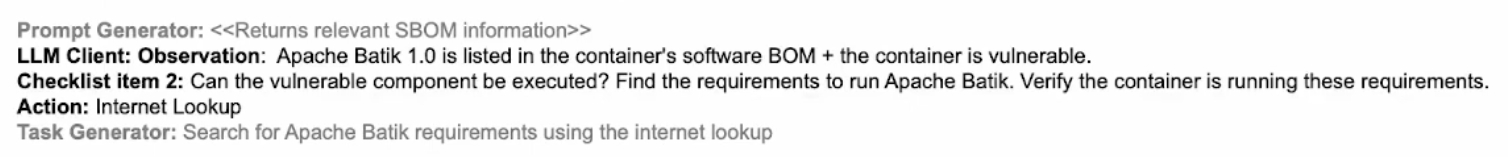

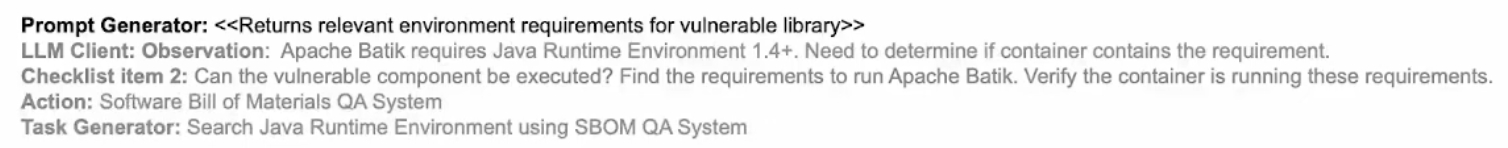

Nvidia用生成式AI找CVE漏洞

對於使用大型語言模型(LLM)引擎於資安,Nvidia展示找出容器中CVE漏洞可利用性的情境,並說明設計架構與運作流程。例如,當我們提問:「這個CVE在我的容器中是否可利用?」事實上,要解答這樣的問題,背後需要知道的資訊很多,在LLM引擎運作之下,經由提示生成器、LLM Clinet到任務生成器,只執行一次並不足以得到答案,總共是經過四次執行後,才得到結論。

熱門新聞

2023-12-03

2024-04-24

2024-04-25

2024-04-26

2024-04-22

2024-04-22

2024-04-25