微軟本月Patch Tuesday修補的安全漏洞中,除了藏匿在Windows Sever DNS元件的CVE-2020-1350漏洞備受矚目,漏洞賞金獵人Steven Seeley特別針對CVE-2020-1147揭露漏洞細節,Seeley還表明他同意微軟所設定的1開採指數,呼籲使用者應儘速修補。

微軟在7月的Patch Tuesday修補了123個安全漏洞,當時最受矚目的是一個藏匿在Windows Sever DNS元件的CVE-2020-1350漏洞,然而,一名漏洞賞金獵人Steven Seeley本周揭露了另一個安全漏洞CVE-2020-1147的細節,並說他同意微軟所設定的1開採指數,呼籲使用者應儘速修補。

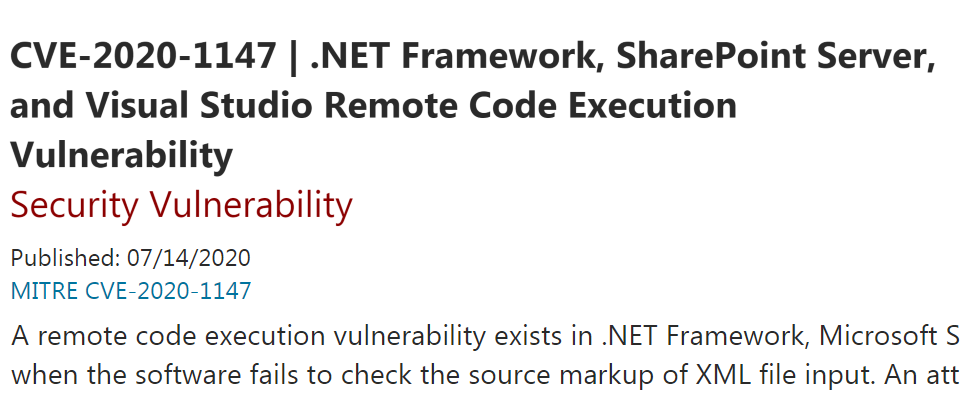

CVE-2020-1147為一同時存在於.NET Framework、SharePoint與Visual Studio上的安全漏洞,當軟體無法檢查所輸入XML檔案的來源標記就會出現漏洞。根據微軟的說明,駭客只要上傳一個特製的文件到利用上述軟體來處理內容的伺服器上,就能觸發該漏洞,並執行任意程式。

更準確地說,CVE-2020-1147漏洞出現在.NET元件用來管理資料集的 DataSet與DataTable 類型中,且微軟認為它的開採指數為1,代表很可能會被開採。微軟所認定的開採指數從0到4,0表示已被開採,1表示很可能被開採,2表示被開採的可能性不高,3則是不太可能被開採。

而Seeley則因對這個漏洞非常感興趣,因而研究並揭露了它的細節,雖然Seeley並沒有提供完整的概念性驗證攻擊程式,但鉅細靡遺的資訊讓打造攻擊程式更為方便。

Seeley表示,他認同微軟把CVE-2020-1147列為1開採指數,呼籲使用者應該立即修補它;Google Project Zero安全專家Ben Hawkes則說,CVE-2020-1147比CVE-2020-1350漏洞更為緊急,因為從經驗上來說,比起記憶體毀損漏洞(CVE-2020-1350),反序列化的遠端程式執行漏洞(CVE-2020-1147)更容易看到惡意的開採程式。威脅情報分析師 Kevin Beaumont也附和,如果企業的SharePoint面向網路,那麼一定要修補CVE-2020-1147。

針對CVE-2020-1147的完整修補需要安裝.NET Framework更新,以及其它受到波及的軟體更新。

熱門新聞

2024-04-30

2024-04-29

2024-05-01

2024-04-29

2024-04-30

2024-04-30

2024-04-28

2024-04-29