示意圖,與新聞事件無關。

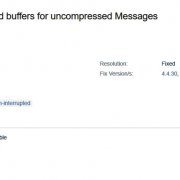

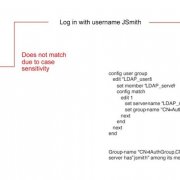

資安業者Imperva上周揭露Git專案倉庫GitLab含有一連線劫持(Session Hijacking)漏洞,將允許駭客劫持使用者連線時所使用的令牌(Token)。

Imperva安全研究人員Daniel Svartman表示,他是在針對GitLab進行滲透測試時察覺了該漏洞。Svartman最先發現的是他在連結GitLab服務時於網址列上直接看到自己的令牌(下圖,來源:Imperva),因此,只要複製並貼上該令牌就能透過不同的機器或瀏覽器存取該帳號的各種服務。

.jpg)

進一步挖掘之後發現,GitLab賦予每個用戶永久有效的私有連線令牌,就算是使用者已經登出也一樣。

要竊取連線令牌有許多方法,包括中間人攻擊(MITM)、暴力破解與資料隱碼攻擊(SQL injections)等,一旦連線令牌被劫持,駭客將可存取使用者的帳號、非法購買商品、變更登入憑證或存取信用卡資訊。

Svartman認為,該漏洞讓上述任一種手法都能竊取此一曝露在外的令牌,而且它的令牌只有20個字元,很容易被暴力破解,再加上它不會過期,因此在遭竊之後隨時都能被利用。

Svartman在今年5月知會GitLab,GitLab則說他不是第一個反映此一威脅的人,並已於近日展開修補。

熱門新聞

2025-12-24

2025-12-26

2025-12-26

2025-12-26

2025-12-29

2025-12-26

2025-12-26

Advertisement