木馬程式Gh0st RAT也利用EternalBlue漏洞展開攻擊

FireEye

重點新聞(06月03日-06月09日)

Sudo存嚴重程式漏洞,允許任何人取得Linux系統最高使用權限

資安公司Qualys近日揭露,一般用戶可利用Sudo的漏洞(CVE-2017-1000367),取得UNIX、Linux系統的最高使用權限。正常情況下,最高權限的用戶會利用Sudo,以較安全的方式分配系統權限給其他一般用戶,例如制訂某一個用戶使用系統權限時間,超過期限需輸入新的密碼,才能再使用權限。然而,設計Sudo程式的作者Todd Miller解釋,具有Sudo權限的用戶,只要啟用Linux的核心安全模組SELinux來支持Sudo,就能覆寫任何文件,或是永久取得系統的最高權限,影響Sudo 1.7.10至Sudo 1.8.20的所有版本。目前,紅帽、SUSE、Debian和Ubuntu修補了Linux版本的漏洞,Sudo也釋出了Sudo 1.8.20p1安全更新。更多新聞

微軟控告遊戲網站竊取XBox用戶帳號,賺取遊戲點數低價銷售遊戲產品

微軟近日控告遊戲網路商店「iGSKY」,利用遭竊的Xbox玩家信用卡資料,獲得低價的遊戲價格,從中牟取暴利。微軟從2016年12月著手調查發現,有許多玩家在iGSKY用低價來購買遊戲,主要原因是iGSKY暗中竊取XBox用戶帳號和信用卡資料,來累積遊戲點數,才能夠獲取遊戲產品的優惠價格。然而,這家網站伺服器設置在中國,美國聯邦法院無法強制關閉該網站、關閉PayPal服務,以及凍結資產。更多資料

微軟控告網路商店iGSKY,竊取Xbox用戶信用卡資料,以低價銷售遊戲來吸引顧客。圖片來源:螢幕截圖。

惡意軟體Fireball感染受害者的瀏覽器來蒐集個資,全球2.5億臺電腦受影響

資安公司Check Point研究團隊於6月1日揭露,他們發現新惡意軟體Fireball,專門劫持受駭電腦瀏覽器,利用替換偽造的搜尋引擎(如,Google、Yahoo!)和惡意廣告程式,暗中蒐集用戶的個資,甚至下載其他惡意程式,來執行惡意攻擊,全球有2.5億臺用戶電腦,以及20%企業網路受到影響。

研究人員調查指出,Fireball是由中國北京一家網路行銷公司Rafotech(卿燁科技)所開發,主要應用在廣告行銷,操控受駭電腦的瀏覽器來製造網路流量,賺取廣告收入。更多資料

注意!小心打開來路不明的簡報檔,恐在受害裝置上自動載入惡意程式

根據資安部落格Bleeping Computer研究人員於6月2日發現,目前有假冒採購訂單的釣魚郵件,附件是含簡報播放檔(.ppsx)的壓縮檔,誘騙受害者開啟。受害者開啟檔案後,該簡報會自動播放,僅有一頁顯示「Loading...Please wait」超連結的投影片。受害者滑鼠移動至該文字,就會啟動PowerShell來載入與執行惡意程式。微軟人員解釋,Office產品一般會預設開啟「受保護的檢視」功能,可以防止該攻擊方式,而且Windows Defender和Office 365進階威脅防護已可偵測並刪除該惡意軟體。更多資料

受害者開啟檔案後,簡報會自動播放,只要滑鼠觸碰簡報內文字,就會啟動PowerShell來載入與執行惡意程式。圖片來源:Bleeping Computer

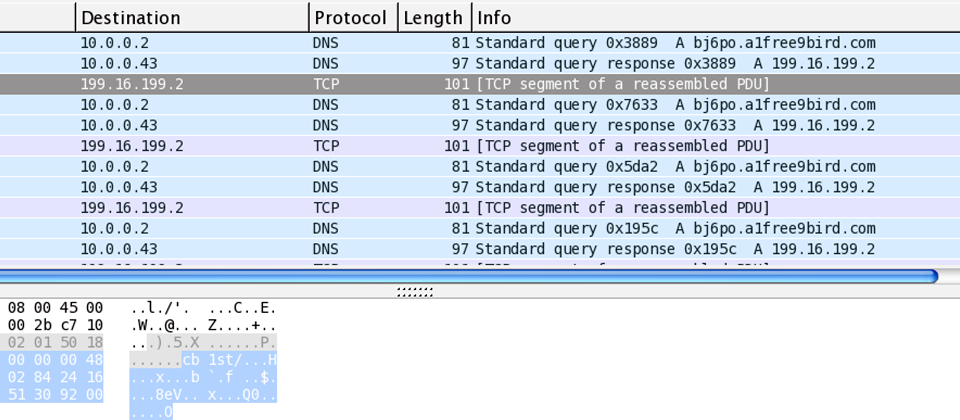

不只WannaCry使用EternalBlue,其他釣魚木馬也鎖定同一個漏洞

資安公司FireEye研究人員於6月2日揭露,先前造成龐大災情的WannaCry蠕蟲所用的EternalBlue漏洞,開始出現其他木馬也鎖定這個漏洞展開攻擊,如最近發現的Backdoor.Nitol和Trojan Gh0st RAT,會透過電子郵件隨機在網路散布。Backdoor.Nitol鎖定舊版IE的ADODB.Stream物件,利用含PowerShell指令的廣告郵件,在遠程執行惡意程式。研究人員指出,這兩個惡意程式過去曾攻擊航空製造業、國防工業、教育業、能源事業、製造業,以及電信業。他們發現Trojan Gh0st RAT的攻擊樣本裡面,出現來自中國北京科技公司的簽名憑證。更多資料

駭客鎖定4千多臺HDFS主機發動勒索攻擊,5PB巨量資料恐遭刪除

網路裝置搜尋引擎Shodan創辦人John Matherly近日指出,網路上有4,487臺採用公開IP位址的HDFS主機(Hadoop Distributed File System),而且任何人不需要取得認證,就能夠存取高達5,120TB的資料。其中,有1,900臺公開HDFS主機位於美國,另有1,426臺位於中國,且幾乎所有的HDFS主機部署在雲端代管服務,有1,059臺部署在AWS,另有507臺在阿里雲。Matherly認為,今年初受到駭客攻擊的HDFS主機數量僅有一百多臺,但一個月後就超過了500臺,目前還有207臺HDFS主機遭駭客勒索,駭客仍持續鎖定HDFS主機來發動攻擊。更多新聞

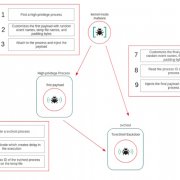

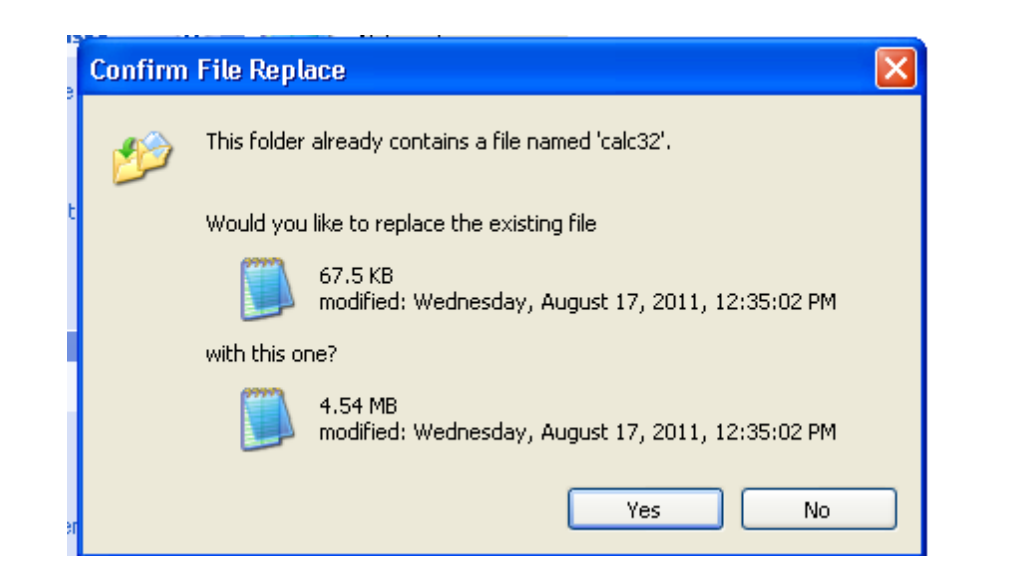

維基解密再爆料:CIA利用Windows檔案伺服器散布木馬程式

根據維基解密於6月1日揭露CIA機密文件「Pandemic」表示,CIA開發一款與文件名稱同名的木馬程式,來植入Windows檔案伺服器,監控使用者下載文件的流量,並造成使用者的電腦成為「零號病人」,感染其他電腦。使用者在受駭Windows檔案伺服器下載檔案時,受駭伺服器會在15秒內複製一個含Pandemic木馬的檔案,來替換原有的檔案,最多可以置換20個檔案。而且,使用者在受駭伺服器上儲存含Pandemic木馬的檔案,同一個區域網路的電腦也會遭到感染。為了避免暴露攻擊行動,Pandemic木馬不會更動在伺服器的原始檔案,只有在使用者下載檔案時,才會替換檔案。更多新聞

CIA開發一款木馬程式「Pandemic」,會在受害者下載Windows檔案伺服器的文件時,複製含Pandemic木馬的檔案來替代原有檔案。圖片來源:維基解密

Google利用機器學習技術分析用戶垃圾郵件,宣稱可阻擋99%的惡意郵件

Google於5月31日在官方資安部落格宣布,Gmail推出新的信件防護功能,利用機器學習技術,分析用戶垃圾郵件的內容,辨別具有高危險性的惡意郵件,包括附件含執行檔、JavaScript,以及超連結的電子信件,聲稱可以阻擋99%的垃圾郵件和網路釣魚郵件,來保護用戶不會受到勒索攻擊、零日攻擊和其他惡意軟體的攻擊。更多資料

報告:2016年金融惡意軟體數量是勒索軟體的2.5倍

賽門鐵克於6月1日公布的攻擊報告顯示,2016年駭客主要鎖定金融機構和企業的財政部門,利用金融惡意軟體來發動攻擊。雖然檢測結果表示,2016年比2015年發現的金融惡意軟體數量降低了36%,但同時發現金融惡意軟體比勒索軟體的數量多2.5倍。這些金融惡意軟體大部分利用偽裝掃描文件的釣魚電子郵件,來誘騙金融業者上鉤。其中,金融木馬Ramnit、Bebloh、Zeus是2016年最常使用的惡意軟體,占去年總攻擊次數的86%。更多資料

密碼管理服務OneLogin遭駭,用戶金鑰外洩

OneLogin於5月31日在官網部落格證實,駭客入侵在美國的資料庫,竊取資料庫內已加密的資料表單,內容包含用戶名字、程式內容,以及各種形式的金鑰,駭客恐怕有能力解密這些資料。更多新聞

整理⊙黃泓瑜

熱門新聞

2025-12-31

2025-12-31

2025-12-31

2025-12-31

2025-12-31

2025-12-31