wikileaks

重點新聞(03月11日-03月17日)

SAP修補HANA零時攻擊漏洞

SAP宣布在資料管理平臺HANA和HANA2修補了10個軟體漏洞,其中有2個嚴重漏洞,可允許駭客提高存取權限,來竊取敏感的機密資料,包含公司財務、客戶、人事資料、商業機密或個人識別資訊、信用卡號碼。SAP指出,這些漏洞存在SAP HANA及HANA 2的用戶自助服務(HANA User Self Service)系統,受影響的產品有2014年後釋出的HANA SPS 9、10、11、12和HANA 2 SPS0。駭客可利用該漏洞發動資料隱碼(SQL injection)攻擊,不需要經過任何驗證機制就可以入侵系統。SAP呼籲使用者更新版本至HANA 122.7或HANA 21.0,並且要求尚未更新的使用者,立即關閉用戶自助服務功能。更多新聞

地下論壇出現新的遠端存取工具Proton,專門鎖定mac OS裝置攻擊

資安公司Sixgill資安研究人員在俄羅斯討論網路犯罪的論壇發現,有一個新的遠端存取工具(RAT)Proton,專門安裝在mac OS裝置上,取得被害者電腦的Root存取權限之後,可竊取被害者的鍵盤紀錄、螢幕截圖、金融資料,以及iCloud資料等,甚至可操控文件管理器、控制臺命令和網路攝影機。由於Proton已取得Apple應用程式的正式認證,所以掃毒軟體難以偵測。除此之外,網路上有專門販售Proton的網站,售價大約2比特幣(約新臺幣7萬元)到40比特幣(約新臺幣140萬元)不等,網站還提供教學影片,教導使用者如何安裝與發動攻擊。更多資料

美建築巨頭Bechtel建立網路安全實驗室,提高關鍵基礎設施防護能力

美國建築巨頭公司Bechtel近日宣布成立網路安全實驗室,旨在防護控制複雜政府設施、發電廠、化工廠和其他大規模的關鍵基礎設施,並且利用其設計和執行國家標準與技術風險管理框架(NIST-RMF)的經驗,協助政府提供解決方案。Bechtel政府服務業務計畫經理認為,現在製造業可利用網路控制工業系統,雖然會提高效率,但同時也暴露了許多安全漏洞,所以需要開發創新的解決方案,提供客戶更安全、更彈性的防護措施,來保護重要的工業系統。更多資料

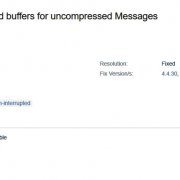

Android修補存在5個月的加密函式庫漏洞

Android近日修復了35個Android裝置的系統漏洞,其中有一個漏洞編號為CVE-2016-2182,不僅存在OpenSSL建立的Android SSL加密函式庫裡面,長達5個月未曾被修補,還影響了另一個函式庫BoringSSL。OpenSSL開發人員認為,因為該漏洞被評估為低嚴重性,而且不會影響TLS連線,所以延遲到最近才修補此漏洞。此外,Android裝置的復原驗證元件裡面有一個嚴重漏洞,駭客可利用該漏洞取得權限,在Android核心系統任意執行程式碼,造成裝置永久的損壞。更多資料

知名駭客Charlie Miller擔任滴滴在行自動交通系統安全團隊領導者

中國行動叫車服務公司滴滴在行(Didi)近日在美國加州山景城(Mountain View)建立一座人工智慧實驗室,專門研究汽車AI安全性和汽車自動駕駛系統,這也是滴滴在行第一個在中國地區以外設置的機構。知名駭客Charlie Miller在推特上宣布,他在最近加入該實驗室的自動化交通系統安全團隊,負責確保駕駛系統和滴滴在行開發的自動化系統,降低來自外部攻擊和威脅的風險。更多資料

維基解密爆CIA利用駭客工具,駭入電視、手機、電腦來竊取使用者對話訊息

維基解密(WikiLeaks)公布名為「Year Zero」的美國CIA機密文件,顯示CIA從2001年起就開始培養駭客和無人機隊,在2016年,已經有超過5,000名駭客正式編制在「網路情報中心(Center for Cyber Intelligence,CCI)」部門,並且發展出超過一千個駭客系統、木馬、病毒和其他攻擊工具。其中,他們開發一套名為Weeping Angel(哭泣天使)的惡意軟體,可感染智慧電視、 智慧型手機和汽車控制系統等,來竊聽使用者對話內容和發送使用者的地理位置。維基解密指出,Year Zero文件第一批公開的資料,之後還會陸續公佈其他CIA相關的機密文件。更多新聞

36款Android裝置被預載惡意程式,小米、華碩Zenfone及三星Note系列都中鏢

以色列資安業者Check Point近日發現,有36款Android裝置在供應鏈階段就被植入了惡意程式Loki和勒索軟體Slocker,這些受感染裝置來自某大型的電信業者和跨國科技公司內部員工的行動裝置,包括Galaxy S4/S7、Galaxy A5、Galaxy Note 2/3/4/5及Note 8.0與Galaxy Tab平板電腦、Asus Zenfone 2、Lenovo A850、ZTE x500、Oppo N3、Xiaomi Redmi與Xiaomi Mi 4i等。駭客可利用這些惡意程式竊取使用者裝置資訊、加密內部資料和顯示非法廣告。Check Point表示,裝置上的惡意程式並非官方ROM的一部份,也不是使用者安裝,而是使用者拿到裝置時就存在,其中有6款惡意程式是藉由系統權限被植入ROM中,必須要重刷機才能移除。更多新聞

研究人員釋出USB防火牆開源碼,避免受到BadUSB惡意軟體感染的危害

研究人員Robert Fisk日前在GitHub釋出USG 1.0開源程式,可阻擋來自USB裝置的惡意程式,以及避免使用者USB成為病毒感染媒介的BadUSB。資安業者先前就警告,駭客會植入惡意程式到USB裝置內的控制晶片,變成BadUSB,並且偽裝成鍵盤、滑鼠、隨身碟等USB裝置插入電腦,竊取電腦內部資料或植入惡意程式到電腦。資安公司Security Research Labs表示,惡意程式的掃描工具無法觸及USB裝置的韌體,也很難基於行為偵測找出BadUSB,因此尚無有效的防禦途徑。但是,Fisk所打造的USG1.0號稱是USB裝置的防火牆,可安裝在電腦及USB裝置之間,是目前市場上唯一可隨插即用的BadUSB保護機制。更多新聞

WD多款NAS產品存在85個漏洞,全都無修補程式

資安研究人員Zenofex近期揭露,WD(臺譯:威騰電子)的網路附加儲存裝置(NAS)含有85個安全漏洞,其中最嚴重的是認證繞過漏洞,允許駭客在NAS上取得存取檔案的權限,總共有12種型號受到影響。然而,Zenofex並未在知會WD情況下公開漏洞,而是選擇在安全社群揭露,造成WD在當下才得知相關漏洞資訊。Zenofex解釋,他從許多場合知道WD在安全社群內的聲譽,發現WD經常忽視安全社群所提交漏洞的嚴重性,若他直接跟WD通報,漏洞可能存在更長的時間。更多新聞

思科:Apache Struts攻擊程式已在網路蔓延

思科旗下的Talos安全團隊提出警告,Apache Struts2剛修補編號為CVE-2017-5638安全漏洞,遭到駭客利用被公開揭露的概念性驗證程式(PoC),企圖開採該漏洞,而且該PoC不但已被納入Metasploit框架中,也出現在中國的論壇上面。Talos說明,其實在Apache Struts2被修補前,該漏洞便已遭到零星攻擊,但還陸續偵測更多不同型態的攻擊,而且持續地穩定增加,認為攻擊規模會繼續擴大,才緊急發出嚴重的警告。更多新聞

熱門新聞

2025-12-24

2025-12-29

2025-12-29

2025-12-26

2025-12-26

2025-12-30