臺灣HITCON Zeroday漏洞通報平臺表示,臺灣已經有使用Struts2框架的銀行和電信業者,遭到駭客大規模的IP掃描,一旦銀行業者沒有修補相關漏洞,駭客就可以成功入侵該銀行網站並竊取相關資料、置入後門程式。

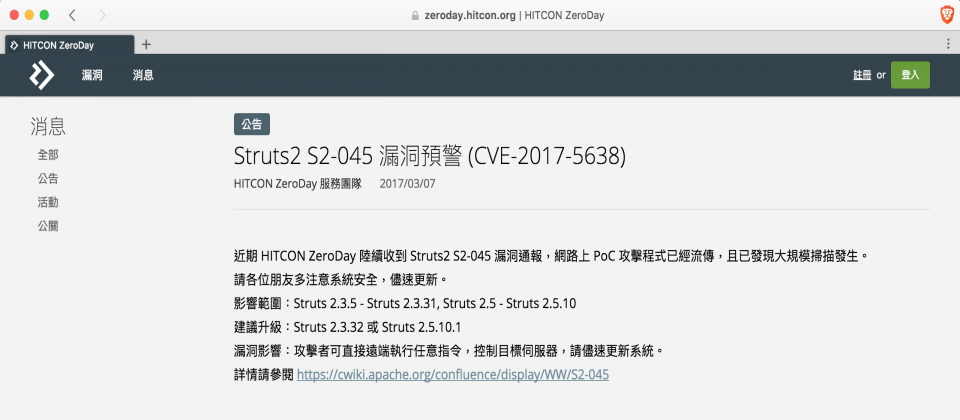

用J2EE開發框架Apache Struts2的網站伺服器的網管人員注意,如果網站伺服器所使用的框架版本是Struts 2.3.5 、Struts 2.3.31、Struts 2.5~Struts 2.5.10等版本,因為Apache基金會公布,上述相關版本都存在一個編號S2-045的漏洞(CVE-2017-5638),駭客可以輕易遠端執行惡意程式碼(RCE)、成功入侵網站,網站管理人員都應儘速升級到最新版本框架,以策安全。

臺灣漏洞發布平臺HITCON Zeroday發言人翁浩正表示,目前已經接收到臺灣已經有多家銀行業者的網站服務,遭到駭客進行大規模的IP掃描,如果臺灣的銀行網站使用有問題的Struts2框架版本且沒有即時更新到最新版本,駭客就可以成功入侵並掌控銀行伺服器。他也說,在臺灣除了銀行業外,另外包括券商、電商以及電信業者業者等,普遍使用Struts2框架的業者也非常多,都應該保持警戒、立即修補相關漏洞。

S2-045的漏洞可以導致網站資料外洩、被植入木馬程式等風險

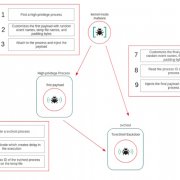

駭客利用S2-045的漏洞,除了可以成功竊取包括銀行和電信等網站資料庫的資料外,翁浩正指出,不論是資料外洩、竄改網頁、植入後門或木馬程式,將該網站作為發動DoS攻擊的傀儡網站等,甚至先行潛伏一段時間再伺機而動,「這一切的風險,都是因為有問題的Struts2開發框架沒有進行程式修補的緣故。」他說。

翁浩正表示,目前網站上已經有許多成功驗證(POC)S2-045漏洞的攻擊程式,駭客只需要透過一個點擊,就可以成功入侵網站伺服器,S2-045的漏洞風險也跟以往一樣嚴重,都容易被利用、攻擊成功率超高。

他也呼籲,所有使用Apache Struts2框架的網站伺服器管理員,應該儘速升級到最新的Struts 2.3.32版或者是Struts 2.5.10.1版;如果網站伺服器無法立即更新,企業也應該使用類似WAF設備,針對攻擊程式進行調整後阻擋駭客這一波的攻擊手法。

距離上一次(2016年4月)因為高風險的Struts2漏洞大爆發,使得全球網站管理員又必須熬夜修補漏洞,不過才1年的時間,但Struts2造成的資安風險,這不是第一次,也不會是最後一次,甚至於,最早可以追溯到2010年,每年都至少有一次,因為Struts2漏洞導致企業必須進行網路伺服器漏洞修補的情況發生。

由於Struts2是應用非常廣泛的J2EE框架,但近年來層出不窮的漏洞修補事件,都和最早的程式開發人員沒有寫「安全的程式」習慣有關係;雖然Struts2是開源框架並由Apache基金會負責維運,但是基金會並沒有足夠的能力解決已經存在的漏洞,也無力進行百分之百的修補,再加上,許多Struts2可以利用的遠端執行程式非常簡單,攻擊工具也非常容易創造並大量散布使用,都是Struts2為什麼年年都有爆發資安事件的原因之一。

熱門新聞

2025-12-31

2025-12-31

2025-12-31

2025-12-31

2025-12-31

2025-12-31