示意圖,與新聞事件無關。

維基共享資源;作者:Jericho

卡巴斯基實驗室(Kaspersky Lab)的惡意程式分析師Anton Ivanov在本周一(1/13)舉行的RSAC勒索軟體高峰會(2017 Ransomware Summit)上透露,在該實驗室研究人員於去年所發現的62個加密勒索軟體家族中,有47個是由講俄文的駭客所開發,佔了所有勒索軟體家族的75%。

根據美國娛樂軟體諮詢委員會(Recreational Software Advisory Council,RSAC)的估計,勒索軟體一年所創造的收益已超過10億美元,成為獲利最豐的惡意程式型態。

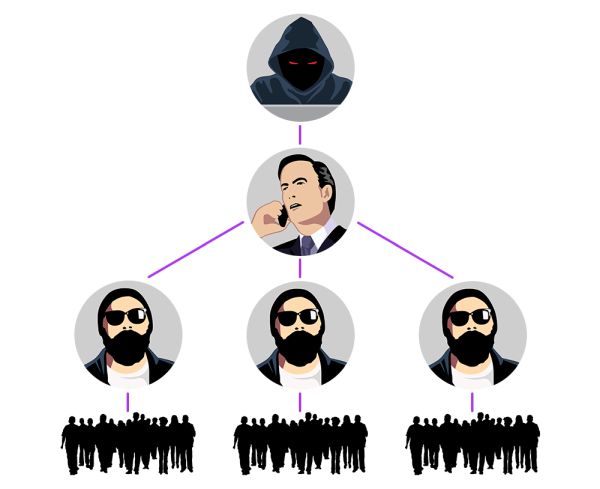

駭客經營勒索軟體集團化分工

Ivanov指出,專業勒索軟體集團擁有完善的組織(下圖,來源:Kaspersky Lab),組織內有惡意程式作者、各聯盟專案的負責人、聯盟專案的合作夥伴,以及負責管理與聯繫上述角色的協調者,大家各司其職,儼然是一家無形的大型企業。其中,惡意程式作者負責打造及更新勒索軟體,各聯盟專案則是負責遞送勒索軟體,參與聯盟專案的即為更下游的合作夥伴,估計光是合作夥伴的每月進帳就有40到50個比特幣,現值約為4到5萬美元。

形成完整生態體系的勒索軟體集團在2016年所釋出的62種勒索軟體家族已攻擊全球逾140萬名受害者。

1/5的中小企業即使付了贖金也沒拿回資料

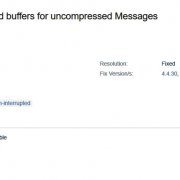

Ivanov的研究顯示,去年除了出現62款新勒索軟體家族之外,變種數量從第一季的2900個增加到第三季的3.2萬個,個人受到勒索軟體攻擊的間隔從第一季的20秒縮短到第三季的10秒,企業被攻擊的間隔則從第一季的2分鐘縮短到第三季的40秒,而且在同意支付贖金的受害中小企業中,有1/5一直沒能取回原來的資料。(下圖,來源:Kaspersky Lab)

勒索軟體+目標式攻擊向大型企業下手

然而,Ivanov認為最值得擔心的是專業勒索軟體集團鎖定的攻擊對象正從一般使用者及小型企業轉移到大型企業,最近駭客攻擊了兩家分別擁有200個及1000個工作站的大型企業,所使用的手段也與尋常的感染路徑不同。

在針對大型企業的目標式攻擊中,駭客會先駭進企業所屬的伺服器,利用開源的攻擊套件與工具進入企業網路,再想辦法取得安裝勒索軟體的權限,之後即可建立持久的遠端管理能力,還會研究目標企業以加密最重要的檔案,進逼企業就範,支付贖金。

有關於防範勒索軟體的攻擊,各家資安業者的建議都大同小異,包括必須確實作好備份、安裝可監控勒索軟體的防毒軟體,以及不要開啟來路不明的附加檔案等。Ivanov還極力呼籲受害者不要支付贖金,因為這些金錢將會助長此一惡意生態體系,讓他們有更多的資源建置更複雜也更尖端的惡意程式,同時擴大惡意行動的範圍。

熱門新聞

2025-12-24

2025-12-26

2025-12-29

2025-12-26

2025-12-29