示意圖,與新聞事件無關。

阿姆斯特丹自由大學(Vrije Universiteit Amsterdam)的漏洞安全實驗室VUSec Lab本周揭露了一個可能影響所有智慧型手機的安全漏洞,此一漏洞並非存在於行動平台或程式上,而是藏匿在手機所使用的動態隨機存取記憶體(DRAM)中,將允許駭客取得手機的最高權限。雖然研究人員是以Android手機進行測試,但理論上該漏洞也會影響iPhone或基於其他平台的手機。

研究人員利用的是已知的Rowhammer硬體漏洞,並打造Drammer軟體來執行攻擊,發現包括LG、Motorola、Samsung、OnePlus及Nexus等品牌的Android手機皆可被攻陷。

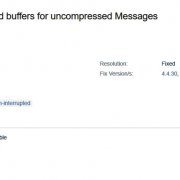

記憶體是由數列的記憶元(Cell)所組成,在Rowhammer漏洞下,當駭客鎖定所要攻擊的記憶體列時,只要重複造訪隔壁列的記憶元,就會造成記憶體控制電路的電壓波動,影響目標記憶體列,造成位元翻轉現象,例如1變成0或0變成1,駭客只要依照需求持續變更記憶體內的位元,最終將可操控作業系統數據並取得最高權限。

研究人員指出,雖然外界原以為採用ARM架構的行動裝置因效能太慢而不足以觸發位元翻轉現象,相信Rowhammer漏洞僅侷限於PC與伺服器上,然而,他們的研究成果粉碎了這項認知,也展示了駭客仍然可藉由可靠的途徑開採此一硬體漏洞。

VUSec Lab總計測試了13款、總計27支的Android手機,成功開採了當中的18支裝置。有趣的是,即使是同樣型號的Android手機,也不是每支都可被成功開採,猜測是因它們使用了不同品牌的記憶體所致。

VUSec Lab已先行於今年7月將此一研究成果提交給Google,並獲得了4000美元的抓漏獎勵,Google則在本月初通知了各大製造商,準備於今年11月展開修補。

為了方便Android用戶偵測自己的手機是否也含有此一硬體漏洞,研究人員已開發工具程式供免費下載,但也提醒該程式在執行後會回傳資料,藉以估計受災範圍。

熱門新聞

2025-12-24

2025-12-29

2025-12-29

2025-12-26

2025-12-26

2025-12-30