iThome

企業到了每年第四季,會開始規畫隔年的IT計畫,高達7成CIO,會將資安列為每一年的首要優先項目,但是,企業可以投入的資安預算有限,甚至不少資安長認為,資安預算還得多3成才會夠用。如何將有限的資安預算用在刀口,得聚焦主要資安風險,優先來強化防護,這正是我們從2021年開始發布臺灣企業資安風險圖的目的。

以下分三個部分來介紹今年資安風險圖的內容,第一個部分總結風險圖的解讀,第二部分則介紹資安風險圖的製作過程,讓大家更了解如何解讀風險圖的呈現,第三個部分則會介紹企業如何製作自己的資安風險圖,可用來跟產業資安風險圖進行比較。

如何解讀企業資安風險圖?

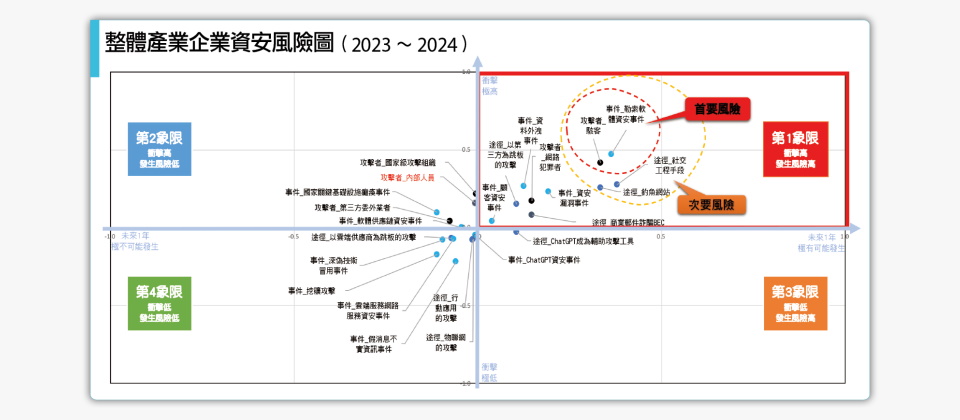

這張圖依據兩大因素的程度高低來繪製出每一項資安風險項目在企業資安風險圖中的落點,包括了對企業衝擊的高低,以及未來1年發生的可能性高低。以垂直Y軸代表該項目對企業的衝擊高低,風險項目所在的位置越往上,代表對填答資安長們評估未來一年這一項對企業的衝擊越大,而水平X軸則是指企業未來1 年發生該項目的可能性有多高,落點位置越靠右側,代表越多資訊安評估,該項發生的可能性越大。

整體來看,這張圖分為四個象限,右上角是衝擊高發生風險高的第一象限,左上角第二象限則是衝擊高但發生風險低,右下角是第四項象限發生風險雖高但衝擊低,左下角則是衝擊低發生風險也低的第三象限,用來呈現每一區風險項目的大概分類。第一象限是企業最需要高度警戒的區域,每一項都得留意。

企業可以從比較不同風險項目的相對位置,來看出這些風險之間的衝擊差異或是未來一年發生可能性的高低差異,例如,社交工程手段和釣魚網站的Y軸高度差不多,就代表兩者帶來的衝擊差不多,但是,社交工程手段的X軸位置,比駭客攻擊更靠右邊,也就是社交工程手段未來一年發生可能性比釣魚網站發生的風險更高的意思。

另外,也特別將發生風險顯著比去年增加很多者的風險項目,改用紅色文字來標記,提醒企業這是未來一年必須格外留意的風險。衝擊高、發生風險也高的第一象限,名列其中的風險,都是企業需要優先關注的項目。

未來一年整體資安態勢分析

雖然相較於過去幾年,臺灣企業發現攻擊時間和系統復原能力都越來越改善,但臺灣企業過去一年的整體遭駭指數為50%,也就是一年365天約一半時間處於容易遭駭的脆弱期,高達183天,比去年的163天還要多了快2週時間,大約翰2020年的脆弱程度相當,平均一年需通報到資安長的資安事件約17次,需要6天才能發現自己遭到攻擊,發生事故後平均需要4.8天,系統才能恢復正常運作。

因此,未來一年企業仍舊得持續針對高風險的資安威脅,強化相關作為。從整體資安態勢來看,2023~2024年企業要面臨的首要資安風險項目是「勒索軟體資安事件」以及「駭客」的威脅。次要風險項目也有兩項,包括了「社交工程手段」和「釣魚網站」的攻擊。

從發生風險來看,社交工程手段是未來一年企業最常遭遇的威脅,在過去兩年,2021年和2022年,社交工程手段的發生風險,名列資安項目第四高,但在今年突然竄升為發生風險最高的威脅,一方面也與生成式AI技術的出現有關,ChatGPT這類AI技術,遭到駭客濫用來產生更自動化、更客製化的社交工程手段,甚至可以針對每一個攻擊對象,產生專屬、完全不同的攻擊內容話術,更讓社交工程手段更容易實施,企業也面臨更大的壓力,成了多數資安長們評估,這是2023和2024年發生機率最高的資安項目。

從災情調查中可以看到,企業一年平均會遭遇遭過17次重大資安事件,一年資安脆弱的時期長達183天,尤其高科技業的脆弱其更長達10個月之久,在這期間最容易遭遇的資安威脅就是社交工程手段的威脅。而社交工程手段對企業帶來的影響,也在今年名列為第三衝擊的項目,僅次於勒索軟體資安事件和駭客攻擊的影響。

若單看衝擊影響,勒索軟體資安事件依舊是對企業影響最大的威脅,這是連續第二年被資安長列為頭後影響的項目,這也大大影響了企業這兩年資料保護、災難備援的作法,甚至資料保存成了資安對策的重點,或是發展成以資料為核心的資安策略。過去兩年,不論在發生風險和衝擊影響都名列前兩名的駭客攻擊,在今年下滑到了第三名的風險,這並非駭客攻擊的風響下降了,而是更自動化的攻擊項目成了更大的威脅,超越了過去由駭客自己動手操作來發動的攻擊威脅。

今年是我們第三度製作臺灣企業資安風險圖,如同過去2年的作法,同樣在2023年CIO和資安大調查中,我們請資安長和資訊長,針對三大類共24項臺灣常見的資安風險項目,評估未來一年的發生風險高低,以及對企業帶來的衝擊高低。最後總結出了這一份臺灣在地的未來資安風險地圖,用來反映出臺灣大型企業2023到2024年可能將面臨的威脅。 這24項風險分為三類,第一類風險項目是來自不同攻擊者的威脅,包括了來自內部人員、國家級攻擊組織、(惡意)第三方委外業者、網路犯罪者、駭客等5類攻擊者所發動的網路攻擊。

第二類則是來自8種不同途徑的威脅,包括了ChatGPT成為輔助攻擊工具、以第三方為跳板的攻擊、以雲端供應商為跳板的攻擊、行動應用的攻擊、物聯網的攻擊、社交工程手段、商業郵件詐騙BEC以及釣魚網站的攻擊。

最後一類則包括了11種資安事件的威脅,包括了今年成為熱門話題的ChatGPT資安事件,還有挖礦攻擊、假消息不實資訊事件、勒索軟體資安事件、國家關鍵基礎設施癱瘓事件、深偽技術冒用事件、軟體供應鏈資安事件、雲端服務網路服務資安事件、資安漏洞事件、資料外洩事件、顧客資安事件。 去年有3項資安風險項目,在今年清單中移除,包括了硬體供應鏈資安事件,離職員工是攻擊者,競爭公司的攻擊 三大類共24項。

硬體供應鏈資安事件的發生機率遠低於軟體供應鏈資安事件,因此才在今年移除了這一項,而競爭公司所發動的攻擊則在臺灣較為少見,去年調查中,也被大多數資安長列為最不可能發生的資安風險項目,因此也在今年清單中移除。至於離職員工的風險項目,則是在今年將現任員工的攻擊者威脅和離職員工的攻擊者威脅,合併為內部人員成為攻擊者的威脅,不再單獨列成一項。

今年雖然減少了3項風險項目,不過,也新增加了3項,包括了ChatGPT資安事件、ChatGPT成為輔助攻擊工具,另一項則是深為技術冒用事件,這三項都是新興AI技術所伴隨的新風響,前兩項更是呼應了最新的生成式AI浪潮而出現的風險項目。我們想要了解新興AI技術浪潮對企業,帶來哪些資安的風險。

金管會這幾年強化了對上市櫃公司資訊安全管理的作為,在「 公開發行公司建立內部控制制度處理準則」中,不只要求更多資安人力的設置,例如一定條件下得設置資安長、資安專責人力等,另一方面也要求上市櫃公司必須評估所面臨的資訊安全風險,來配置資源和人力。

企業可以參考這份資安風險圖,作為一種評估自身資安風險的參考工具,來製作出一份自家公司資安風險圖,並用來跟整體產業與所屬產業的資安風險圖比較,來了解自己所意識到的資安風險威脅,與同業所觀察到的資安風險項目之間的落差。尤其是同業評估具有高風險、高衝擊的項目,卻在自家風險圖中落入了低風險或低衝擊的象限,這就需要格外留意,極可能是連自己沒有察覺到的潛在資安威脅,就需要進一步留意。

企業如何繪製自己的資安風險圖

這張企業資安風險圖還有另外一個運用方式,企業可以自己針對這24個項目進行評分,分為10級,衝擊程度從最低1分,到最高10分,而同一個項目未來發生可能性也同樣分為10級,1分最不可能發生,而10分代表最可能發生。

若一項風險企業自評分數是衝擊8分,發生可能性4分,則採取這個公式(自評分數-5)/5,以衝擊8分來看,(8-5)/5就是0.6,而發生可能性4分是 (4-5)/5=-0.2,這就可以得到該項目的座標位置(0.6,-0.2),企業可以一一計算出24項風險的座標值,參考這張整體資安風險圖座標軸上的數值長度,繪製出自家風險的位置,可以用來跟彙整自407家企業的整體資安風險圖相比較,來看出,自家風險和產業一般性風險的分布差異上。

尤其是,如果有某一項資安風險項目,企業將其放置在自家資安風險圖的左下角,但是,在產業整體資安風險圖上,這項風險的位置卻是更靠右上角,這就是資安長需要特別留意的項目。這代表了,業界認為這項風險得關注,而資訊安的風險自評上,卻認為是相對不需要關注,企業得進一步思考這兩者落差的意義,倘若,企業已有妥善對策來降低該項風險,就可以不用過度擔心,若是沒有特別防護對策,卻自己降低了對該項風險的警戒心,那這一項風險,可能會成為企業資安防護的破口之處,必須趕快思考彌補做法。

企業資安風險圖製作說明 在iThome 2023年CIO暨資安大調查中,由企業自評各資安項目的兩項指標,一項是該項目對企業帶來的衝擊程度(衝擊極高和衝擊極低),另一項是這個項目未來1年的發生風險(極可能發生與極不可能發生),再換算成不同程度的量化數據來製圖。垂直軸是該項目對企業的衝擊,位置越往上代表衝擊越大,水平軸是企業未來1 年發生該項目的風險,位置越右,代表可能性越大。紅色文字的項目為今年發生風險明顯提高者。

問卷說明 大調查執行期間從2023年4月20日到5月10日,對臺灣大型企業、歷屆CIO大調查企業、政府機關和大學的IT與資安主管,進行線上問卷,有效問卷407家,其中59.8%填答者為企業資安最高主管。

資料來源:2023 iThome CIO大調查,2023年7月

熱門新聞

2023-12-03

2024-04-24

2024-04-25

2024-04-26

2024-04-22

2024-04-22

2024-04-22

.png)