協作平臺Slack昨日(1月5日)證實,上週遭到入侵而導致部分原始碼外洩,所幸使用者資料沒有受到波及。但值得留意的是,該公司是獲報GitHub帳號出現異常活動,著手調查才驚覺遭駭。這些原始碼遭竊後續造成的影響仍有待觀察。

有駭客濫用雲端持續整合及持續交付(CI/CD)服務提供的免費、試用資源來進行挖礦!研究人員指出,駭客短時間之內註冊了13萬個GitHub、Heroku、Togglebox帳號,並建立容器來挖掘加密貨幣,而這些行為幾乎都是自動化進行。

駭客利用手機金融木馬盜取銀行存款的手法再度翻新!有研究人員發現駭客公開安卓木馬程式SpyNote的原始碼後,其他駭客相繼用於製作攻擊程式,研究人員取得惡意程式樣本分析後發現,此木馬程式具備從Google Authenticator取得驗證碼的能力。

【攻擊與威脅】

Slack證實部分原始碼遭竊

協作平臺Slack於1月5日公告遭遇資安事故,存放於公司內、外環境的部分程式碼遭竊,但強調使用者資料未受到影響。該公司於去年12月29日獲報GitHub帳號有可疑活動,初步調查顯示,部分員工的Token遭竊,導致駭客能夠存取該公司的GitHub儲存庫,他們也發現駭客在12月27日下載了數個該公司自有的程式碼儲存庫。

該公司表示,駭客並未存取Slack營運環境,也強調被下載的儲存庫不包含用戶資料、客戶資料庫的帳密,或是Slack的程式碼基礎(codebase)。為防萬一,他們輪換了相關金鑰以策安全。

CI/CD程式整合交付服務遭濫用,南非駭客Automated Libra將其用於加密貨幣挖礦

資安業者Palo Alto Networks揭露南非駭客組織Automated Libra的攻擊行動PurpleUrchin,這些駭客專門從事免費、試用的雲端資源挾持攻擊(Freejacking),利用持續整合及持續交付(CI/CD)服務提供的資源,註冊大量帳號並設置容器用來挖掘加密貨幣,他們大量利用DevOps的自動化技術來濫用取得的資源。

資安業者Palo Alto Networks揭露南非駭客組織Automated Libra的攻擊行動PurpleUrchin,這些駭客專門從事免費、試用的雲端資源挾持攻擊(Freejacking),利用持續整合及持續交付(CI/CD)服務提供的資源,註冊大量帳號並設置容器用來挖掘加密貨幣,他們大量利用DevOps的自動化技術來濫用取得的資源。

研究人員收集這起攻擊行動所使用的約250 GB容器資料進行分析,發現該攻擊行動於2022年11月達到高峰,當時駭客每分鐘就建立3到5個GitHub帳號,研究人員總共看到13萬個GitHub、Heroku、Togglebox帳號,註冊帳號的過程中駭客也利用圖像分析技術繞過圖靈驗證機制CAPTCHA。

但除了濫用免費與試用的資源,駭客也使用遭竊或偽造的信用卡資料來租用付費服務,當然,他們不會支付相關費用。研究人員稱這種手法為Play and Run。

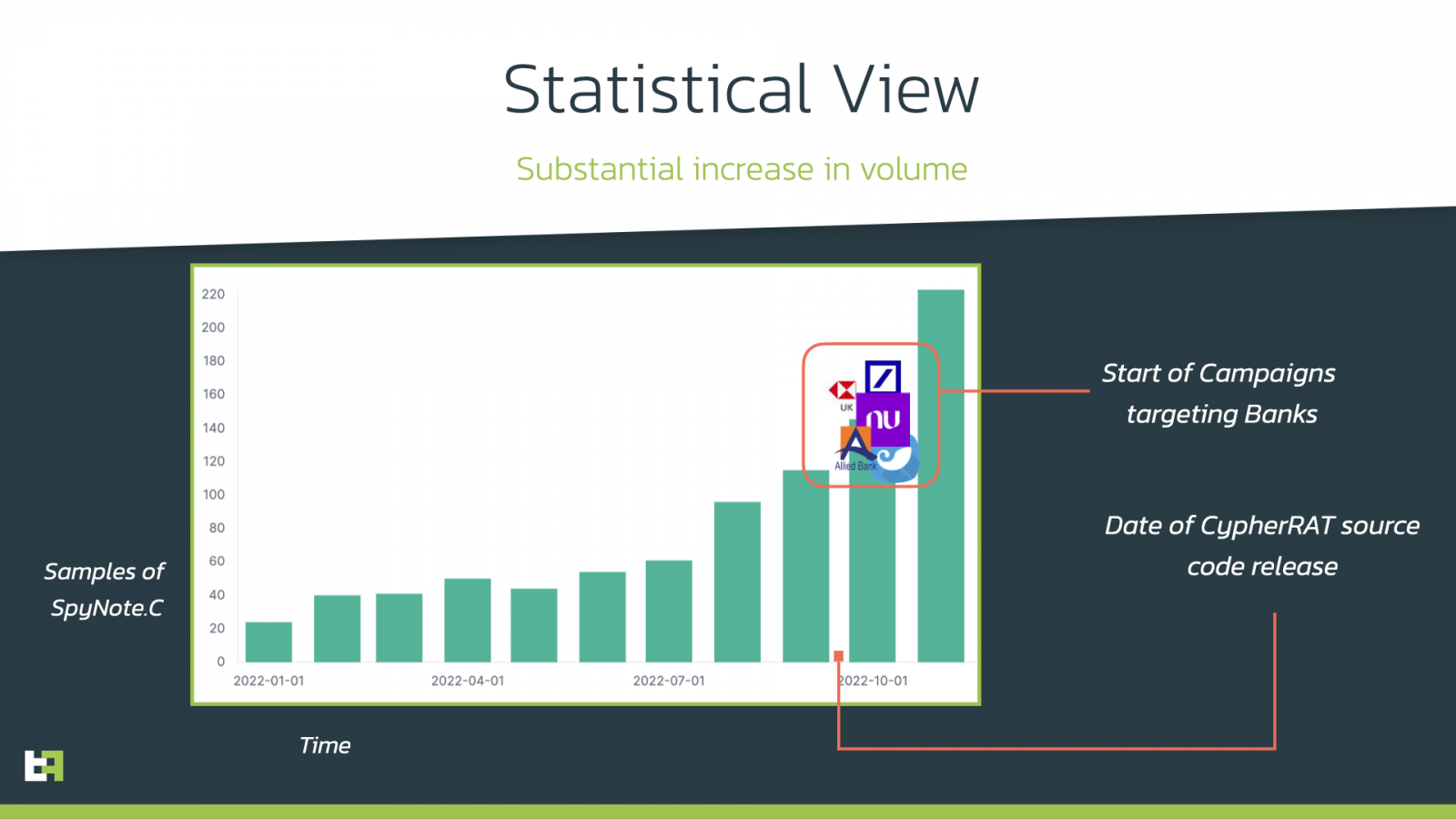

安卓金融木馬SpyNote攻擊行動升溫,起因是原始碼公開

資安業者ThreatFabric針對安卓金融木馬SpyNote(亦稱SpyMax)的攻擊態勢提出警告,他們發現該木馬程式於2022年第4季的攻擊行動大幅增加,原因是名為CypherRat的SpyNote變種,開發者於10月於GitHub公開原始碼,導致此木馬程式數量急速增加,假冒匯豐、德國銀行等知名銀行App的惡意程式接連出現,3個月研究人員共發現逾1,100個CypherRat樣本。

資安業者ThreatFabric針對安卓金融木馬SpyNote(亦稱SpyMax)的攻擊態勢提出警告,他們發現該木馬程式於2022年第4季的攻擊行動大幅增加,原因是名為CypherRat的SpyNote變種,開發者於10月於GitHub公開原始碼,導致此木馬程式數量急速增加,假冒匯豐、德國銀行等知名銀行App的惡意程式接連出現,3個月研究人員共發現逾1,100個CypherRat樣本。

研究人員指出,此SpyNote變種不只能透過相機API錄製影片傳送到C2伺服器、使用GPS進行跟蹤,還能竊取臉書與Google帳密,並濫用輔助功能A11y,從Google Authenticator解出驗證碼,同時也具備側錄使用者輸入內容的能力,目的是竊取銀行帳戶資料。

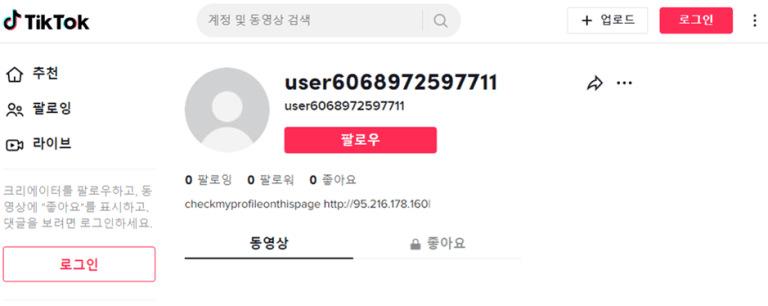

竊密軟體Vidar透過社群網站與加密即時通訊軟體連結C2中繼站

資安業者AhnLab去年底揭露竊密軟體Vidar新的攻擊行動,他們看到駭客廣泛濫用社群網站Mastodon、抖音,以及加密即時通訊軟體Telegram、電玩平臺Steam來提供C2中繼站的連線資料,從而隱匿其攻擊來源。

資安業者AhnLab去年底揭露竊密軟體Vidar新的攻擊行動,他們看到駭客廣泛濫用社群網站Mastodon、抖音,以及加密即時通訊軟體Telegram、電玩平臺Steam來提供C2中繼站的連線資料,從而隱匿其攻擊來源。

研究人員指出,駭客鎖定上述服務的原因,就是建立新帳號容易,而使得帳號就算遭到通報被刪除,駭客還是可以再建立新帳號來提供Vidar有關C2的資料,且他們看到駭客的帳號成立超過半年,且不斷在更新,突顯這樣的手法相當不易被察覺。

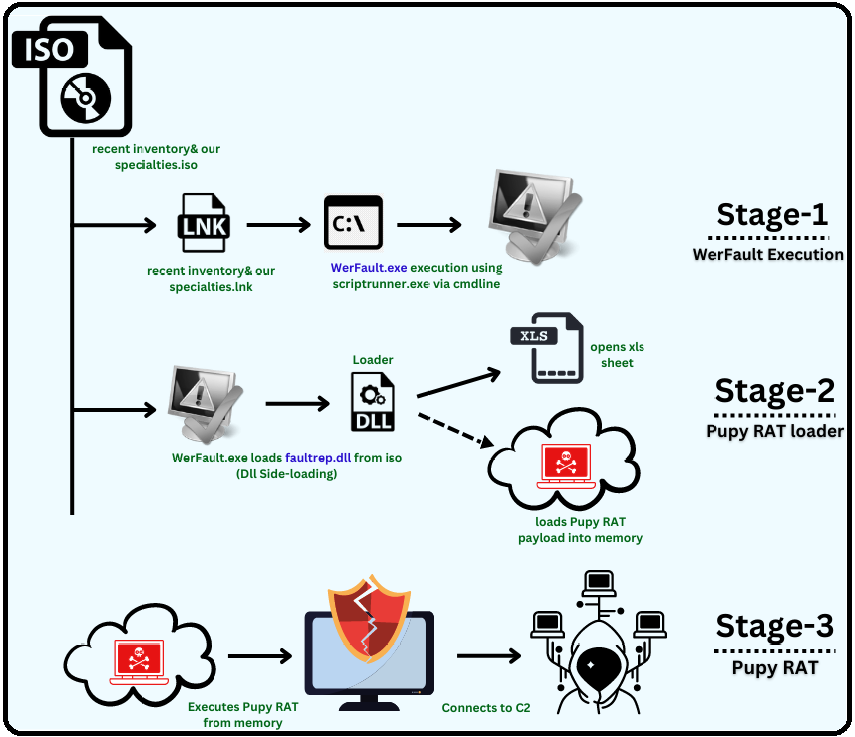

Windows錯誤報告工具遭到濫用,被用於部署惡意軟體Pupy RAT

防毒業者K7 Computing揭露惡意軟體Pupy RAT的攻擊行動,駭客透過帶有ISO光碟映像檔附件的釣魚信發動攻擊,此ISO檔案內有DLL程式庫、Excel試算表檔案、捷徑檔案(LNK),以及Windows錯誤報告工具WerFault.exe。

防毒業者K7 Computing揭露惡意軟體Pupy RAT的攻擊行動,駭客透過帶有ISO光碟映像檔附件的釣魚信發動攻擊,此ISO檔案內有DLL程式庫、Excel試算表檔案、捷徑檔案(LNK),以及Windows錯誤報告工具WerFault.exe。

一旦受害者開啟了上述的LNK檔案,就會利用Windows作業系統裡的ScriptRunner.exe來側載WerFault.exe,此執行檔運作時便會載入ISO檔裡的惡意DLL程式庫,進而於受害電腦的記憶體內植入Pupy RAT。在此同時,為了降低受害者戒心,還會一併開啟前述的Excel檔案。研究人員無法確認駭客的身分,但認為應來自中國。

募資掌上型資安滲透測試工具Flipper Zero成為駭客對研究人員發動網釣攻擊的幌子

根據資安新聞網站Bleeping Computer的報導,自2020年募資成功的掌上型資安滲透測試工具設備Flipper Zero,因為生產問題導致缺貨,而成為駭客用來發動釣魚攻擊的幌子。資安研究人員Dominic Alvieri發現3個冒牌的推特帳號,以及2個假的Flipper Zero電商網站。這些電商網站仿造正牌的網站價格,銷售Flipper Zero及其各式模組與配件,並要求使用加密貨幣付款,企圖洗劫買家的加密貨幣錢包。

根據資安新聞網站Bleeping Computer的報導,自2020年募資成功的掌上型資安滲透測試工具設備Flipper Zero,因為生產問題導致缺貨,而成為駭客用來發動釣魚攻擊的幌子。資安研究人員Dominic Alvieri發現3個冒牌的推特帳號,以及2個假的Flipper Zero電商網站。這些電商網站仿造正牌的網站價格,銷售Flipper Zero及其各式模組與配件,並要求使用加密貨幣付款,企圖洗劫買家的加密貨幣錢包。

LastPass遭到集體控告,起因是外洩事故與該公司資料管理不當有關

去年8月密碼管理解決方案業者LastPass資料外洩,駭客透過第三方雲端儲存服務與另一家科技業者GoTo Technologies來存取該公司內部環境,從而複製檔案備份,當中含有LastPass的客戶資料,該公司用戶於今年1月3日向美國麻洲法院控告LastPass資料保護不力,導致用戶敏感資料遭未經授權人士存取,且經過數個月才通知用戶,突顯LastPass反應相當消極,甚至出現該公司企圖將責任推給用戶的情況。

雖然這起訴訟能否成案仍不得而知,但資安專家指出該起資安事故恐讓駭客建立詳細的密碼資料庫,也有資安專家指出LastPass誇大其密碼儲存庫(Vault)安全性,實際上只有加密保護部分欄位。

【其他資安新聞】

持續開發持續整合業者CircleCI遭遇資安事故,通知用戶更換密鑰

使用法語的非洲國家銀行遭到駭客組織Bluebottle寄生攻擊

雲端服務業者Rackspace再透露12月資安事故調查結果,駭客存取部分用戶資料

防毒業者Bitdefender提供勒索軟體MegaCortex解密工具

近期資安日報

【2023年1月5日】 近20個汽車廠牌的API漏洞恐曝露車主個資、Linux惡意軟體被用於散布挖礦程式

【2023年1月4日】 蠕蟲程式Raspberry Robin鎖定歐洲金融和保險業而來、駭客利用竊得的銀行資料散布木馬程式BitRAT

【2023年1月3日】 Linux惡意軟體鎖定30個WordPress外掛程式漏洞而來、PyTorch機器學習框架感染惡意程式碼

熱門新聞

2024-04-22

2024-04-22

2024-04-22

2024-04-22

2024-04-22

2024-04-24