iThome

資安公司趨勢科技日前公布一份2014年全球APT(進階持續性威脅)發展趨勢報告指出,APT攻擊主要目的都是為了蒐集情報和竊取機密資訊,而且攻擊者不僅有政府在背後支援,也有不少是狂熱信仰或愛國主義激進份子。2014年全球7成APT攻擊鎖定政府,但下半年電子業受APT攻擊比例暴增1成;此外,電子郵件仍然是主要的APT攻擊滲透管道,將近半數APT攻擊以RTF以及DOC的郵件附檔作為誘餌。

超過7成APT攻擊鎖定政府,但下半年電子業受攻擊比例暴增

趨勢科技調查指出,全球APT攻擊目前仍以政府部門為主,政府受攻擊比例占整體超過7成以上。除了政府部門之外,也有不少產業也是APT攻擊受害對象,常見的金融、電信、航太或軍事等產業,並沒有置外於APT攻擊。而從該份報告中則發現,比較2014年上半年和下半年其他遭受APT攻擊波及的產業,電子業上半年沒有受到任何APT攻擊,但下半年遭受APT攻擊占整體受攻擊比例達10%,比其他產業受攻擊比例還高。

而在下半年受攻擊增加的產業包括:電腦、電子和醫療等三大產業;金融產業呈現持平狀態(1%);而下半年受APT攻擊比例比上半年減少的產業則包括:航太、電機、工業、航空、軍事、電信等產業,以及政府部門。

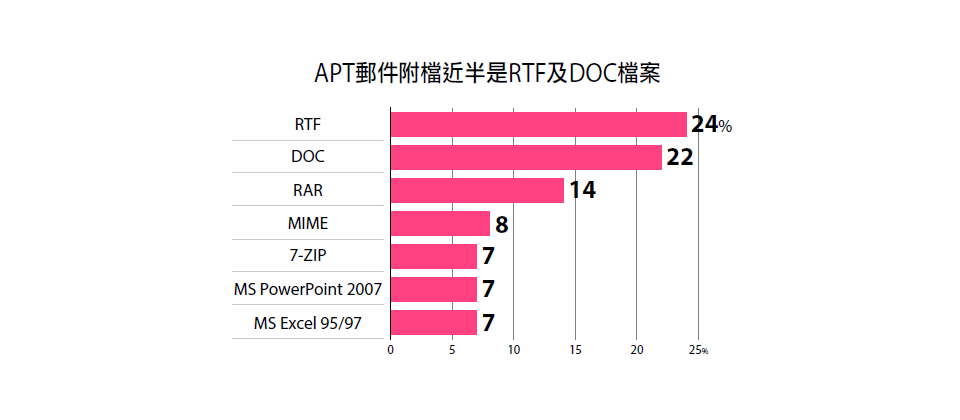

APT攻擊,近半數以RFT和DOC文件檔案為誘餌

雖然APT攻擊手法持續突破,但是,駭客進入政府或企業內部的方式仍以社交工程郵件或釣魚郵件為大宗,而感染途徑則以電子郵件的附加檔案為主。根據趨勢科技調查,APT郵件的附檔中,有24%是RTF檔案,有22%是DOC檔案,上述兩個在微軟作業系統中最重要的2種文書處理應用格式,就占了整體APT郵件附檔中近半數比例。也就是說,如果要避免APT攻擊帶來的威脅,使用者如果可以更小心點擊電子郵件中的RTF檔和DOC檔,就可以避免將近一半的APT攻擊風險。

根據趨勢科技的資料統計,2014年APT郵件附檔中,超過6成(63%)APT郵件附檔是微軟相關的應用程式檔案。由於壓縮檔也容易混淆視聽,APT郵件中,就有將近3成的壓縮檔附件,其中包括:14%的RAR檔、7%的7-Zip檔和5%PKZIP檔。

2014年駭客以PlugX變種惡意程式,針對臺灣政府發動APT攻擊

趨勢科技報告指出,2014年全球APT攻擊最常使用的惡意程式家族,前三名惡意程式家族占整體惡意程式將近一半。其中,臺灣趨勢科技資深技術顧問簡勝財表示,駭客則利用PlugX變種惡意程式PlugX RAT,針對臺灣政府機構發動攻擊。

排名第一名的惡意程式家族Ixeshe後門程式,從2009年開始活躍於東南亞國家,包括東南亞國家政府機關、臺灣電子業者與某電信業者都曾受到威脅。這個惡意程式家族最值得注意的是,它會利用已經被入侵的伺服器擔任幕後操控的伺服器,藉此躲避防毒軟體或其他安全產品的偵測。

排名第二名的Mdrop木馬程式則是利用微軟CVE-2012-0158的漏洞,透過電子郵件寄送這個有漏洞的附加檔案,藉此植入惡意程式。在2014年就發現有一個攻擊便是利用寮國副總理墜機身亡的消息就為誘餌,誘使收信者點開郵件附檔的惡意文件。簡勝財則說,排名第三名的惡意程式家族PlugX則和臺灣政府關係深刻,駭客利用變種惡意程式PlugX RAT,並透過Dropbox作為資料對外傳送的目的地,藉此躲過防毒軟體和資安設備的偵測。

熱門新聞

2024-04-17

2024-04-17

2024-04-18

2024-04-15

2024-04-15

2024-04-15